数字证书完全指南:从X.509到HTTPS,一文读懂PKI体系

深入理解数字证书、CA信任链及现代密码学的核心原理

一、引言:什么是数字证书?

在现实生活中,我们使用身份证来证明“我是谁”。在网络世界中,当两台计算机通信时,如何确认对方的身份?如何保证传输的数据没有被篡改?如何防止通信内容被窃听?

数字证书 就是网络世界里的“电子身份证”。它是一种由权威机构(CA,Certificate Authority)数字签名的电子文档,将公开密钥与拥有者身份信息绑定在一起。

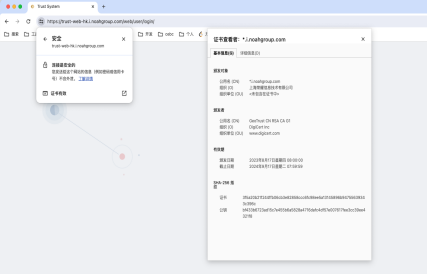

访问 HTTPS 网站时,浏览器会检查服务器下发的数字证书,验证其合法性,从而建立安全连接。整个过程,就像你拿出身份证让对方核对照片和有效期一样自然。

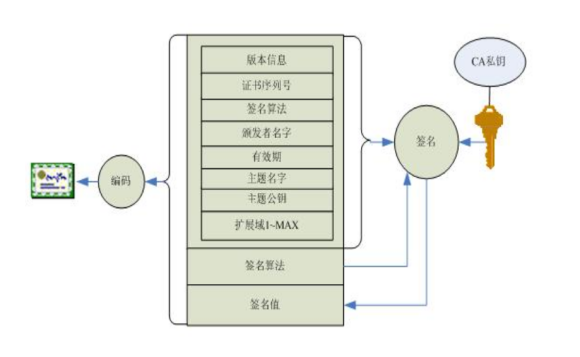

二、数字证书的核心结构 —— X.509 标准

绝大多数数字证书遵循 X.509 国际标准。打开一个 HTTPS 网站的证书,你会看到以下关键字段:

| 字段 | 含义 | 类比身份证 |

|---|---|---|

| 证书版本号 | X.509 标准的版本(V1/V2/V3) | 身份证版本(如二代) |

| 证书序列号 | CA 为每个证书分配的唯一编号 | 身份证号 |

| 签名算法标识 | CA 签发证书时使用的签名算法(如 SHA256-RSA) | 公安部使用的防伪技术标识 |

| 证书有效期(起始/终止) | 证书生效和失效的时间范围 | 身份证有效期限 |

| 主题公钥 | 证书持有者的公开密钥(RSA/ECC) | 你的照片(可公开用于验证) |

| 发证机关签名 | CA 用其私钥对整个证书内容的数字签名 | 身份证发证机关的钢印 |

现代密码学遵循 “算法公开,密钥保密” 原则,签名算法标识告诉验证者:该证书使用了哪种哈希和加密组合,必须用对应的算法来验证签名。

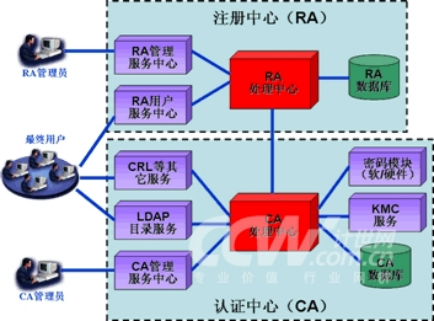

三、CA 与 PKI —— 构建信任的基础设施

3.1 CA(认证机构)

CA 是可信任的第三方,具有权威性。它的职责是:

- 验证申请者的身份真实性

- 签发数字证书

- 维护证书吊销列表(CRL)

常见的 CA 包括 Symantec、DigiCert、Let's Encrypt、国内的 CFCA 等。

3.2 PKI(公钥基础设施)

PKI 是一组由硬件、软件、参与者、管理政策与流程组成的整体,用于提供公钥加密和数字签名服务。它基于非对称密码体系,因此也常被称为 PKI/CA 体系。

PKI 的核心组件:

- CA:签发和管理证书

- RA(注册机构) :辅助 CA 验证申请者身份

- 证书库:存放有效证书和吊销列表

- 终端实体:证书的使用者(如服务器、用户)

![> [配图建议:PKI 体系架构图,包含 CA、RA、证书库、终端实体之间的交互关系]](https://i-blog.csdnimg.cn/direct/f40b9e235e1a428b84a0800ff6814256.png)

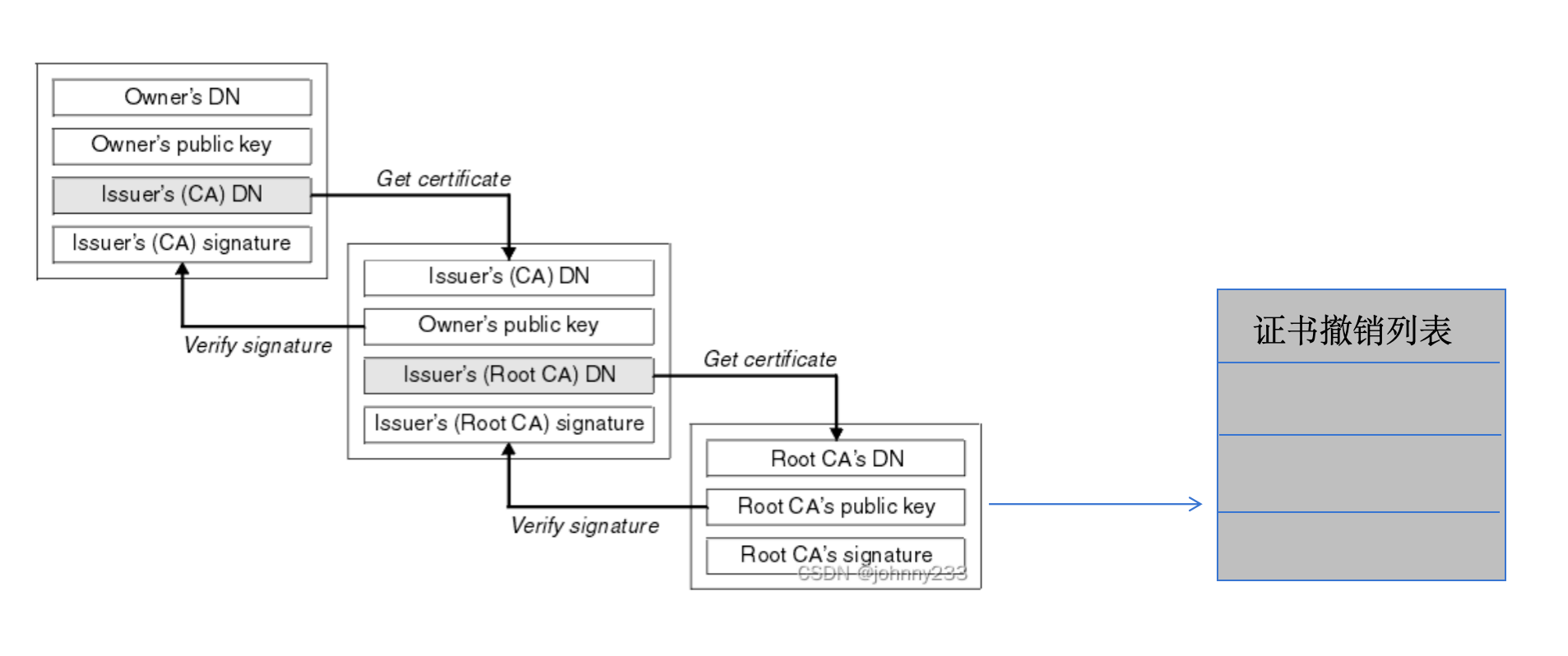

四、证书信任链 —— 从根证书到站点证书

当你访问 https://github.com 时,浏览器会收到一串证书链条:

根证书(内置在操作系统/浏览器) → 中间证书(CA 签发) → 站点证书(github.com)

验证过程如下:

- 浏览器用内置的根证书公钥验证中间证书的签名

- 根证书验证通过后,提取中间证书的公钥

- 用中间证书的公钥验证站点证书的签名

- 全部通过,则信任该站点

这就是信任链(Chain of Trust)。任何环节失败,浏览器都会显示“不安全”警告。

五、证书的编码与文件格式

数字证书需要在不同系统间交换,因此有多种编码格式。

5.1 ASN.1 —— 描述语言

ASN.1(Abstract Syntax Notation One) 是一种抽象语法描述语言,用于定义数据结构的语法。X.509 证书的结构就是用 ASN.1 定义的。它本身不是编码,而是规范。

5.2 常见编码格式

| 格式 | 说明 | 常见扩展名 |

|---|---|---|

| DER | 二进制编码,最流行的编码格式,用于存储 X.509 证书、PKCS8 私钥等 | .der, .cer, .crt(二进制形式) |

| PEM | 基于 Base64 编码的文本格式,以 -----BEGIN CERTIFICATE----- 开头 | .pem, .crt, .cer(文本形式) |

- Linux 系统习惯使用

.crt(通常是 PEM 格式) - Windows 系统习惯使用

.cer(可以是 DER 或 PEM)

六、现代密码学基石:数字签名与数字信封

理解数字证书,必须理解两个核心加密技术。

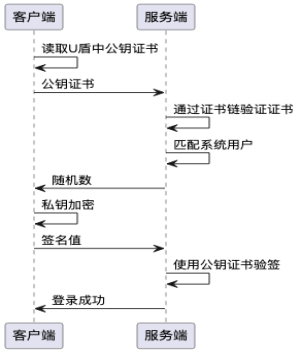

6.1 数字签名 —— 保证完整性与不可抵赖性

过程:

- 发送方对消息计算哈希值,用自己的私钥加密该哈希值,得到数字签名

- 接收方用发送方的公钥解密签名,得到哈希值 H1

- 接收方对原始消息计算哈希值 H2

- 若 H1 == H2,则消息未被篡改,且确认发送方身份

特性:

- 完整性:任何篡改都会导致哈希值不匹配

- 不可抵赖:私钥只有发送方拥有,无法否认签名

我国《中华人民共和国电子签名法》赋予了数字签名与手写签名同等的法律效力。

6.2 数字信封 —— 保证保密性

数字信封 是将对称加密与非对称加密结合的经典技术:

- 对称加密速度极快,但密钥分发困难

- 非对称加密安全,但速度较慢

工作流程:

- 发送方生成一个临时的对称密钥(一次一密)

- 使用该对称密钥加密实际数据

- 使用接收方的公钥加密对称密钥(形成“数字信封”)

- 将加密后的数据和信封一起发送

- 接收方用自己私钥打开信封,还原对称密钥

- 用对称密钥解密数据

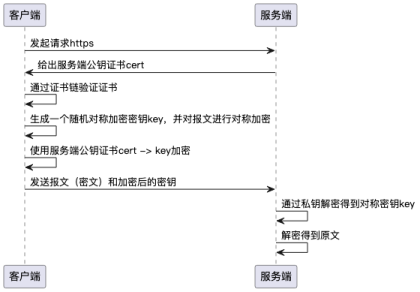

6.3 HTTPS —— 完美结合

HTTPS 协议正是上述两种技术的典型应用:

- TLS 握手阶段:客户端验证服务器证书(数字签名验证身份)

- 客户端生成随机密钥,用服务器公钥加密后发送(数字信封)

- 后续通信使用对称加密(高速传输)

七、PKCS 标准系列

PKCS(Public Key Cryptography Standards) 是由 RSA 数据安全公司及其合作伙伴制定的一组公钥密码学标准,涵盖:

| 标准 | 内容 |

|---|---|

| PKCS#1 | RSA 加密和签名机制 |

| PKCS#7 | 加密消息语法(用于证书链、S/MIME) |

| PKCS#8 | 私钥信息语法(存储私钥) |

| PKCS#10 | 证书请求语法(CSR) |

| PKCS#12 | 个人信息交换语法(如 .p12 文件,包含证书+私钥) |

参考官网:www.rsa.com

八、完整的 PKI 工作过程

从创建密钥对到吊销证书,PKI 有着标准化的生命周期:

┌─────────────────────────────────────────────────────────────┐

│ 1. 生成密钥对 → 2. 创建 CSR → 3. CA 验证并签发 → │

│ 4. 证书分发存储 → 5. 使用证书进行安全通信 → │

│ 6. 定期更新 / 异常时吊销 │

└─────────────────────────────────────────────────────────────┘

详细步骤说明

| 步骤 | 说明 |

|---|---|

| 生成密钥对 | 实体(如 Web 服务器)生成 RSA/ECC 公私钥对,私钥秘密保存。 |

| 证书签发请求(CSR) | 实体向 CA 提交 CSR,文件包含公钥、域名/公司等身份信息(采用 PKCS#10 格式)。 |

| 证书颁发 | CA 验证身份后,使用自己的私钥对证书进行数字签名,生成正式证书。 |

| 证书分发和存储 | CA 将证书返回给实体,并可选公开到证书库(如 LDAP 目录)。 |

| 证书验证 | 对方实体使用 CA 的公钥验证证书签名,确认证书有效且未被篡改。 |

| 安全通信 | 通过公钥加密、私钥解密,或建立对称会话密钥,保障机密性和完整性。 |

| 证书更新和吊销 | 证书到期前需重新申请;若私钥泄露或身份变更,CA 可将其加入吊销列表(CRL)或使用 OCSP 即时查询。 |

九、总结

数字证书是现代互联网安全的基石。回顾本文要点:

- 数字证书 = 身份信息 + 公钥 + CA 签名,遵循 X.509 标准。

- 证书验证靠信任链:根证书 → 中间证书 → 站点证书。

- 证书可编码为 DER(二进制) 或 PEM(文本),ASN.1 定义其语法。

- 数字签名保证完整性和不可抵赖;数字信封结合对称/非对称加密保证保密性。

- HTTPS 正是上述技术的集大成者。

- PKI 体系覆盖了从密钥生成到证书吊销的全过程。

理解数字证书,不仅是掌握一个技术点,更是理解现代密码学应用的一把钥匙。

参考资料

- X.509 标准

- RFC 5280 - Internet X.509 Public Key Infrastructure

- Let's Encrypt 中文文档

- 《中华人民共和国电子签名法》

- RSA PKCS 标准

如果这篇文章对您有帮助,欢迎点赞、收藏、转发,让更多人理解数字证书的原理。