当开发者们还在为自己用大模型手搓出一个“能自动写代码、查数据库”的 AI Agent(智能体)而狂欢时,他们根本没有意识到,自己亲手在公司的服务器上埋下了无数颗核爆级的定时炸弹。

当开发者们还在为自己用大模型手搓出一个“能自动写代码、查数据库”的 AI Agent(智能体)而狂欢时,他们根本没有意识到,自己亲手在公司的服务器上埋下了无数颗核爆级的定时炸弹。

“你以为你部署的是一个智能助手,实际上你是在互联网的大街上,扔了一个带着你家保险箱钥匙、且没有任何约束的数字克隆人。”

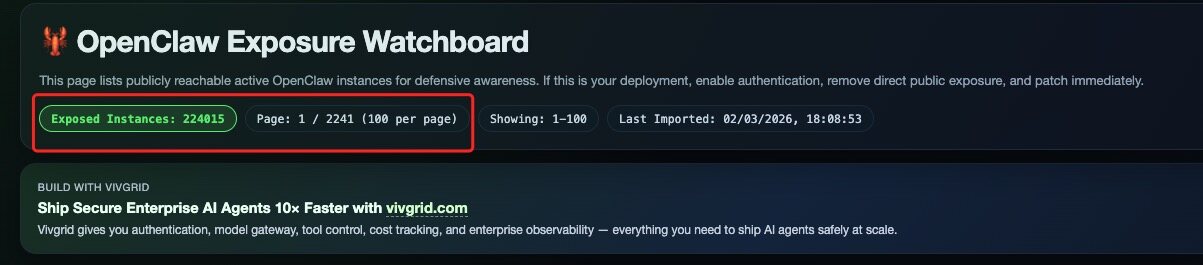

就在近日,一个名为“OpenClaw Exposure Watchboard”的公开监控页面,毫不留情地撕开了 AI 狂飙时代最丑陋的一块遮羞布:全球超过 22 万个 OpenClaw(一种主流的智能体运行环境)部署实例,正毫无防护地暴露在公网上。没有身份验证,API Key 明文可见,直接覆盖了中美新等核心技术重镇的云端基础设施。

如果你还以为安全漏洞只是“被人偷看了一点数据”,那么这场发生在我们眼皮底下的 Agent “裸奔”狂潮,绝对会彻底颠覆你对 AI 时代系统崩溃的认知。

一、 传统安全边界的崩塌:当“执行者”直接暴露在荒野

在 Web2 时代,标准的安全常识是坚不可摧的:哪怕你的前端页面有漏洞,黑客要拿到核心数据,还得跨越防火墙、绕过网关、破解数据库权限,这是一场漫长的攻防拉锯战。

但 OpenClaw 监控页面的数据,揭示了一个令人毛骨悚然的现状。在这 22 万个暴露的实例中(主要集中在 18789 端口),大量实例的“Auth Required”字段为空。更可怕的是,“Has Leaked Creds”一栏整片整片的飘红(Leaked),这意味着无数的 API Key 和明文凭证正挂在公网上任人采撷。

而从 ASN 数据来看,这些实例赫然运行在腾讯、阿里、甲骨文、AWS 等大厂的云基础设施中——这根本不是个人爱好者的玩具,这是切切实实的企业生产环境!

“写完代码,跑通测试,一键部署上云,连个最基础的 Auth 都不加。”这种极其草莽的做法,正在将企业推向深渊。

【笔者观点:从“信息泄露”到“物理级失控”】 传统 Web 服务被黑,最坏的结果通常是“数据被拖库”。但在 AI 时代,Agent 不是被动的数据接口,而是具备“主观能动性”的执行者! OpenClaw 这类智能体,天生拥有调用外部工具、访问数据库、甚至执行底层代码的最高权限。把一个不加锁的 Agent 扔在公网,等于给全世界的黑客递上了一把已经上膛的枪,外加你公司所有核心业务的最高执行权。这不是信息安全问题,这是系统控制权的物理级丧失。

二、 极速上线的代价:被遗忘在公网的“上帝权限”

为什么会出现如此规模的集体“裸奔”?原因很简单:在 AI 时代,开发速度彻底碾压了工程规范。

在过去两年里,“一日一部署”、“Hackathon(黑客松)式开发”成为了技术圈的政治正确。很多开发者在本地电脑上调通了 Prompt,眼看着 Agent 成功调用了内部的 CRM 系统或者清除了某个测试库,兴奋之余,为了抢占先机或快速给老板汇报,直接将本地环境原封不动地推向了公网。

“只要能跑通就行,安全防护以后再加。”这种在过去最多导致 UI 崩溃的“敏捷哲学”,在 Agent 时代变成了致命的毒药。很多开发者根本没有意识到,Agent 的本质是一个“微型超级管理员”。

【笔者观点:敏捷开发的“致命反噬”】 很多团队还在用上个时代的“野生外包”思维做 AI 产品,总觉得抢占市场是最重要的。 但真实情况是,Agent 的部署量已经呈现爆炸式增长,而配套的安全治理能力却还在穿开裆裤。这种野蛮生长的背后,是对技术的极度无知。在 AI 时代,没有鉴权机制的“极速上线”,不叫敏捷开发,叫“企业级自杀”。

三、 重新定义“守门人”:从“堵漏洞”到“设计行为边界”

面对 22 万个裸奔的 OpenClaw,传统的网络安全工程师其实是极其无力的。因为防火墙防不住合法的 API 调用,杀毒软件也无法判断一个 Agent 为什么要疯狂读取客户名单。

Agent 的非确定性(它会自己做决策)彻底打破了传统的防御体系。安全不再是“阻止未经授权的访问”,而是要深入到 Agent 的逻辑内部。你需要界定:这个 Agent 有没有权利在这个时间点、使用这个 Token、执行这段 Python 代码?

【笔者观点:不要修补城墙,要去“驯化野兽”】 这个惨痛的教训告诉我们:面对 AI,传统的“筑墙防守”思维已经失效。 优秀的 AI 开发者和安全专家,最高阶的能力将是作为“数字野兽的驯化师”。你不能只想着给服务器套个壳子,你必须在代码层面,给 Agent 带上“电子项圈”——实施极其严格的最小权限原则(PoLP)、细粒度的工具调用审批流,以及对大模型幻觉操作的硬性熔断机制。

四、 职场大洗牌:Agent 时代,哪三种人最抢手?

当满大街都是“会写 Prompt”和“会调 API”的初级开发者时,这场 22 万实例的公网灾难,恰恰为未来的技术人才指明了最值钱的方向:

- “原生安全视角”的 Agent 架构师(Zero-Trust AI Architect):他们不迷信大模型的能力,而是带着“零信任”的偏执狂视角去设计每一个 Agent。他们懂得如何在不牺牲智能体自主性的前提下,把身份验证、权限隔离(沙箱化)原生嵌入到 Agent 的执行流中。

- 懂业务的 AI 运维专家(AgentOps Engineer):传统运维管的是 CPU 和内存,他们管的是 Agent 的“行为轨迹”。他们精通如何监控 Agent 的工具调用频率、Token 消耗异常以及潜在的越权行为,能在 Agent 发疯前拔掉网线。

- “带刹车”的全栈开发者(Braking-First Fullstack):在人人都只顾着踩油门造新玩具的时代,这类开发者最受大厂青睐。他们不屑于做糙快猛的 Demo,而是拿到开源框架(如 OpenClaw)的第一时间,先重写它的鉴权模块和通信加密,然后才去接大模型。

【总结陈词:放弃技术狂热,捡起敬畏之心】 这场 22 万 Agent 的“裸奔”事件,是一记极其响亮的警钟。 盲目追求“All in AI”的狂热,正在让我们丧失对工程底线的敬畏。未来,无论你是研发、安全还是架构师,唯有放弃对“跑通就行”的草台班子执念,像对待真正的核心资产一样去约束和审查每一行 Agent 代码,你才能在这场技术狂潮中,不至于成为那个亲手摧毁自家公司的“内鬼”。

👇 欢迎关注我的公众号

在 AI 爆发的深水区,我们一起探索真正能穿越周期的技术价值。 微信搜索 【睿见新世界】 或扫描下方二维码,获取每周硬核技术推文:

欢迎关注【睿见新世界】