大家早上好👋,今天要聊的这个东西有点猛——一个能自己帮你黑掉网站的AI。

事情是这样的

不知道各位有没有这种感觉,现在团队开发代码跟下饺子似的,一个版本接一个版本地往生产环境扔,但是渗透测试这玩意儿,一年能做一次就不错了🤷♂️。

这就导致了一个很尴尬的局面:代码天天发,安全测试365天来一次。剩下的364天,你的网站可能裸奔在互联网上,漏洞都被人玩烂了还不知道。

今天要推荐的,就是来解决这个痛点的。

这玩意儿是啥?

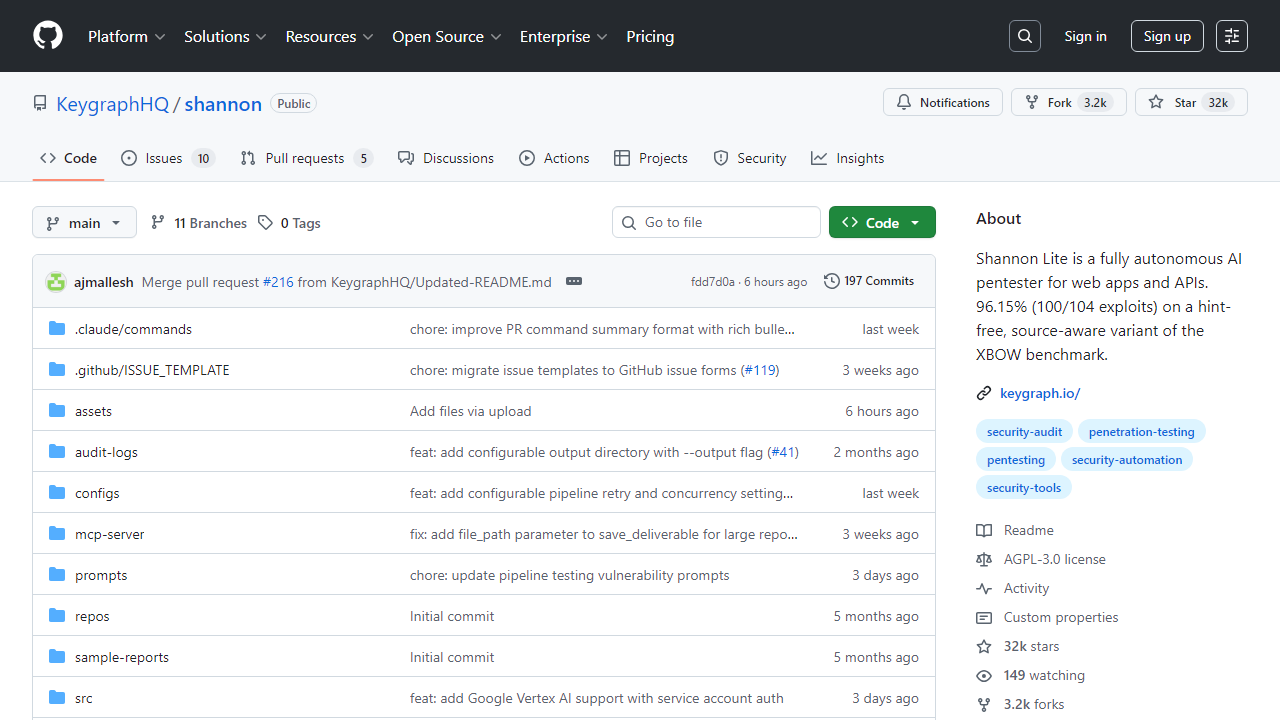

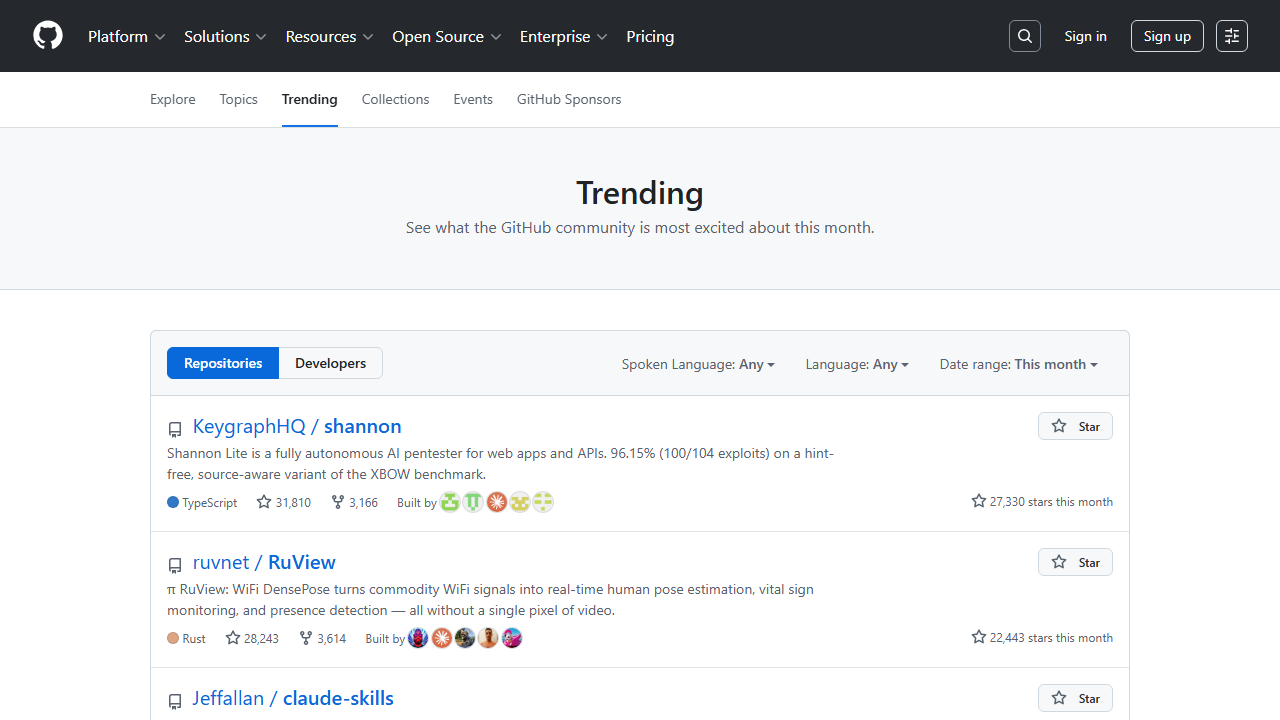

Shannon,一个自主AI渗透测试工具,来自 Keygraph 公司,目前在 GitHub 上已经有 31.8k 星,TypeScript 写的。

简单来说,它就是一个自动化黑客,你给它一个网站地址和代码仓库,它能自己分析代码、找漏洞、然后真的尝试去黑掉你的系统,最后给你一份详细的漏洞报告。

而且它不是那种只喊“可能有风险”的软柿子,必须得真的能黑进去,才会在报告里写出来。打不开的漏洞?对不起,不记录🙅♂️。

凭啥这么牛?

先看一张成绩单:XBOW 安全基准测试,100/104 个漏洞利用成功,96.15% 的成功率。这数据,相当的猛。

具体功能上,这货有几个离谱的特点:

一条命令启动 🚀

./shannon start URL=https://你的网站.com REPO=你的代码仓库

是的,你没看错,就这一条命令,剩下的它自己来,包括2FA 登录、浏览器自动化、漏洞利用、报告生成,全程不需要人介入。

只报告真的能用的漏洞 🎯 它内部有个“No Exploit, No Report”的原则——如果一个漏洞它自己都验证不了利用成功,就不会写在报告里。每条漏洞都带着可复现的 PoC(概念验证代码),复制粘贴就能验证。

OWASP 主流漏洞全覆盖 💀

- 注入攻击(SQL 注入、命令注入)

- XSS 跨站脚本

- SSRF 服务器端请求伪造

- 认证授权绕过

- 等等……

边分析代码边打 🧠 它不是纯黑盒扫描,而是先分析你的源代码,找出潜在的攻击路径,然后用浏览器和命令行工具真的去尝试攻击运行中的应用。代码 + 动态测试,双管齐下。

集成专业安全工具 🔧 Nmap、Subfinder、WhatWeb、Schemathesis 这些行业标准工具都被它整合进去了, reconnaissance 阶段直接拉满。

并行处理,效率拉满 ⚡ 不同漏洞类别的分析和利用是并行跑的,不像某些工具一个一个慢慢来。

官方还放出了测试 OWASP Juice Shop 的结果——一次性挖出 20+ 个漏洞,包括认证绕过、SQL 注入数据库拖库、权限提升、IDOR 等等。感兴趣的可以去翻 sample-reports 目录。

谁能用?在哪用?

适用人群:

- 安全工程师 / 渗透测试员 🤓

- 开发者自测 🔨

- DevOps 团队集成到 CI/CD 流水线 🚢

- 初创公司没有专职安全团队的 🎯

使用门槛:

- 需要 Docker

- 需要一个 AI API Key(推荐 Anthropic Claude,或者用 AWS Bedrock、Google Vertex AI)

- 目标必须是白盒测试(需要源代码访问权限)

⚠️ 重要提醒:

- 不要在生产环境跑! 它是真会动手的,可能修改数据

- 只能测自己有权测试的系统,未经授权黑别人网站是违法的

- 建议在测试环境或本地跑,跑一次大概 1-1.5 小时,成本约 50 美金(用 Claude 4.5 Sonnet)

总结一下

总的来说,Shannon 这波属于是把渗透测试自动化了,虽然它定位是“AI pentester”,但更像是一个24 小时待命的全职安全顾问,而且还是开源免费的(AGPL-3.0 协议)。

如果你正好在愁安全测试做不过来,或者想在上线前自己先“黑”一遍自己的系统,这个工具值得试试。

对了,这项目最近也冲上了 GitHub 热榜,31.8k 星已经说明了一切——大家都被这个自动化渗透测试的想法爽到了。

好了,今天的分享就到这里,我是AI时代的渗透测试工具。我们改天再见~ 👋