常见应急响应工具

Hawkeye(鹰眼)

运行软件后会自动检查

WindowsLog_Check

常见的windows、linux入侵排查思路和方法

Windows排查思路和方法

- 判断入侵迹象

- 性能:系统运行变慢、CPU利用率飙升、磁盘使用率过高、网络流量异常等

- 账户:是否有异常账号

- 思路和方法

- 检查系统账号安全

-

- 检查是否存在弱口令,远程管理端口是否对外开放

- 检查是否存在可疑账号、新增账号

-

-

- 使用“lusrmgr.msc”查看所有账号,及时发现可以账号;或者使用“net user”命令查看。

-

-

- 检查是否存在隐藏账号、克隆账号

-

-

- 使用D盾、Winlogcheck等工具进行检测

-

-

- 使用日志分析

-

-

- 使用“日志查看器”查看安全日志,重点关注登陆失败(Event ID 4625)、登陆成功(Event ID 4624)以及Event ID 4720,4722,4725,4726。

-

- 检查异常端口与进程

-

- 网络连接检查

-

-

- 使用“netstat -ano”命令查看所有网络连接,重点关注状态为DETABLISHED的连接。结合<tasklis | findstr "PID">可以定位对应的进程PID。

- 使用TCPView等工具检测。

-

-

- 进程检查

-

-

- 使用“msinfo32”查看进程,重点关注无签名信息、无描述、CPU或者内存占用高的进程。

- 使用D盾等工具查看进程

- 使用微软官方提供的“Process Explorer”等工具进程排查

-

- 检查启动项、计划任务与服务

-

- 启动项

-

-

- 通过“msconfig”命令查看启动项,发现可以程序取消勾选,并删除文件。

- 通过“regedit”打开注册表,查看开机启动项是否正常,重点关注如下表项

-

HKEY_CURRENT_USER\software\micorsoft\windows\currentversion\run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Runonce

-

-

- 通过安全软件查看启动项、开机时间等。

-

-

- 计划任务

-

-

- 通过“计划任务程序”或者“at”命令查看计划任务是否存在可疑任务

-

-

- 服务自启动

-

-

- 通过“services.msc”检查服务状态和启动类型是否有异常服务

-

- 检查系统相关信息

-

- 检查系统版本以及补丁信息

-

-

- 通过“systeminfo”命令查看系统信息、系统版本、补丁等信息

-

-

- 检查可疑文件

-

-

- 检查用户目录,新建账号会在目录中生成一个用户目录,查看是否有新建用户目录。

- 通过“%UserProfile%\Recent”分析最近打开的可疑文件

- 在服务器各个目录中,根据文件事件列表查找可疑文件

- 检查回收站、浏览器下载目录、浏览器历史记录

- 检查修改事件在创建时间之前的文件

- 使用系统自带的文件搜索功能,按修改日期筛选搜索可疑文件

-

- 自动化查杀

-

- 运行杀毒软件进行全盘扫描

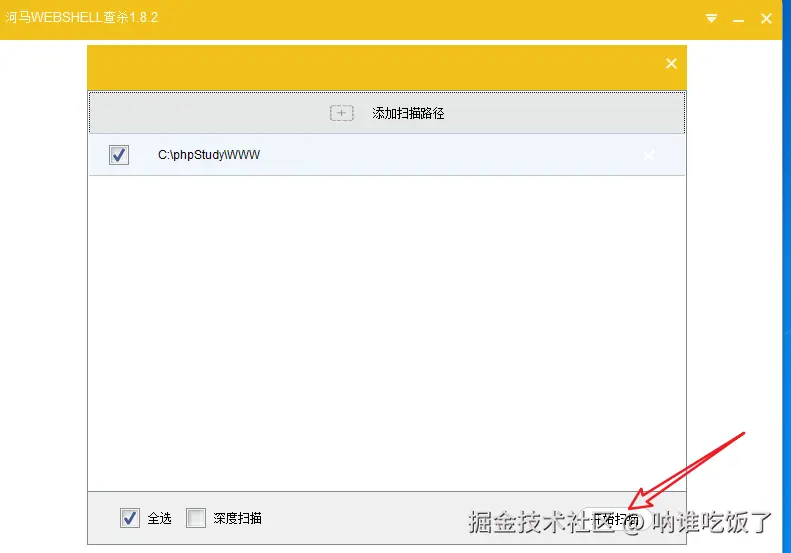

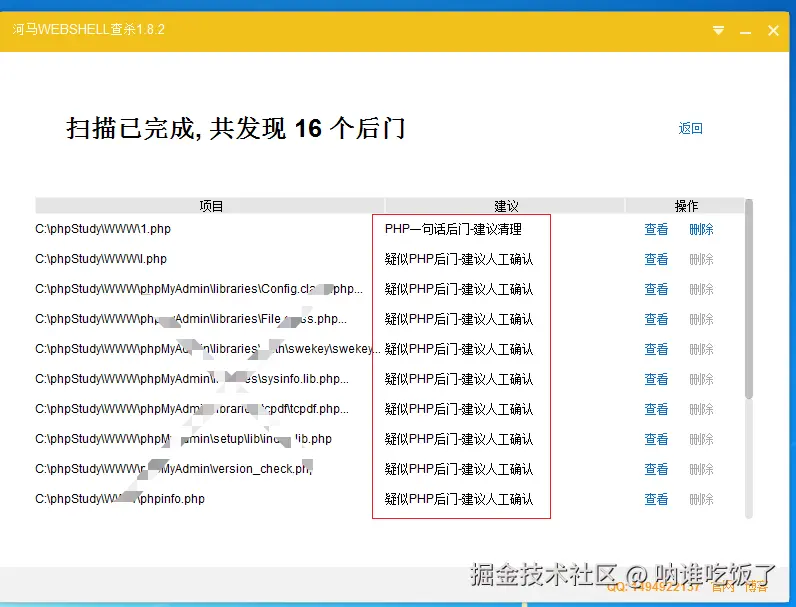

- 运行webshell查杀工具进行全盘扫描

- 日志分析

-

- 检查系统日志

-

-

- 关键事件ID包括12(系统启动)、13(系统关闭)、41(意外关机)、6008(意外关机)、1001(Bug检查)、1074(计划关机)等

-

-

- 安全日志

-

-

- 关键事件ID包括4624(成功登陆)、4625(登陆失败)、4634(注销)、4720/4700/4725/4726(用户账户管理)、4732/4733(组成员变更)、5632(远程桌面连接)、5140/5142/5144(文件/目录访问)

-

-

- Web访问日志

-

-

- 分析访问日志(IIS、Apache等)的访问日志,寻找异常IP、非正常访问时间等

- 使用自动化工具进行分析。

-

Linux排查思路和方法

- 账号安全

-

- 检查用户信息文件

/etc/passwd # 保存了用户的基本信息

awk -F: '$3==0{print $1}' /etc/passwd # 找出所有UID为0的特权用户

/etc/shadow # 存储了加密的密码信息。检查是否有账户密码被重置为“!”开头,这表示该账户被禁用。

-

- 查看当前登陆状态

who # 查看当前登录⽤户(tty 本地登陆 pts 远程登录)

w # 查看系统信息

uptime # 查看登陆多久、多少⽤户,负载状态

- 检查历史命令

-

- 查看历史命令

history # 查看root用户的历史命令

-

-

- 检查普通用户目录下的

.bash_history文件,重点关注wget、ssh、tar、zip等可能用于下载、连接或打包数据的命令。

- 检查普通用户目录下的

-

- 检查异常网络连接和进程

-

- 检查网络连接

-

-

- 使用 “netstat -antlp” 或 “ss -tuln” 查看所有监听端口。结合 “ls -l /proc/PID/exe” 可定位进程的可执行文件路径。

-

-

- 检查异常进程

-

-

- 使用 ”ps aux | grep pid “或 ”top“查看所有进程及其资源占用情况。”lsof -p PID“可查看特定进程打开的文件和网络连接

-

- 检查开机启动项和计划任务

-

- 检查启动项,目录如下

/etc/rc.local

/etc/rc.d/rc*.d/

-

- 检查计划任务,目录如下

/var/spool/cron/

/etc/crontab

- 异常文件检查

-

- 检查敏感目录,如/tmp目录

- 检查木马、webshell等可疑文件创建时间

find / -name "..." -type f # 查找以“.”开头的隐藏文件

find /opt -iname "*" -atime 1 -type f # 找出 /opt 下⼀天前访问过的⽂件

-

- 针对可疑文件使用stat查看创建时间

- 检查系统日志

-

- 重点关于以下日志文件

| 日志文件 | 说明 |

|---|---|

| /var/log/secure | 记录验证和授权信息,如SSH登陆、su切换等 |

| /var/log/wtmp | 永久记录所有用户的登陆、注销信息和系统启动、重启、关机等事件 |

| /var/log/cron | 记录系统定时任务相关的日志 |

-

- 使用河马等工具查杀

- 使用安全Liunx脚本检查

webshell后门查杀方法

D盾

河马WebSehll

分析中国蚁剑webshell管理工具流量特征

挖矿木马应急案例

故障现象:

突然发现服务器卡顿严重,打开任务管理器发现CPU利用率100%。

排查:

找到程序位置:

使用工具查看进程并处理进程

杀死进程