一、使用auth_analyzer测试垂直越权漏洞

1. 安装auth_analyzer插件

安装完成:

2. 测试垂直越权

启动pikachu测试靶场,并使用Burp内嵌浏览器打开靶场

使用普通账户登录,并抓取普通用户登录的数据包

复制普通用户的cookie,普通用户的cookie复制到插件中,并且如下图配置无权限用户

将靶场添加到范围:

点击开始测试

使用无痕模式或者使用其他浏览登录靶场,并登录管理员账号,随便点击或者创建数据,返回插件观察现象

此时,登录的是普通用户,但是登录的页面是管理的页面。所以确定存在垂直越权漏洞。

总结:测试该漏洞需要至少一个普通权限的用户、一个管理员权限的用户。

二、hydra和超级弱口令检查工具检查ftp弱口令

1. 搭建FTP环境

使用Mobe搭建FTP服务

开启服务:

测试FTP服务器:

2. 使用hydra爆破FTP弱口令

执行下面命令:

hydra -l ftp -P C:\Users\Administrator\Desktop\tools\fuzzDicts-master\passwordDict\top500.txt -vV ftp://10.10.5.72

发现已经爆破成功

3. 使用超级弱口令爆破FTP

打开软件,并如下图配置:

点击开始检测:

三、使用captcha-killer-modified插件并熟练使用插件爆破带验证码的网站后台

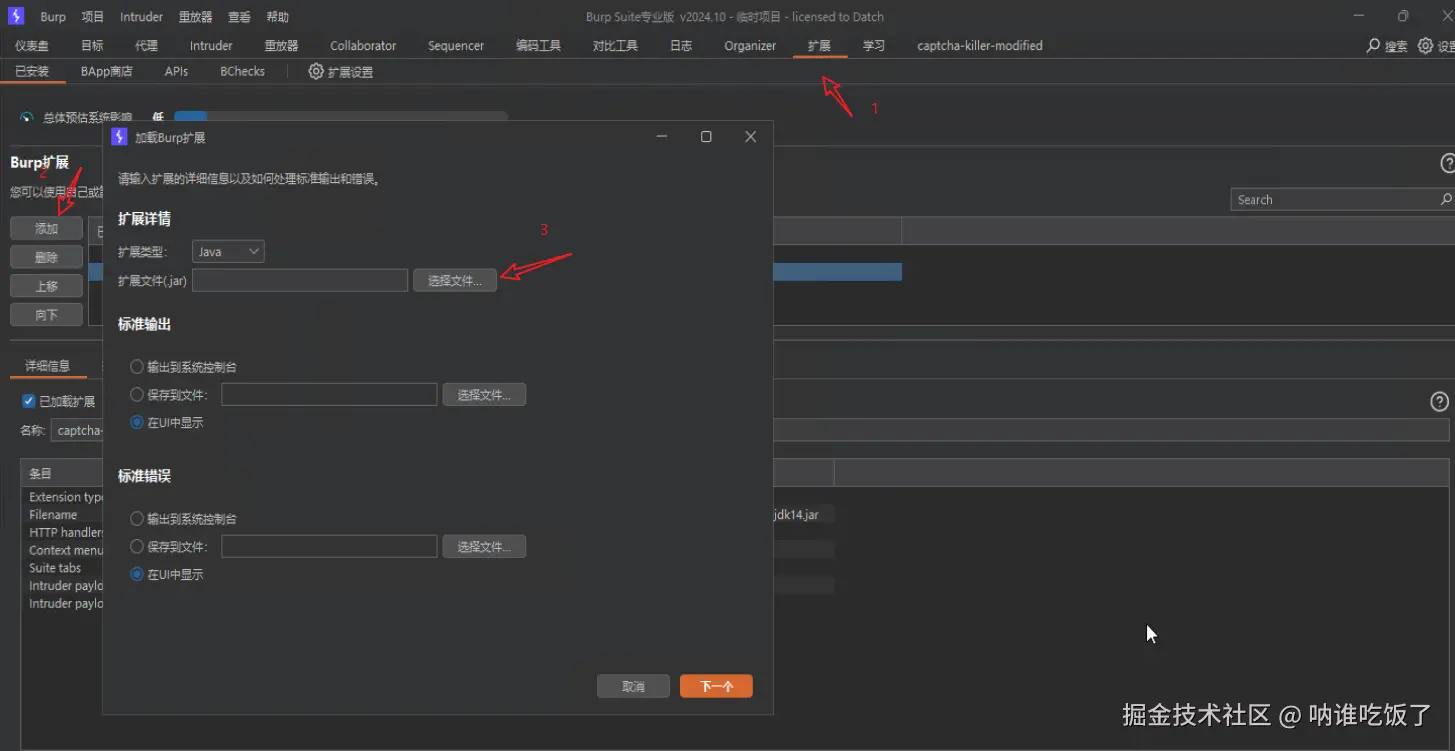

1. 安装插件

执行下面命令安装依赖关系:

pip install -r requirement.txt -i https://pypi.tuna.tsinghua.edu.cn/simple

执行下面命令启动:

python codereg.py

2. 使用本地靶场

3. 开始测试

输入正确的验证码登录,并抓取数据包

设置Burp图片可见:

将验证码的数据包发送给插件:

选择模板;

返回代理模块将数据包发送给Intruder模块,并如下图配置:

点击开始攻击:

观察状态码不同处,即可确定爆破信息:

四、文件上传绕过安全狗实验

1. 00截断原理:

WAF通常会在HTTP层或者上层语言处理时进行过滤。 如果 WAF 按整个字符串检查关键字,而下游的程序在更底层就停止解析,那么就可能出现:

-

- WAF看到的是完整字符串(如 1.php%00.jpg,认为它是 .jpg,允许通过)

- 底层文件系统只处理到 0x00 之前,实际打开的是 1.php

2. 流程:

WAF视角:看到的是shell.php%00.jpg,认为是安全的就放行

服务端视角:看到是00就会当成字符串,截断到前半部分

最后:导致实际执行的文件或路径与检测时的不一致,从而绕过过滤。

五、对上传漏洞中的webshell进行免杀处理

使用在线工具对webshell进行混淆处理:

将混淆后的粘贴到php文件,并使用D盾检查: