官网:http://securitytech.cc/

我的前 150 天漏洞赏金猎人生涯

我的背景

在开始漏洞赏金猎人之前,我是一名软件工程师和安全分析师。作为安全分析师,我的工作是防止系统被入侵,但主要集中在 Active Directory 和 Microsoft 环境。

长话短说,我会编程,了解互联网和网络的工作原理,但在刚开始做漏洞赏金时,我对 Web 漏洞完全不了解。如果你不知道计算机、互联网、网络等如何工作,我建议从这开始,因为所有知识都是建立在这些基础之上的。

目前我在上大学,并且有一份全职工作,因此每天用于漏洞赏金的时间非常有限。

初期学习阶段

2024 年 2 月,我因为兴趣开始接触 Web 漏洞,但很快因为时间问题又中断了。大约在 2024 年 9 月,我决定认真投入,并开始全力学习。

很快我接触到了 OWASP Top 10 和 PortSwigger Academy。因此从 2024 年 9 月到 12 月中旬的几个月里,我主要学习 OWASP Top 10。我希望尽可能扎实掌握基础,并顺便完成了 PortSwigger Academy 大约 80% 的实验。我关注的重点不是技术细节,而是学习发现漏洞的规律 —— 比如你不会在填写联系表单时找到 LFI。

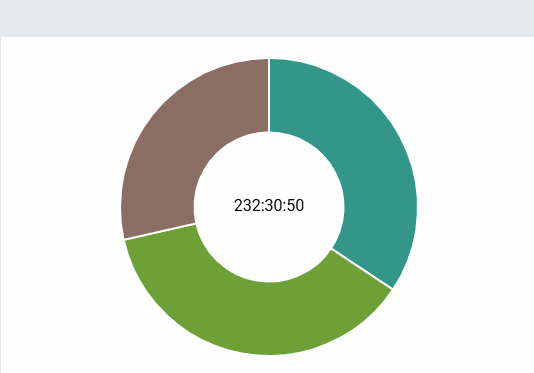

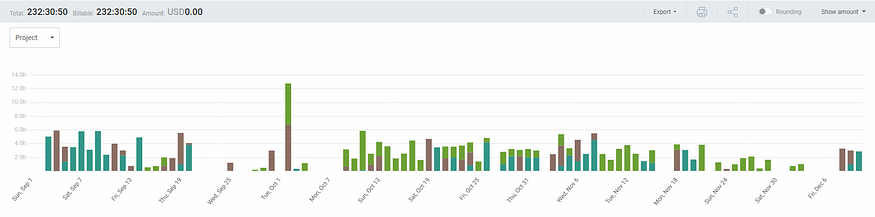

幸运的是,我是一个注重数据的人,总是跟踪自己投入的时间。我也统计了整个漏洞赏金旅程的时间。下面是从 2024 年 9 月 1 日到 12 月 10 日学习的时间图表,每天平均 3.2 小时,每周 5 天。

按回车或点击查看大图

前两个月,我完全没有在目标系统上进行实战——全是学习和打基础。直到我自信知道该去哪找哪类漏洞时,才开始在 VDP 上进行测试。

我选择的第一个 VDP 是 Bosch VDP,因为它没有在任何漏洞赏金平台上展示,我认为竞争更少。通过他们网站提交第一份报告后,他们邀请我加入 Bugcrowd 的项目。

在最初两个月的学习之后,我在 Bosch 上集中投入大约两周时间。我提交了 7 个漏洞,但几乎没有展示影响,都被标记为信息性漏洞。这虽令人泄气,但仍给我一点动力,因为在 Bugcrowd 个人资料上显示我发现了 7 个有效漏洞,于是我继续努力。

很快,我找到了第一个有效的 P2/High 漏洞,这是我首个非信息性漏洞。之后,我继续在不同 VDP 上测试,每个目标花大约一周时间,尽量深入并接触各种技术栈和功能。

我的 VDP 测试方法如下:

- 收集子域名(搜索引擎、被动子域工具等)

-

- 截图记录

-

- 依次测试每个非静态子域名

没有使用任何神奇或特别的工具,所有工具都是开源的,我只是不断重复应用初期学到的基础知识。

当我自信能在 VDP 上稳定发现漏洞时,我开始进入 BBP 并记录一切。我不期望马上有成果,只设定目标:至少找到一个 P1/Critical 漏洞,并在 Bugcrowd 获得 100 点声望。

漏洞赏金之旅

我的时间分配如下:

- 学习 2 小时:研究目标未熟悉的内容或自己感兴趣的内容

-

- 主动漏洞赏金测试 2–3 小时

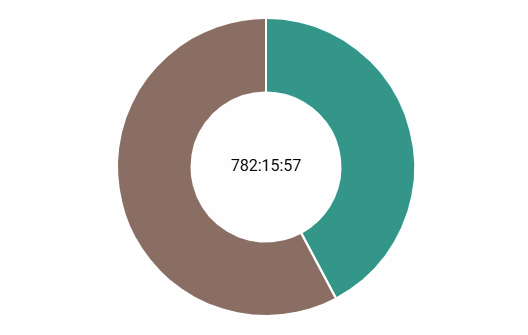

我坚持了 150 天,每天都发布进度。下图展示了这 150 天的投入时间:棕色代表在目标上主动测试漏洞(约 57%),绿色代表学习新概念(约 43%),总计 ~782 小时,每天约 5.2 小时。

最终,我赚了 5650 美元,还有 3 笔待付款,总计可能增加 2000–3000 美元。保守算,总共约 7650 美元,折合每小时 ~9.8 美元。视你所在地不同,这可能是好、一般或差。对我来说,这算差,因为最低工资工作会赚得更多。但是…

我开始这个旅程并不是为了赚钱,而是出于对黑客的热爱。我们还要考虑,小时收入是按整个时间段计算的,前几个月几乎没收入,最后几个月才赚得最多,每小时收入超过 20 美元。

我绘制了收入图(不含待付款,否则最后阶段会更高):

我的测试方法

95% 的漏洞来自对主应用程序的测试。侦察流程如下:

- 理解应用目的

-

- 点击每个按钮

-

- 不遗漏任何功能

-

- 检查 JS 文件获取额外功能或接口

完全手动,无自动化。我也不专注于某种漏洞类型,而是针对特定功能找合适漏洞。

在代码基经常更新或积极维护的目标上,我效果更好。

我的学习方法

很多人问我学习路线,我推荐一个非常全面的路线图,由 Yashar Shahinzadeh/Voorivex 制作:从零开始的漏洞赏金路线图

我个人从这些资源开始(我已经懂编程、网络、互联网等):

- OWASP Top Ten | OWASP Foundation

-

- 各类 XSS 挑战,例如 brutelogic XSS gym、root-me (Root Me : Hacking and Information Security) 等

掌握这些概念后,我就会主动在目标上测试,尽量接触更多技术栈。如果发现新技术(如 GraphQL),我会学习并研究攻击方法。整个学习过程完全由目标和兴趣驱动,而非固定教程。

如果查看我在 Twitter 上记录的 150 天历程,你会发现我学习了不同主题,并附上最佳资源。

给未来自己的建议

如果从零再开始,我会提醒自己:

- 不要在感兴趣的主题间跳来跳去

-

- 提交报告后耐心等待项目回应,注意是否有重复、拖延或不公

-

- 对非平台管理的项目要小心

-

- 扎实掌握基础(请求、网络、OWASP 等)

-

- 深入学习常见 OWASP 问题,参考多种资源

-

- 专注一个项目,至少找到一个有效漏洞或连续两周进行兼职测试

-

- 不要被大公司名气吓倒

我对漏洞赏金的个人看法

这可能有点偏激,但是我个人对 Web 漏洞赏金现状的看法:

- 优点:任何有电脑的人都可以随时开始,自由

-

- 缺点:可能导致竞争激烈、目标过度饱和

自管理的项目可能存在风险,例如我在 Hackerone 自管理项目上发现多个严重漏洞却未获付款。

私密邀请对成功影响显著,因为竞争少,更容易找到有效漏洞。大约前 50–55 个邀请,我发现排行榜上经常是同样的名字。

总的来说,我仍认为这是一次成功的经历,学到了很多。我达成目标,在 Bugcrowd 超过 100 点声望,并发现 P1/Critical 漏洞并获得付款。我会继续做漏洞赏金,同时尝试更低级别的安全研究。

无论你的目标是什么,希望我能激励你开始并坚持下去。我坚信努力 + 聪明的工作会有回报,如果目前没看到成果,坚持下去,未来会更好。