安全测试工具对比:BurpSuite与Sniff Master抓包技术解析

一、代理设置与抓包工具选择

在进行安全测试时,选择合适的抓包工具至关重要。目前主流的两款工具是BurpSuite和Sniff Master,它们各有特点:

- BurpSuite:专业的Web应用安全测试工具,功能全面但学习曲线较陡

- Sniff Master:轻量级的抓包分析工具,界面友好且支持多种协议分析

代理设置(以谷歌浏览器为例)

-

BurpSuite设置:

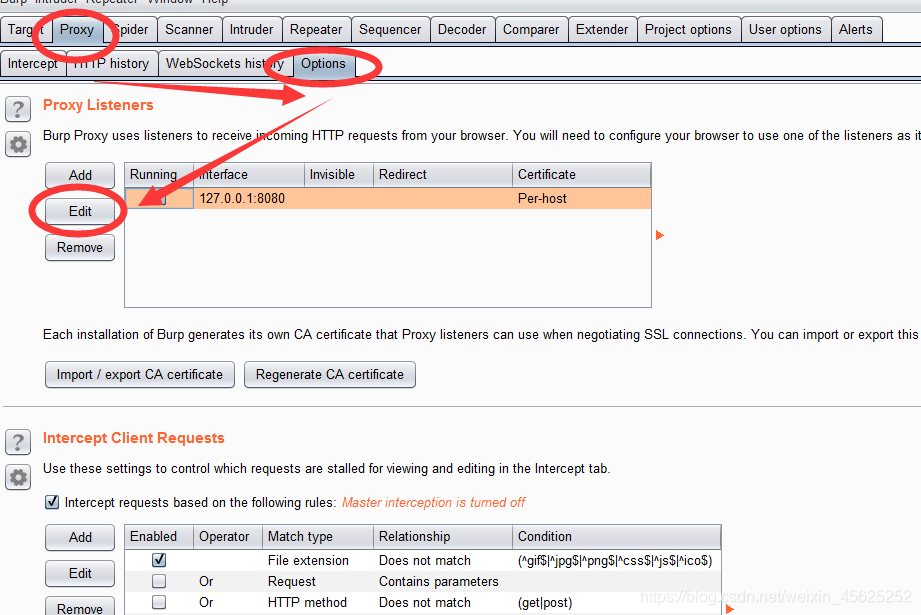

- 安装后点击Proxy→Options设置代理端口(默认8080)

- 确保浏览器代理设置与BurpSuite保持一致

-

Sniff Master设置:

- 安装后自动检测网络接口

- 支持一键式代理配置,简化设置流程

二、抓包与截包技术

BurpSuite操作:

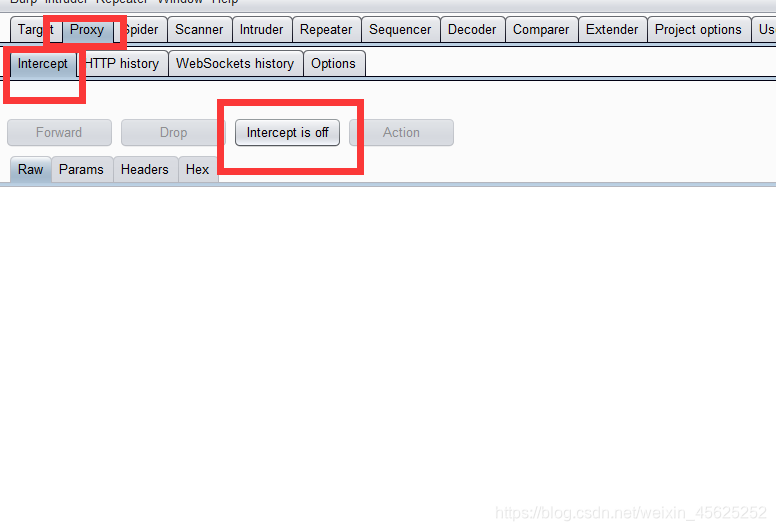

- 打开Proxy→Intercept选项卡,设置为"Interception is on"状态

- 浏览器访问目标URL时,数据会被拦截

- 使用Forward传输数据或Drop丢弃数据

Sniff Master优势:

- 实时流量监控面板

- 自动分类HTTP/HTTPS请求

- 支持过滤特定域名或IP的流量

三、请求修改技术对比

BurpSuite改包方法:

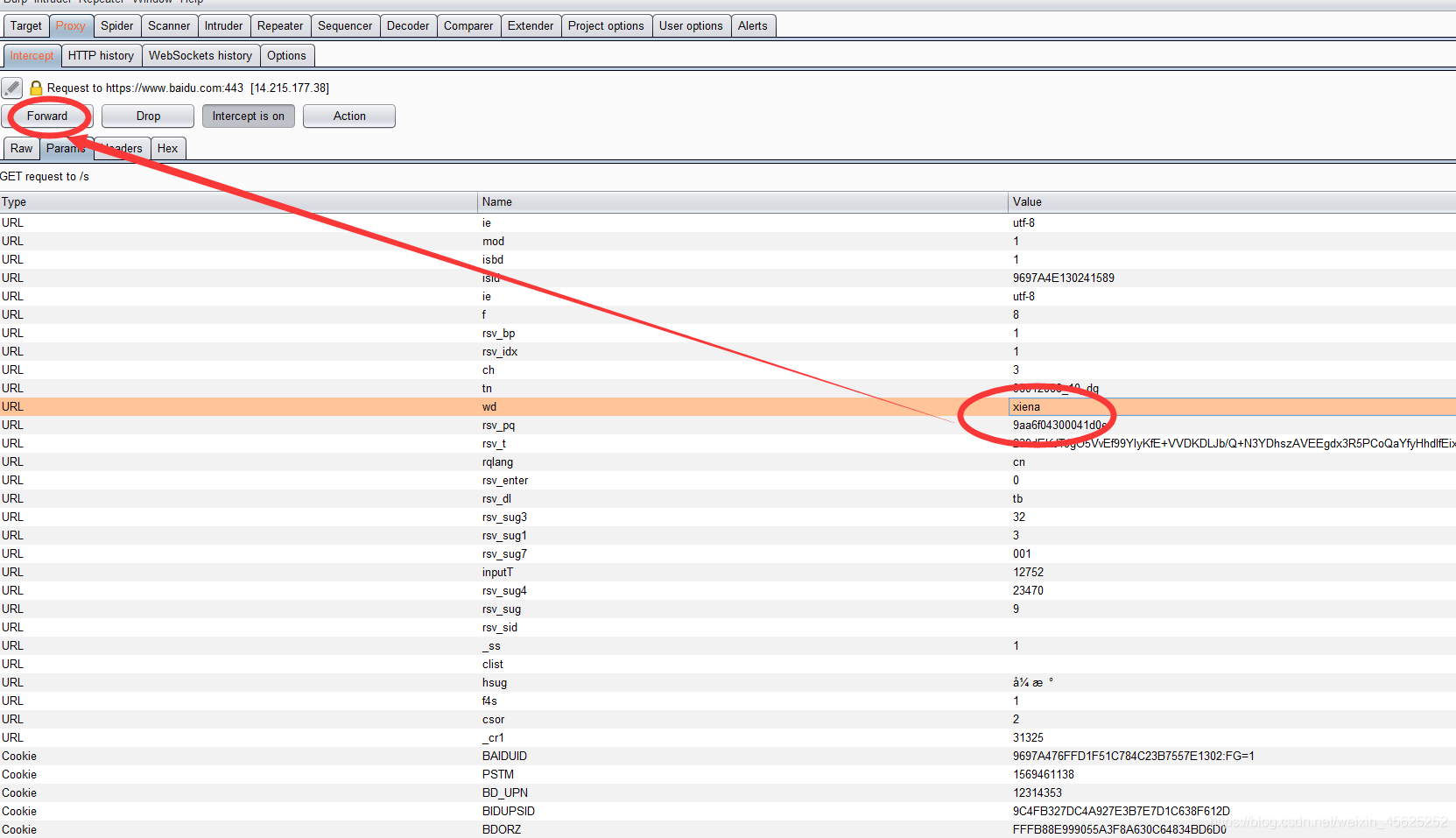

- 在拦截的请求中直接修改参数

- 使用Repeater功能重复发送修改后的请求

Sniff Master特色功能:

- 可视化参数编辑界面

- 请求重放历史记录

- 支持批量修改多个请求

实际案例:修改百度搜索关键词

- 拦截搜索请求

- 找到wd参数

- 修改参数值后转发

四、安全测试建议

- 对于复杂Web应用测试,建议使用BurpSuite专业版

- 日常调试和简单抓包分析,Sniff Master更加轻便高效

- 无论使用哪种工具,都要注意:

- 只在授权范围内进行测试

- 及时清理测试数据

- 遵守相关法律法规

通过合理搭配使用这两款工具,可以显著提高安全测试效率,发现潜在的安全漏洞。