网络钓鱼是一种社会工程攻击,一般通过电子邮件传递,目的是窃取目标的登录凭证和其他敏感数据,如信用卡信息或身份证扫描件,以盗取其身份。

网络钓鱼的一个值得注意的特点是惊喜因素:这些电子邮件在受害者没有预料到的时候到达。犯罪分子可以确定电子邮件的时间,使受害者在被其他事情(如工作)分散注意力时收到这些邮件。人们不可能一直专注于提高工作效率并注意可疑的电子邮件,而诈骗者也知道这一点。

这些邮件是以这样的方式制作的,以避免让受害者从自动驾驶状态中清醒过来,遵守骗子的要求。他们可能会冒充某人,通常是受害者信任的实体或同事,并利用我们作为人类的偏见来增加遵守的可能性。

统计数据

在上一篇文章中,我写了U2F安全密钥是如何工作的,以及它们如何保护人们免受网络钓鱼的侵害。现在,为什么我们需要U2F密钥来防止网络钓鱼攻击?人们还在为尼日利亚王子的骗局所倾倒吗?

根据2020年版的FBI年度互联网犯罪报告,网络钓鱼攻击是迄今为止最常见的攻击,占去年所有网络攻击的32.35%,有241,342次发生。这个数字在过去五年中增加了十倍以上,比2015年的19,465次增加了。

尽管这些年来对电子邮件过滤器进行了改进--谷歌每天为Gmail用户过滤掉1亿封垃圾邮件,但网络钓鱼攻击仍然很受欢迎,原因有二。

- 它们不需要复杂的专业知识来完成:制作有说服力的电子邮件和创建虚假网站,以及

- 它们很容易扩展,这最终比试图闯入一个服务器要省时得多。

人们经常说,人类是安全的薄弱环节,这与网络钓鱼没有区别。例如,在去年的COVID-19大流行期间,欺诈者非常成功地利用了人们的恐惧。

通过电子邮件过滤器的0.1%的网络钓鱼邮件仍然足以让诈骗者获得极大的利润,而且他们应该做更多的事情,这意味着用户在未来几年应该更加小心。

网络钓鱼攻击如何运作

大多数网络钓鱼攻击是通过电子邮件传递的。攻击者很可能掌握了一份被攻破的电子邮件清单,并大量发送钓鱼邮件,期望至少能骗过清单上的一小部分。

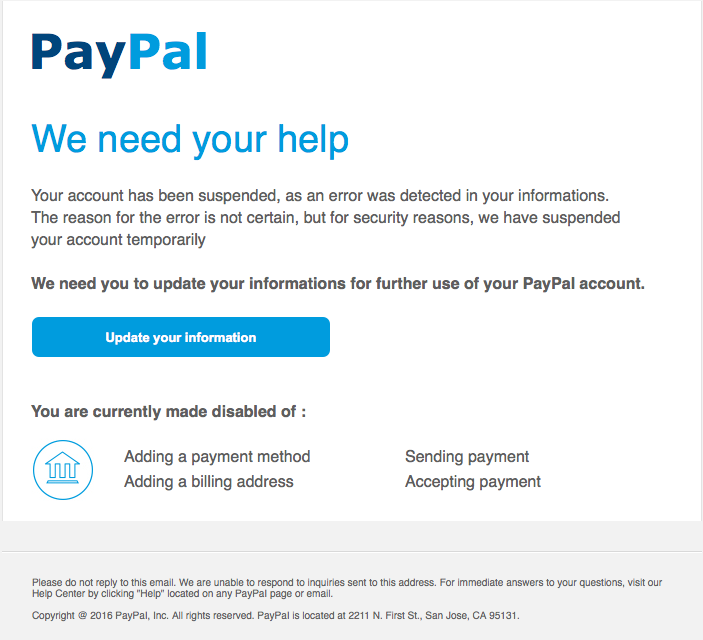

发件人往往试图伪装成一个有信誉的实体,如个人的公用事业公司(如果是个人)或供应商(如果是企业)。

邮件的目的是骗取用户的回复,或者更常见的是点击一个链接,将他们引向一个看起来像他们所描绘的合法网站的虚假网站。然后,用户试图登录到假网站,认为它是真正的网站,攻击者就可以窃取他们的密码。

根据攻击者在假网站上走得多远,他还可能抓住身份盗窃所需的其他信息。例如,他可能会建立一个类似于合法网站的仪表板,并要求对方提供信用卡信息、社会安全号、地址等,以便在未来的攻击中使用。

除了一般的网络钓鱼活动外,还有其他类型的网络钓鱼攻击,你也应该注意。

鱼叉式网络钓鱼

大多数网络钓鱼攻击是由于平均法则而发生的--如果你有一个足够大的名单,你一定会在他们与同事分心,或在满足某些截止日期的压力下,准确地击中一些人。正因为如此,攻击者往往不会花很多时间对邮件进行个性化处理。

然而,有时攻击者会专门针对个人,在这种情况下,花时间个性化信息是值得的。针对一个人的攻击被称为鱼叉式网络钓鱼,涉及用鱼叉捕鱼而不是用更大的网捕鱼的活动。

捕鲸

比鱼叉式网络钓鱼更进一步,捕鲸是一种特殊类型的鱼叉式网络钓鱼攻击,欺诈者以高知名度的个人为目标,如私营部门的CEO或公共部门的高级政府官员。

鲸鱼式攻击通常会试图让受害者的下属采取某种行动;联邦调查局的报告显示,犯罪分子通常会试图获得首席财务官或首席执行官的控制权,并要求向欺诈性账户汇款。

欺骗与网络钓鱼

欺骗是一种攻击,攻击者假装成其他人来操纵受害者。大多数网络钓鱼攻击将欺骗作为一种社会工程工具,但并非所有欺骗攻击都是网络钓鱼。

例如,欺骗性攻击也被用作勒索软件攻击的攻击载体。在一个典型的勒索软件攻击中,受害者会收到一封电子邮件,其中有一个包含恶意软件的受损附件,执行后会加密他们的计算机文件。然后,不良行为者要求赎金以归还受害者的文件。

钓鱼攻击的典型目标

根据联邦调查局的同一份报告,欺诈者最频繁的目标是60岁以上的人,在2020年总共有105,301次攻击。然而,最有利可图的目标是50至59岁的成年人,每次攻击捞取约9900美元,其次是40至49岁的成年人。

其原因可能是由这些群体的购买力所决定的,但令人惊讶的是,针对20岁以下的人的攻击比针对20至29岁的人的攻击更有利可图,后者是攻击利润最低的群体。

就受害者的损失而言,报告发现,最常见的攻击类型是针对一般与国外供应商和合作伙伴合作,并习惯于进行大笔资金转移的企业。这比第二种类型的攻击有利可图三倍:那些假装是亲密的家人或朋友要求汇款。第三种最有利可图的是讨论投资,欺诈者说服受害者投资于虚假机会。

为什么网络钓鱼成功

尽管那些年龄在30岁以上的人更容易受到网络钓鱼攻击,但重要的是要注意,网络钓鱼不分年龄都能发挥作用。

例如,请看 Reddit上这个人的账户,他自称是 "偏执狂",在每个网站都有不同的密码,并在适用时打开了MFA,但仍然被钓鱼了。

网络安全专家、盖恩斯维尔的佛罗里达大学副教授丹妮拉-奥利维拉(Daniela Oliveira)说,发生这种情况的原因是,尽管受害者有一定的技术知识水平,但这些邮件是为了利用受害者无意识的偏见而制作的。

认知偏见是大脑为节省能量而采取的 "捷径"。它们旨在阻止我们在每次遇到不熟悉的情况时,花费过多的精力在现有的选项(例如,"威胁 "和 "非威胁")之间做出决定。

相反,大脑寻找模式以使决策过程更快,但在这样做的时候,引入了一些盲点,可以被细心的欺诈者利用。

以真相偏差为例。我们的默认行为是相信人们说的是真话,除非我们有非常好的证据认为是假的。当你在街上拦住别人问路时,你会认为他们说的是实话。

只有当你处在一个敌对或未知的环境中时(例如,在外国),你的防卫才会多一点,并开始寻找某人可能在欺骗你的迹象。

如果人类在假设其他人都在撒谎的情况下运作,那么就不可能有成效--如果约翰发给我的这个附件是恶意的怎么办?

犯罪分子和诈骗者利用这一点为自己谋利。他们在制作信息时仔细考虑时间、背景和措辞,以诱使他们的受害者执行所需的行动。

虽然研究人员几十年来一直意识到认知偏差的心理影响,但他们都没有考虑其在屏幕背后的影响--直到最近才出现了新的研究,我们对网络钓鱼攻击如何欺骗我们有了一些新的认识。

钓鱼网站攻击实例

奥利维拉教授与佛罗里达大学的另一位研究人员、心理学家娜塔莉-埃布纳(Natalie Ebner)合作,研究人们对使用不同方法的网络钓鱼活动会有什么反应。

他们在丹尼尔-卡尼曼(《思考,快与慢》)和罗伯特-西雅尔迪尼(《影响力》)的作品基础上,确定了在网络钓鱼活动中使用较多的偏见:承诺、喜欢、稀缺性、权威和互惠性。社会证明和对比也被认为是相关的,但它们经常与其他五个主要因素之一配对,所以它们被排除在这篇文章之外。

承诺

承诺是指完成一个你已经开始的行动的概念。如果你已经穿上了健身服并开车去了健身房,你就更有可能跳上跑步机--此外,你也已经为你的会员资格支付了费用......不妨使用它(这又是一个承诺)。

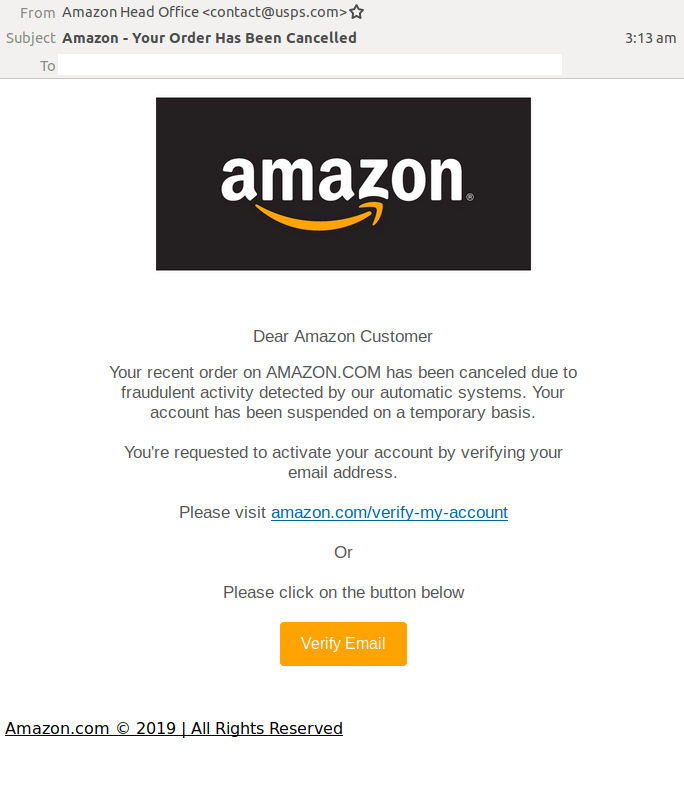

犯罪分子试图利用同样的原则来欺骗你,让你 "完成 "一个据说是你已经开始的行动。他们可以假装是Facebook,要求你更新你的个人资料(你已经创建了账户)或亚马逊,要求你确认你的订单(你已经买了产品)。

喜爱

喜欢是我们真理偏见的延伸。它是对你以前见过或互动过的人或事的信任。

它也不需要是一个广泛的互动。一个广为人知的品牌可能会吸引很大一部分诈骗者的目标;在鱼叉式钓鱼(即有针对性的)攻击中,用户通过在社交媒体上 "喜欢 "他们喜欢的品牌,使犯罪分子很容易得手。

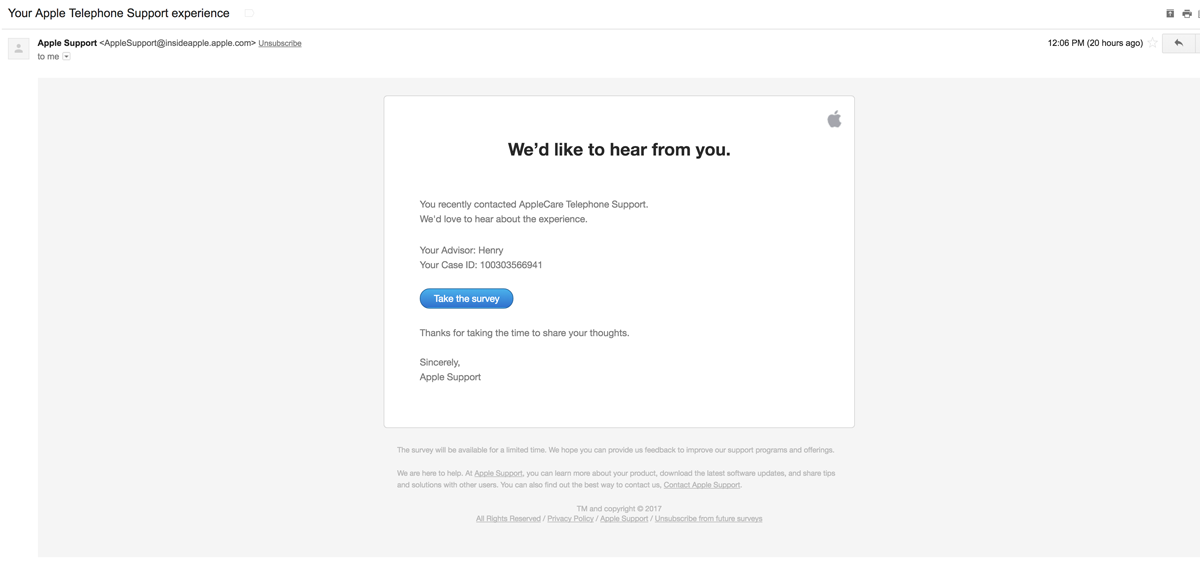

这些电子邮件看起来来自受害者喜欢或至少是熟悉的发件人。他们经常要求受害者填写调查问卷以寻求帮助,或者通知受害者他们是某些奖项的赢家。

稀缺性

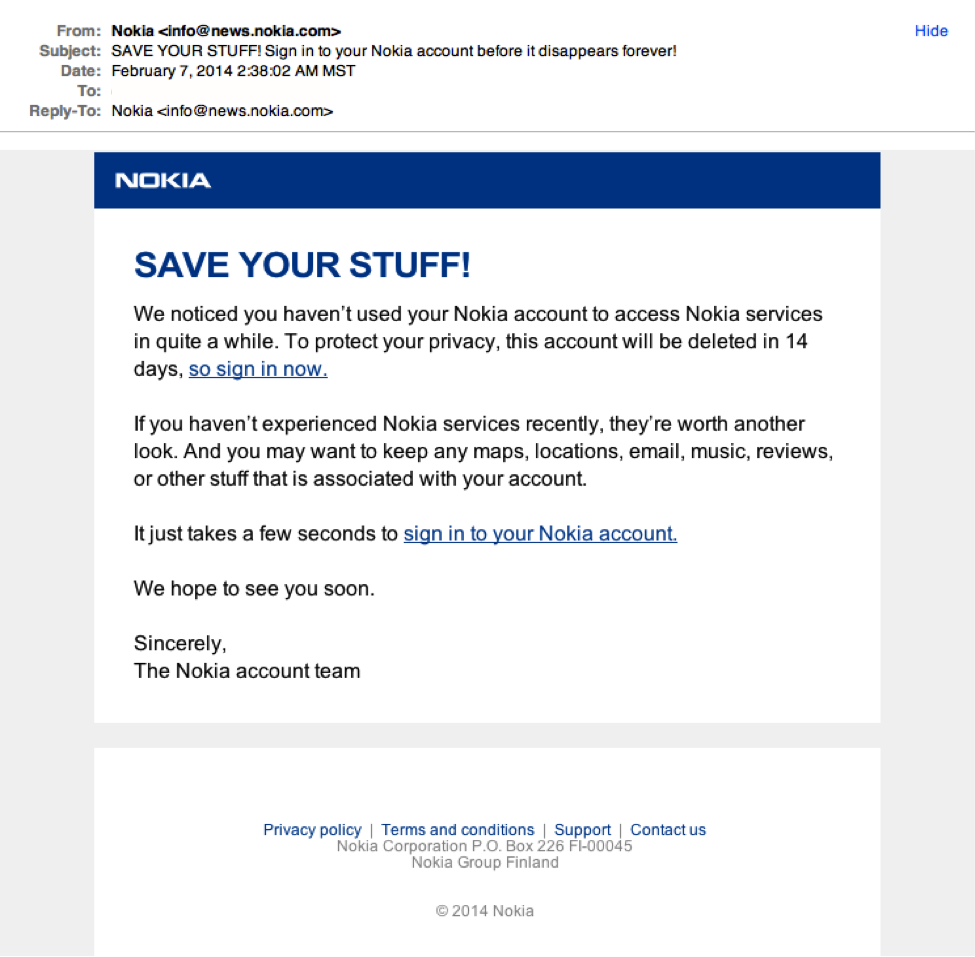

稀缺性是指完成一项行动的短暂而具体的时间框架。我们到处都能看到稀缺性,从黑色星期五的交易到产品发布,我们这样做是因为它有效。

看,我们的大脑对稀缺性非常敏感--10万年前,我们不知道什么时候会再次遇到水或食物,所以我们的大脑是在资源可用时迅速行动的。

权威

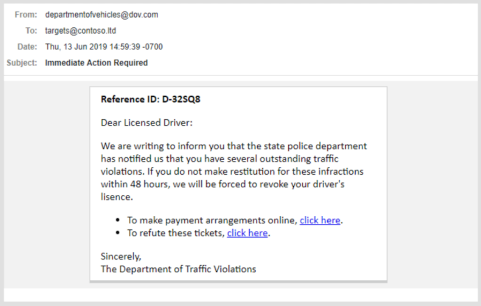

一个权威人物规定了一个行动,如果不遵守就会有后果。

大多数人都会努力遵守我们作为一个社会所同意的规则,并且会遵守法律。这就是为什么人们会更愿意打开来自国税局或律师事务所的电子邮件。

对手在进行广泛的网络钓鱼活动时,会试图冒充政府实体,而在有针对性的活动中则可能冒充受害者的主管。他知道受害者不太可能对似乎来自老板的要求犹豫不决。

互惠互利

如果有人邀请你过生日,你就会感到有社会压力,要邀请那个人参加你的生日。这就是互惠性。骗子会在他们帮了你的忙之后,试图让你 "内疚 "地做一些事情。在这种情况下,人们更有可能遵守一个要求。

网络钓鱼的警告信号

研究人员还发现,人们更有可能在卡尼曼所说的 "系统1",或快速和情感决策系统中参与这些电子邮件。

我们在决定在候车室坐哪里或在食堂选择哪种小吃时使用系统1。系统2是用于缓慢和慎重的决定:在哪里居住或买哪辆车。

他们发现,通过培训学习如何识别网络钓鱼邮件的人,最终会再次点击恶意链接,因为他们在这样做时是在系统1下操作。

然而,如果他们停下脚步,用大脑中缓慢、深思熟虑的部分来分析这些邮件,他们就会变得更不容易上当受骗。以下是钓鱼邮件的一些共同点(除了基本语气之外),应该触发你切换到系统2。

语法错误

钓鱼邮件经常有语法错误或感觉 "不对劲 "的措辞。这种情况的原因尚不确定,但一个合理的解释是,大多数发送网络钓鱼邮件的人都不是以英语为母语的。

如前所述,网络钓鱼是一种数字游戏。攻击者正试图撒下尽可能广泛的网,希望收到电子邮件的人中有一小部分会被分散注意力而打开它。在收到网络钓鱼邮件的数百万人中,有些人必然不会注意到它们。

另一个可能的解释是,对手的目标是那些更有可能不注意细节的人,以防他们需要与受害者进行个人互动(例如,给他们打电话要求提供2FA代码)。

即使电子邮件中含有一系列的错别字,也要点击钓鱼网站的链接,这可能向欺诈者发出信号,表明他们更容易被骗。

缩短的URL

钓鱼活动的目的是让收件人点击一个恶意链接。攻击者通常会试图用URL缩短器来隐藏恶意链接,如bit.ly。你可以使用unshorten.it这样的服务,在点击链接之前向后扩展。

不熟悉的发件人和/或电子邮件

更多时候,欺诈者会从一个陌生的电子邮件给你发送电子邮件,这个电子邮件可能与他试图冒充的人或实体相似,也可能不相似。

在点击链接或打开附件之前,一定要核实发件人的电子邮件,即使他们的 "显示名称 "是已知的。骗子可能会选择一个受害者熟悉的显示名称,但从一个不相关的电子邮件中发送电子邮件本身,例如,他们会以人力资源部门的玛丽-约翰逊的身份给你发电子邮件,但如果你仔细看,发件人的电子邮件是 "scam101@gmail.com"。

通用问候语

虽然通用问候语在商业环境中发送电子邮件时可能有些常见,例如,在发件人没有具体联系人的情况下,整个部门的问候语,但网络钓鱼邮件采用了异常通用的问候语,因为同一封邮件将被发送给数百万人。

像 "亲爱的客户 "或 "亲爱的账户持有人 "这样的表达方式,以及提到 "你的运营商 "或 "你的互联网服务提供商",在你期望发件人知道你的名字的情况下,都可以成为红旗。

商业电子邮件破坏(BEC)

对商业人士的攻击一般需要破坏高管的账户,并向员工发送电子邮件,要求向欺诈者的账户付款,仿佛这是一笔商业交易。

这些攻击会造成相当大的损失,因为企业经常向供应商等汇入大量现金。根据联邦调查局的记录,在2020年发生的约2万起事件中,损失超过18亿美元,每起事件约为9万美元。

他们还报告说,这些攻击的复杂性正在增加。在2010年代早期,攻击包括欺骗公司高管和要求电汇到欺诈性地点。

今天,这种攻击已经发展到包括从其他非相关人员那里盗取身份。诈骗者诱骗最初的受害者,并设法获得他们的身份证扫描件。他们用偷来的身份证以他们的名义开一个银行账户,从企业接收电汇,然后将其转换为加密货币。

拼写错误的地址和子域名

骗子会试图购买与他们模仿的域名外观相似的域名,希望分心的受害者不会意识到'amazon.com'和'amazom.com'之间的区别。

事实上,他们可以更进一步,使用外观相似的非ASCII字符来创建几乎相同的域名。例如,西里尔字符 "а "看起来很像拉丁字符 "a"。这就是所谓的IDM同源字攻击。

攻击者可以使用西里尔字符注册域名,使其看起来像亚马逊的域名,比如:аmаzon.com("a "是西里尔字符,而不是拉丁文的 "a")。

非拉丁语的地址在被DNS服务器解析之前,需要以一种称为Punycode的格式进行编码。当你浏览这些域名时,大多数现代浏览器会显示Punycode翻译,因此在输入敏感信息时,请确认你是在正确的网站。

(之前的欺骗性亚马逊域名会变成 http://www.xn--mzon-43db.com/.自己测试一下:在最新版本的Chrome或Firefox上,复制并粘贴在你的地址栏上)。

如果他们不能有一个看起来相似的域名,他们往往会创建子域名,使网站看起来更值得信赖,如 "paypal.secure.com "而不是 "paypal.com"。

不安全的连接

几乎所有关心其用户安全的公司都会对进入其网站的流量进行加密。通过寻找浏览器地址栏上的HTTPS,很容易验证你是否在一个安全网站上。如果你正在访问的页面没有锁,你可能是在一个钓鱼网站上。

网络钓鱼的未来

网络钓鱼攻击只会越来越有创意,而大多数电子邮件过滤器只能处理与他们以前见过的类似的电子邮件(即使如此,您可能有兴趣阅读Auth0如何自动回复网络钓鱼)。

不仅如此,由于这些攻击是如此广泛,攻击者拥有大量的数据,知道什么有效,什么无效。他们可以随着时间的推移调整他们的活动,随着时间的推移提高他们的成功率。

鱼叉式网络钓鱼甚至更难预防,也更危险,因为目标是高调的个人(即领导角色),其回报证明了为更少的人定制电子邮件所花费的额外时间是合理的。

奥利维拉说,"没有办法完全消除网络钓鱼的威胁,原因与我们永远无法从物理世界中消除欺骗一样"。

要改变人类是非常困难的。我们可以通过培训和宣传来进行渐进式的改进,这总是受到欢迎的。

然而,我们也可以利用技术来促进更大的变化,就像谷歌所做的那样,他们通过使用U2F令牌在85000名员工中完全消除了网络钓鱼攻击。如果你希望在你的应用程序上实施,Auth0支持WebAuthn与FIDO安全密钥的多因素认证。