XCTF第三题

本文已参与「新人创作礼」活动, 一起开启掘金创作之路

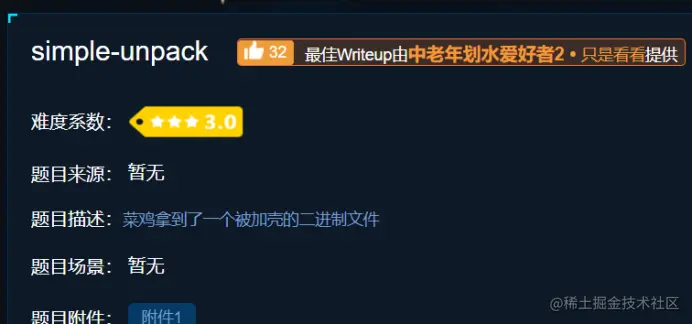

1.先查看题目要求

2.直接告诉我们是个被加壳的64位二进制文件,那我们先下载下来查壳脱壳

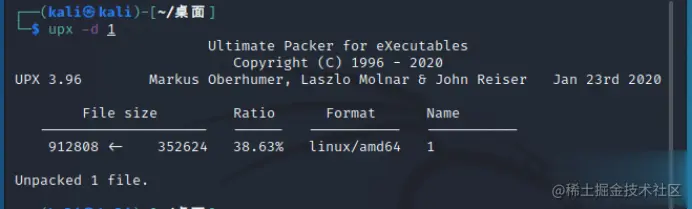

3.upx的壳,由于是二进制文件,那我们就用kali去脱壳吧****

[tip]脱壳命令: upx -d 脱壳文件路径

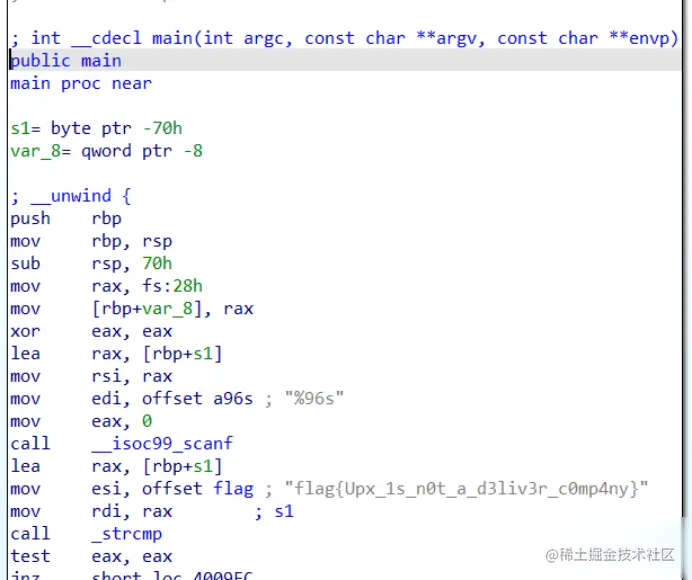

4.脱壳结束后我们放入ida中分析****

一丢进ida就直接看到了flag

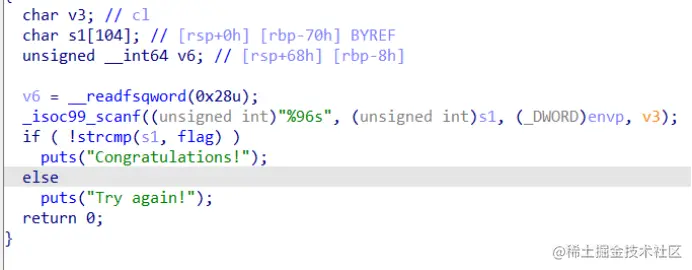

5.这样多没意思,还是F5看看伪代码吧

代码不难,流程就是让用户输入用户认为的flag,如果和作者给的flag对比相等那么就提示Congratulations,否则提示Try again!****

总结:综合下来这题只是想让新手们知道有upx这种壳的存在以及最基本脱壳方法