时隔一年多,对于docker已使用颇多,目前是使用docker-compose进行单服务排版,而java项目是需要通过Dockerfile配置并进行打包镜像的,由于网上有很多大佬已编写相关文档,本人就借花献佛了,以下是转载网络并亲测可用的配置流程:

1、创建ca文件夹,存放CA私钥和公钥

mkdir -p /home/.ca

cd /home/.ca/创建.ca文件,便于在该文件目录下的列表清晰

2、创建密码

需要连续输入两次相同的密码

openssl genrsa -aes256 -out ca-key.pem 40963、依次输入密码、国家、省、市、组织名称等

openssl req -new -x509 -days 365 -key ca-key.pem -sha256 -out ca.pem4、生成server-key.pem

openssl genrsa -out server-key.pem 40965、把下面的IP换成你自己服务器外网的IP或者域名

由于就将ip用192.168.1.165演示,关于外网ip和域名亲测可用

openssl req -subj "/CN=192.168.1.165" -sha256 -new -key server-key.pem -out server.csr6、配置白名单

0.0.0.0表示所有ip都可以连接(但只有拥有证书的才可以连接成功)

echo subjectAltName = IP:192.168.1.165,IP:0.0.0.0 >> extfile.cnf7、执行命令,将Docker守护程序密钥的扩展使用属性设置为仅用于服务器身份验证

echo extendedKeyUsage = serverAuth >> extfile.cnf8、执行命令,并输入之前设置的密码,生成签名证书

openssl x509 -req -days 365 -sha256 -in server.csr -CA ca.pem -CAkey ca-key.pem \-CAcreateserial -out server-cert.pem -extfile extfile.cnf9、生成客户端的key.pem,到时候把生成好的几个公钥私钥拷出去即可

openssl genrsa -out key.pem 409610、执行命令

openssl req -subj '/CN=client' -new -key key.pem -out client.csr11、执行命令,要使密钥适合客户端身份验证,请创建扩展配置文件

echo extendedKeyUsage = clientAuth >> extfile.cnf12、生成cert.pem,需要输入前面设置的密码,生成签名证书

openssl x509 -req -days 365 -sha256 -in client.csr -CA ca.pem -CAkey ca-key.pem \-CAcreateserial -out cert.pem -extfile extfile.cnf13、删除不需要的文件,两个证书签名请求

rm -v client.csr server.csr14、修改权限,要保护您的密钥免受意外损坏,请删除其写入权限。要使它们只能被您读取,更改文件模式

chmod -v 0400 ca-key.pem key.pem server-key.pem证书可以是对外可读的,删除写入权限以防止意外损坏

chmod -v 0444 ca.pem server-cert.pem cert.pem15、归集服务器证书

cp server-*.pem /etc/docker/ cp ca.pem /etc/docker/16、修改Docker配置,使Docker守护程序仅接受来自提供CA信任的证书的客户端的连接

vim /lib/systemd/system/docker.serviceExecStart=/usr/bin/dockerd 下面增加,2376是连接端口,可自行设置

ExecStart=/usr/bin/dockerd-current \

--tlsverify \

--tlscacert=/etc/docker/ca.pem \

--tlscert=/etc/docker/server-cert.pem \

--tlskey=/etc/docker/server-key.pem \

-H tcp://0.0.0.0:2375 \

-H unix:///var/run/docker.sock \

--add-runtime docker-runc=/usr/libexec/docker/docker-runc-current \

--default-runtime=docker-runc \

--exec-opt native.cgroupdriver=systemd \

--userland-proxy-path=/usr/libexec/docker/docker-proxy-current \

--init-path=/usr/libexec/docker/docker-init-current \

--seccomp-profile=/etc/docker/seccomp.json \

$OPTIONS \

$DOCKER_STORAGE_OPTIONS \

$DOCKER_NETWORK_OPTIONS \

$ADD_REGISTRY \

$BLOCK_REGISTRY \

$INSECURE_REGISTRY \

$REGISTRIES17、重新加载daemon并重启docker

systemctl daemon-reload systemctl restart docker

或

systemctl daemon-reload && systemctl restart docker确保2376端口已对开放

18、保存证书客户端文件到本地,我这里用的是sz命令,ftp也可以只要能放到本地客户端即可

sz ca.pem cert.pem key.pem

19、测试一下证书是否配置成功,如果成功,会输出证书相关信息,如果有fail,请检查证书

docker --tlsverify --tlscacert=ca.pem --tlscert=cert.pem --tlskey=key.pem -H=192.168.1.165:2376 version20、配置IDEA

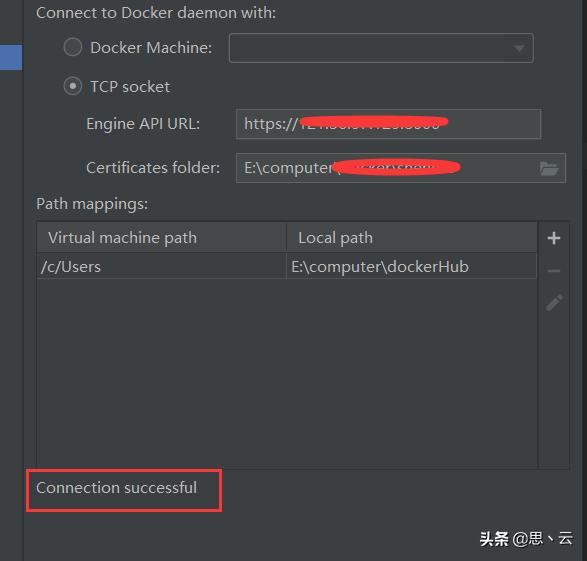

点击IDEA第一行菜单 File 》Setting,然后找到Docker配置, ,然后点击+号,添加docker配置,选择TcpSocket,

配置如下,

engine api url:https://192.168.1.165:2376

certificates folder:E:\computer\docker(保存ca.pem cert.pem key.pem的文件夹)

如下图:

idea连接docker成功

如果显示是successful就代表链接成功

21、可能会遇到错误:

docker chanel disconnected before any data was received原因基本是证书配置的问题,我的问题是因为,那个配置白名单的地方,除了0.0.0.0需要配置,还需要配置本身的外网ip地址!

原文链接:https://blog.csdn.net/oceanyang520/article/details/101563309

下一篇会写Docker-compose启动容器以及一些注意事项