一、目标

目标站点:aHR0cHM6Ly93d3cuZ3VhemkuY29tL2JqL2J1eS9vMWk3LyNicmVhZA==

该地址经过base64加密,可通过以下地址进行解密: tool.oschina.net/encrypt?typ…

二、分析过程

- 打开chrome浏览器开发者模式的network标签,勾选preserve.log,在浏览器地址栏输入目标地址。

- 观察。看到第一个数据包的状态码为203,第二个数据包的状态码才为200。观察第二个数据包的返回,可以看到返回的是正常的网页数据。

- 注意观察第二个数据包,在数据包的头部,添加了cookie值信息,因此服务器才返回正常数据。 Cookie: antipas=9S48079Pb78a411i5f9571s58

- 分析cookie值来源:

- 上一个数据包在返回头中使用set-cookie进行设置

- 使用js设置

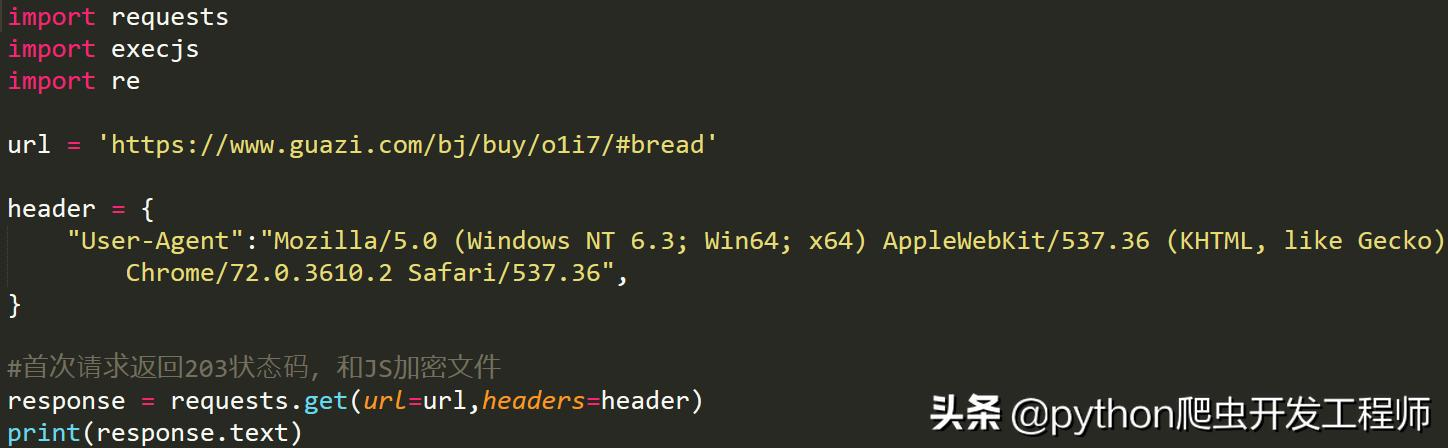

- 打开pycharm,按照第一个数据包请求格式,请求数据。

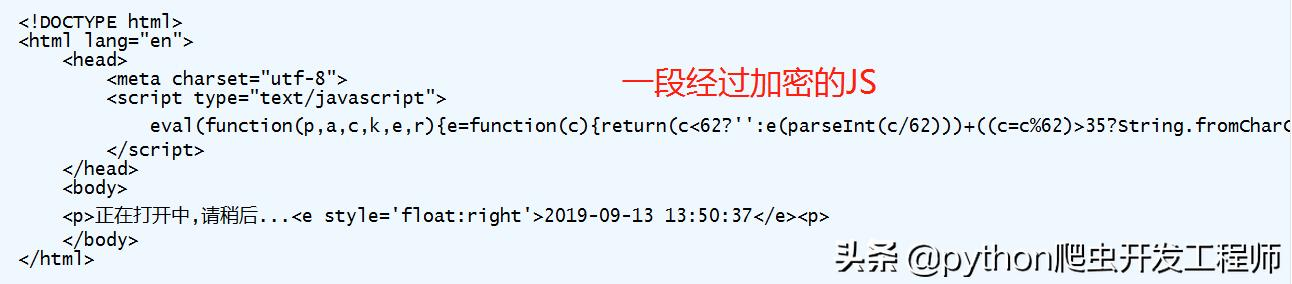

- 通过查看返回数据,可以看到返回了 一段经过加密的JS,而我们想要找的cookie值anti就在其中。

二、逆向JS

- 复制除eval外其他所有JS代码

- 打开chrome开发者模式,并切换到console标签

- 粘贴js代码,敲回车,即可得到明文JS

- 使用在线代码格式化,格式化JS代码,在线代码格式化地址:tool.oschina.net/codeformat/…

- 经过逆向和格式化后的JS代码,保存JS代码到本地,供python程序调用。

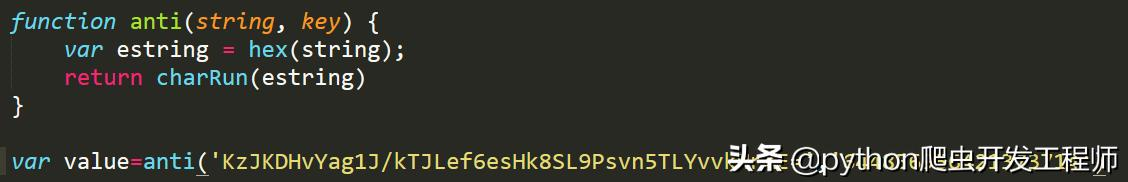

- 定位到函数入口