数据资产蕴含着巨大价值,而在商业对手、黑产/暗网、数据公司等通过非法爬取、黑客窃取等手段获取数据时,内部的主动泄露、被动泄露等方式也使数据资产安全受到威胁。

而目前针对数字资产的保护,安全手段仍有一定局限:

传统安全技术无视“爬虫”,但爬虫其实是造成数据资产泄露的主要途径; 大多企业应用点防御,缺少对数字资产的梳理,和基于流量/数据的纵深防御; 依赖规则,维护成本高,且覆盖不全,只能解决已知威胁; 安全产品使用不当,反而带来安全威胁。

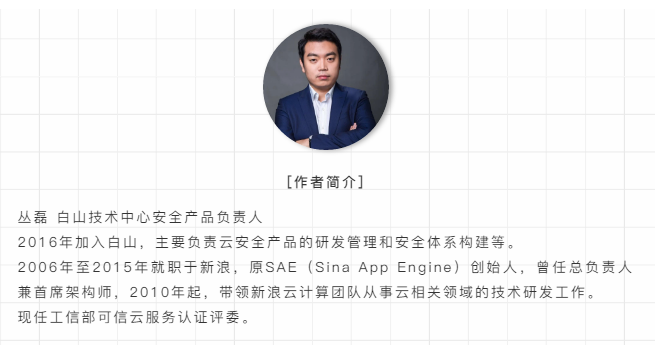

针对以上问题,著名研究机构Forrester的首席分析师约翰·金德维格在2010年提出ZERO TRUST(零信任安全),期望能全面解决在企业安全中“人-物-数据”之间的问题。

【“零信任”的本质】

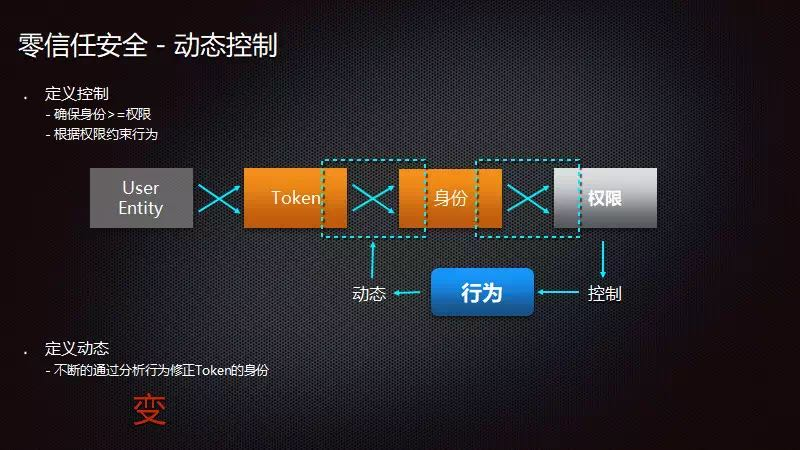

在我看来,认清身份,并对身份进行持续行为分析,再根据结果,实现对身份的动态控制。三者之间形成的闭循环,就是零信任架构。

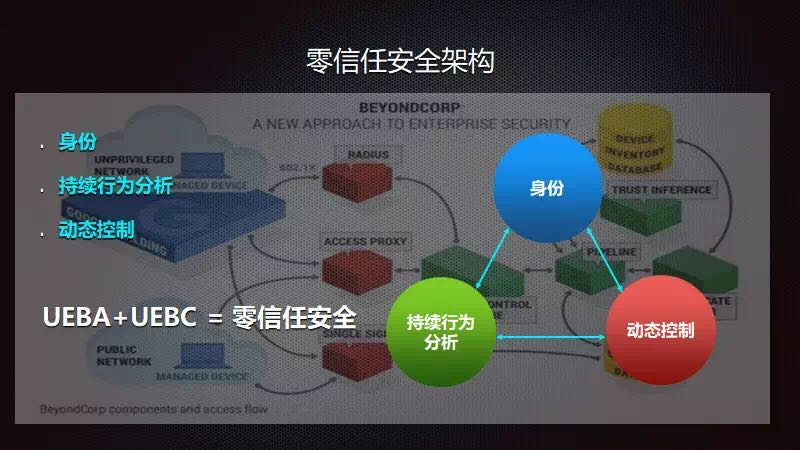

身份,在现实生活中,我们有对应的独立肉体身份;而在数字化系统中,我们则对应一个个Token,即代表身份信息的字符串。Token具有唯一性、随机性、溯源性、持续性。

三层映射关系结合起来,就是零信任中的“身份”。即“身份”不仅包含了你个人的实体,也包含了你的身份证,以及不同作用域下的身份角色(比如你在家里是父亲,在公司是工程师)。

常见的Token有两种:

源IP

在大部分情况下,我们认为一个IP代表一个Token。但这可能存在一定问题:

1)代理池IP,net,可能一个IP背后不仅一个Token。也许在IPv6普及之后,这个问题会被彻底解决;

2)IP存在伪造的可能,这种情况下,需要一些额外的技巧防止IP伪造。

ID

很多企业有自己的ID,可以是SSO账号,也可以是业务系统中的UID或设备指纹。

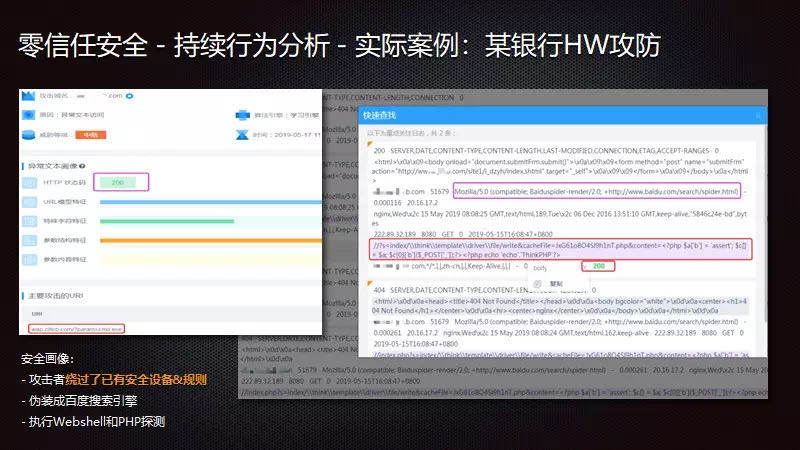

-持续行为分析-

有了身份,在相应权限下,用户会产生不同行为。而零信任安全非常重要一点的就是对用户行为进行持续分析。

首先,我们需要定义什么是“行为”?

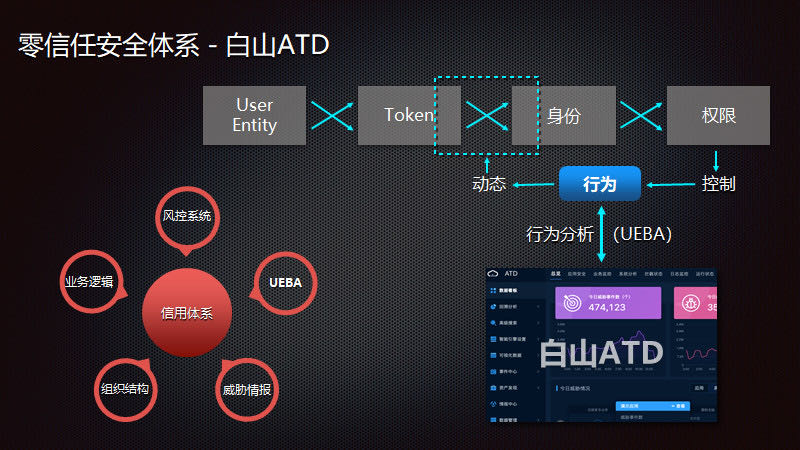

白山ATD系统以用户访问行为为视角,基于六元组模型,定义“行为”概念,即:时间、地点、人/ID、作用域、动作和结果。

其次,我们需要理解什么是“持续”?

即用户登录系统到登出系统:从用户访问某一边缘到另一边缘的整个过程;我们应该从纵向(用户生命周期)、横向(用户活动范围)两个维度进行分析。

我们总结常见的“行为分析”,目前大概可以分为两类,白山ATD系统针对不同情况采取了不同分析模型:

针对特定场景的行为分析

针对特定场景,我们可以采用可编程对抗,把特定场景的规则植入到系统中;也可以利用有监督学习模型,利用企业已经标注好的黑白样本,针对场景训练模型。

针对通用场景的行为分析

针对通用场景,一般可以利用无监督学习,进行单体分析和个群分析。

单体分析:即和过去的自己对比。比如我们学习某一工程师过去的登录行为,生成行为规律,如果某一天的行为不符合规律,系统会质疑其身份,判断是否存在问题。

个群分析:即和大家比。其关键点在于如何屏蔽海量数据的噪声,进行群体行为的建模;再从时域、频域、文本、路径等维度分析,找出与大家不同的行为。

-动态控制-零信任安全的核心-

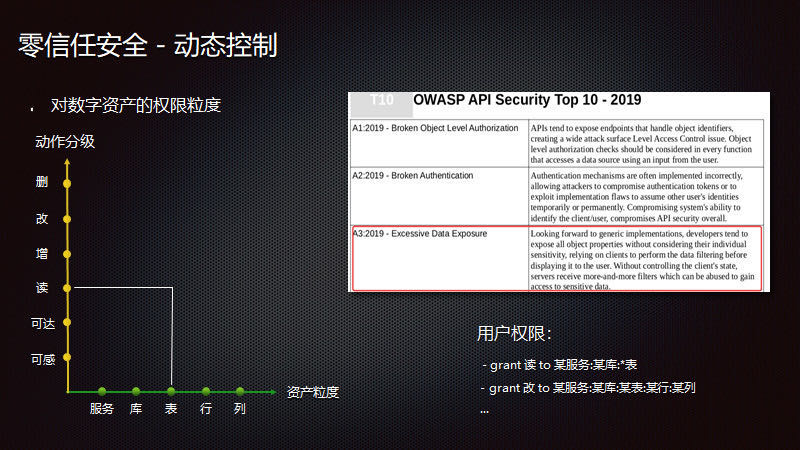

动作上,可感、可达、读、增、改、删,每一个动作所要求的权限是逐级上升;而资产粒度上,服务、库、表、行、列,每一个访问资产的精细度也逐级递增。而动作分级与资产粒度的象限交点,即为对特定用户身份的授权。

零信任不是表示不相信任何人,而是要从行为中重塑对每一个人的信任!