通过搜索引擎可以找到很多的信息,传统的搜索引擎例如百度,谷歌,微软等,能搜索到很多目标公司发布在网上的动态,例如重要的雇员(某某安全专家等),通过这些我们还可能会搜索到目标公司的机密文档,例如网络拓扑,网络架构以及公司内部人员的工号等等,甚至会有用户名和密码的文档,都有可能通过搜索引擎搜索到,还有一些公司会将自己的机密文档放在网站上,虽然没有公布,但是搜索引擎上面有很强大的爬虫机器人,会爬取这些重要信息,搜索引擎每天都在不停的爬取世界所有的网站信息,有可能在爬取的过程中重要的文档虽然没有对外公布,但是可能已经被搜索引擎爬取出来了,所有我们在做渗透测试的时候,可以通过搜索引擎搜索目标信息,甚至可以对他进行一个黑客的行为(hacker),其实这已经成为了一个专门的网站,稍后会介绍谷歌hacker,像咱们经常使用的百度也有自己的百度hacker,都是专门的搜索的,当搜索时如果有重要信息泄露,可以直接拿下目标控制权了

虽然是搜索引擎,可能会觉得使用多年早已熟练,但是这种想法是错误的,搜索引擎也有自己特定的语法,虽然这不是必要的,但是这也是一个渗透测试者必备的一个技能,那么下面来介绍第一种搜索引擎

第一种:SHOUDAN,他这个搜索引擎就是上方提到的,利用爬虫信息,爬取世界各地的网站存取到自己的数据库中,让世界各地的渗透人员搜索,SHOUDAN这个搜索引擎和其他的有些不同,它并不爬取页面内容(网页布局的HTML,CSS,JS等),它只爬取互联网网站的设备(例如HTTP服务信息,WEB容器,容器的版本等,如果是FTP就爬取FTP的信息,不管使用的是标准端口还是非标准端口,他都会爬取出来(HTTP标准端口为80,通过转发可以设置非标准端口81或者82等等),总之他只爬取设备信息并不爬取网页内容), 在物联网上面有很多公司不会对它进行安全的配置,所以经常会出现默认口令,默认密码的情况,所以通过这点,可以通过一些手段找到一批这样有共性的设备,到他们的网站,找到设备默认的登陆账号和密码尝试登陆一下就有可能登陆进去几个,他还可以搜索你家的智能设备,通过智能设备都有可能会被黑掉,这个是因为智能家电设备会连接物联网,物联网会分配给它一个IP地址,通过这个IP地址就可以做一些非法的东西,例如你确定了一家公司的网站,你可以通过之前的域名解析DNS的方式,解析它的域名和子域名拿到IP地址以后可以在SHOUDAN上面搜索一下看看是否已经爬取到了这些设备,甚至可以看看它的网段,看看是否存在其他的主机,都可以通过SHOUDAN查询,在信息收集时,查到的一些信息,有可能网络管理员都没有注意到公开的信息是有威胁性的,这些信息在后续攻击中都会起到重要的作用,SHOUDAN的原理是通过爬虫爬取物联网的设备,然后收集Banner信息(HTTP,FTP,SSH,TELNET),通过Banner信息识别目标系统是哪种类型,我们可以通过一些SHOUDAN提供给我们的一些指令,通过指令筛选出来需要的信息,SHODAN网站:

在这个网站内需要注册一个账号,如果不注册账号默认搜索的结果,只能搜索出10条信息多的就不会显示,注册方式这边不给演示了,自己的个人邮箱就可以注册,自己登陆账号以后依然是有限制的,它浏览数据最多只能查询两页内容,并且搜索也是有限制的,如果不想被限制就开通一个会员,价钱49美元,永久开通的,人民币约为350块钱左右

使用方法:

例如知道一个目标网站的IP地址,想要查询它的信息,用法

net(192.168.0.1)

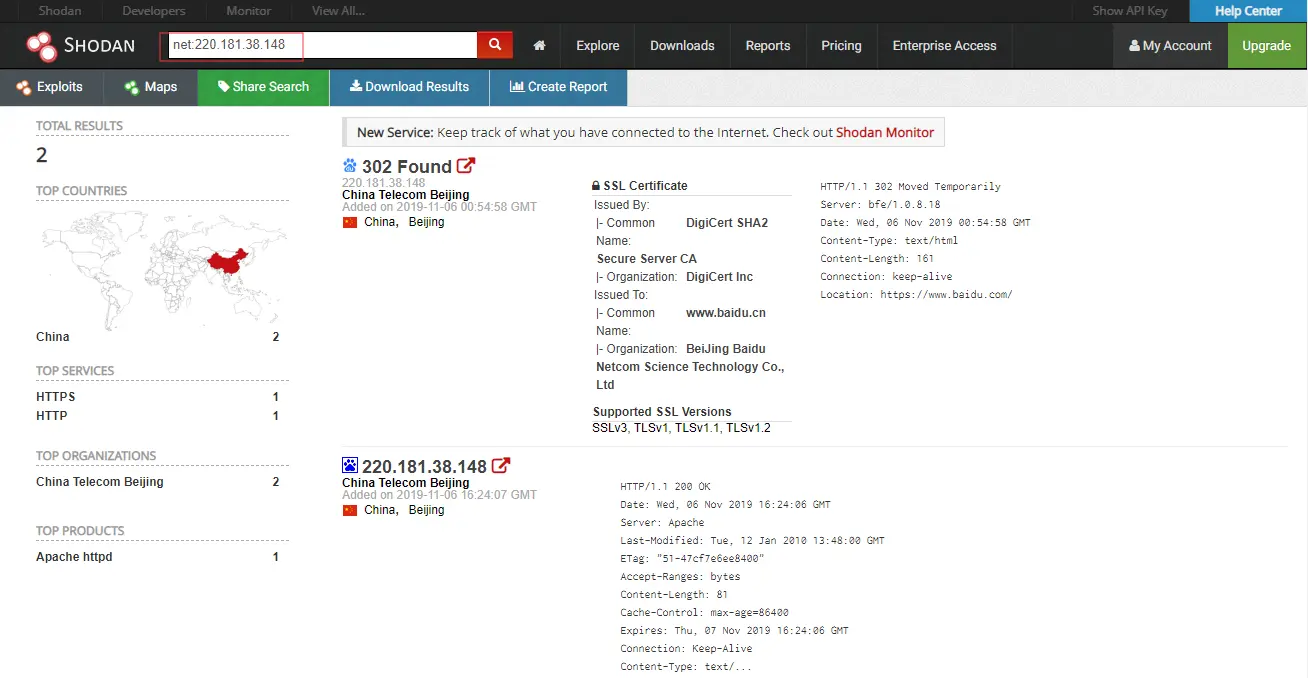

它的搜索语句需要加上冒号:然后加上IP地址就可以搜索了,这里以百度IP地址为例,能看的出它的主机是在北京的,我们可以点击IP地址,他会显示这个IP地址的一些信息

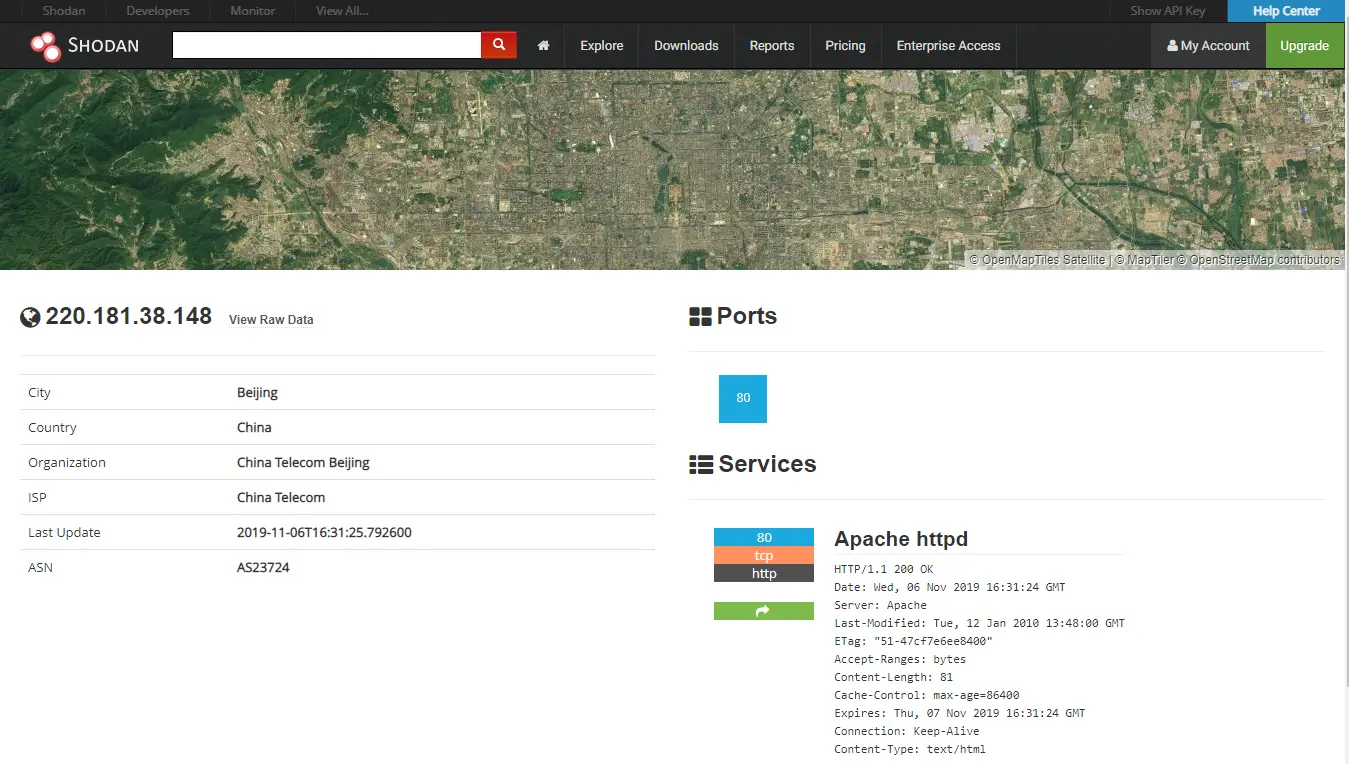

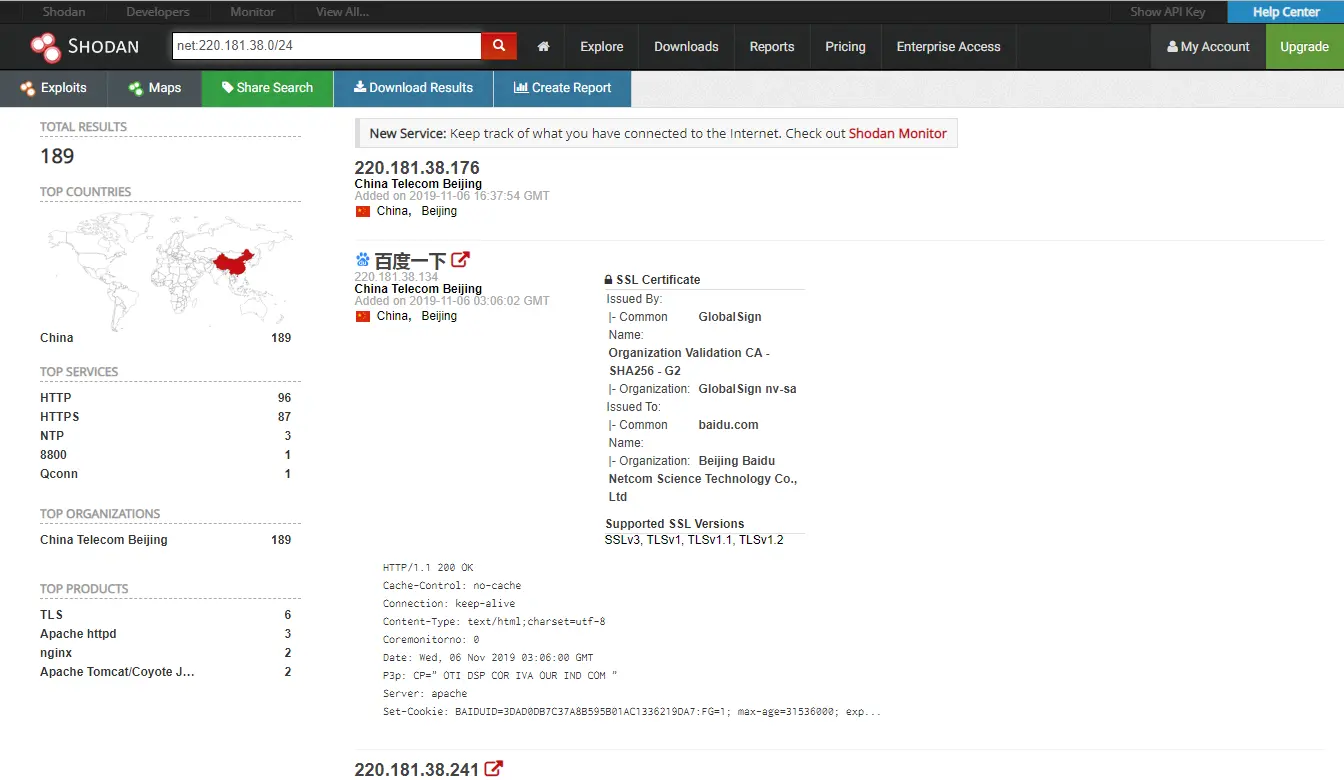

他会告诉我们,这个主机开放了哪些端口,用的Web容器是什么,使用的协议是什么协议,都会显示出来,如果它使用的是自己的物理主机,有时候它也会显示主机地址在哪,这只是查询的一个IP,这个还显示不出来它的强大,例如想要查询它的IP地址C类地址段需要在后面加上/24,,语法如下

他会告诉我们,这个主机开放了哪些端口,用的Web容器是什么,使用的协议是什么协议,都会显示出来,如果它使用的是自己的物理主机,有时候它也会显示主机地址在哪,这只是查询的一个IP,这个还显示不出来它的强大,例如想要查询它的IP地址C类地址段需要在后面加上/24,,语法如下

net(192.168.0.1/24)

这边就显示了这个IP地址的段,有哪个服务器,开放了哪些端口,都会被显示出来,如果查询出来的是FTP或者其他的端口,浏览器是无法显示出来的,需要使用其他工具来显示,如果查询到的IP地址段有很多其他国家地区的想要过滤掉,那么输入下面这条语句

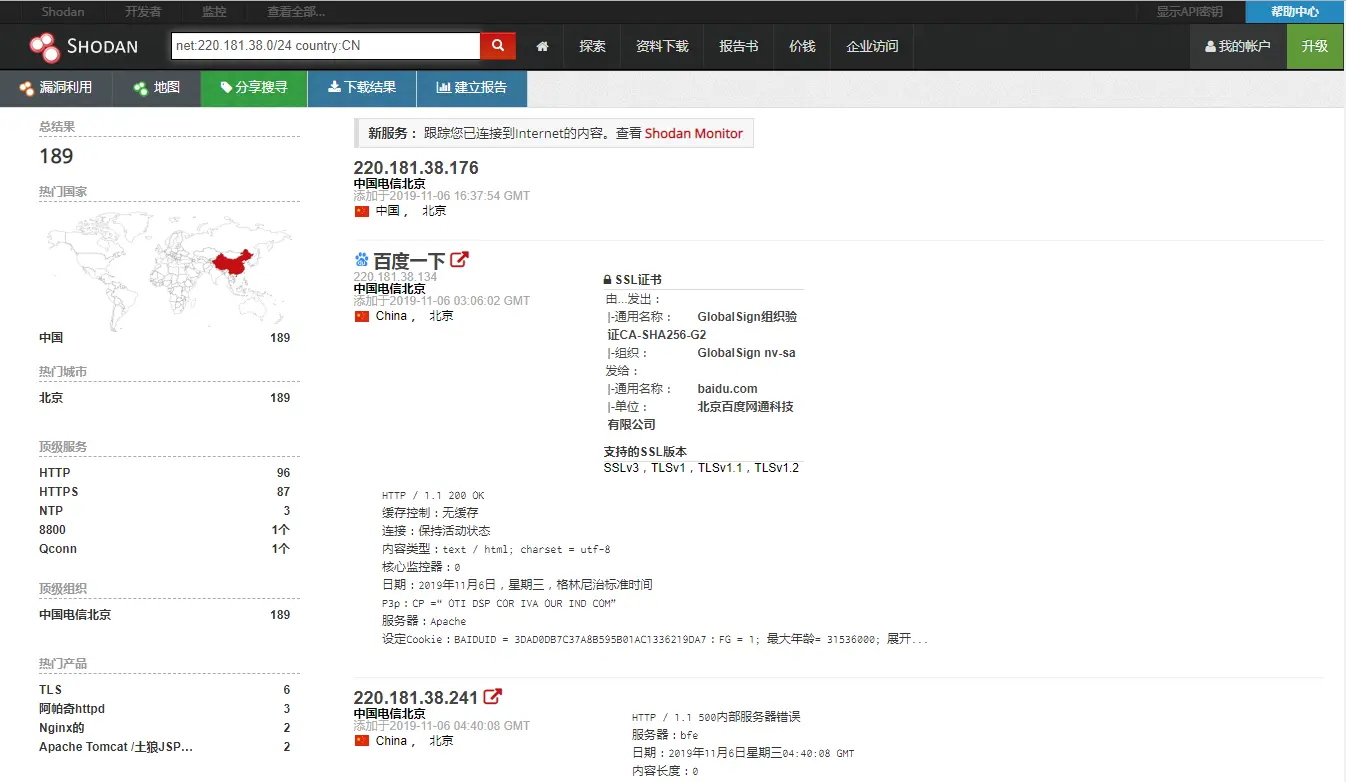

net:(192.168.0.1/24) country:CN

上面加的参数country是过滤国家地区的意思,CN是中国,US是美国,当然还有其他国家,这里不做过多详解

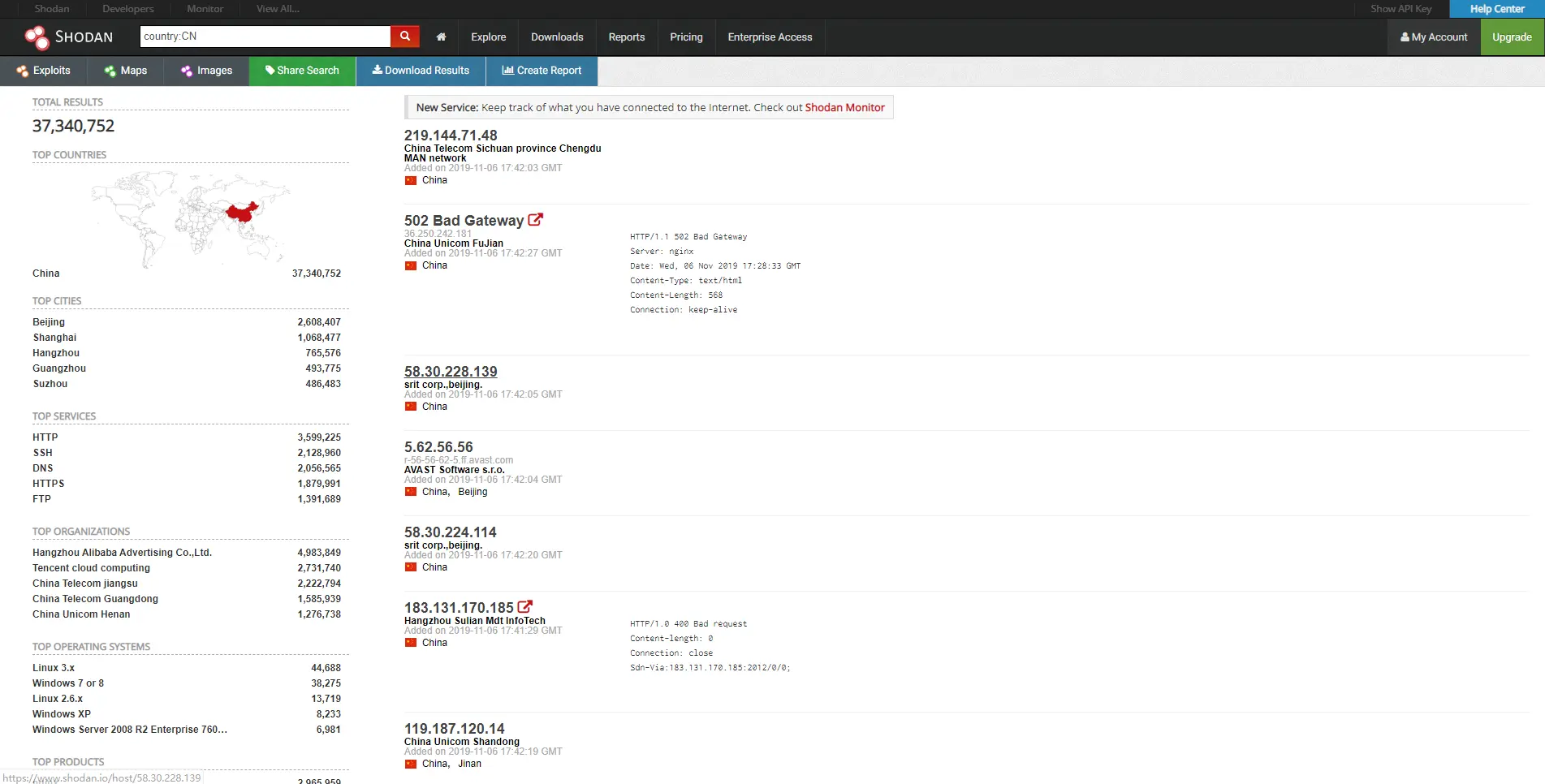

这样过滤以后显示的都是IP段内中国的主机,它还可以这样使用,直接输入country:CN,这样显示的都是中国的主机

country:CN

他这个是将中国所有的IP都给查询出来了,基于这个过滤之上我们可以查询中国境内城市区域的主机地址,参数

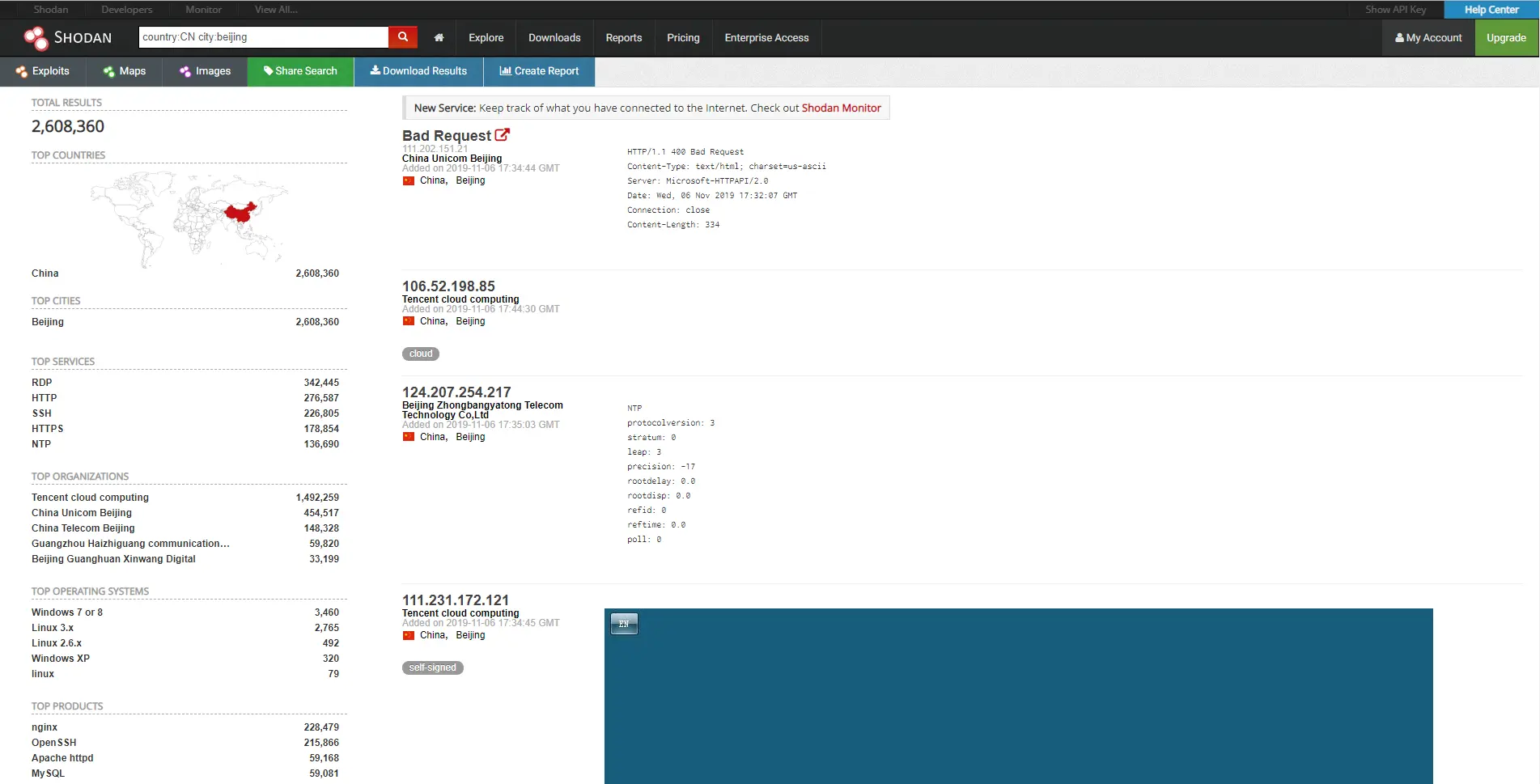

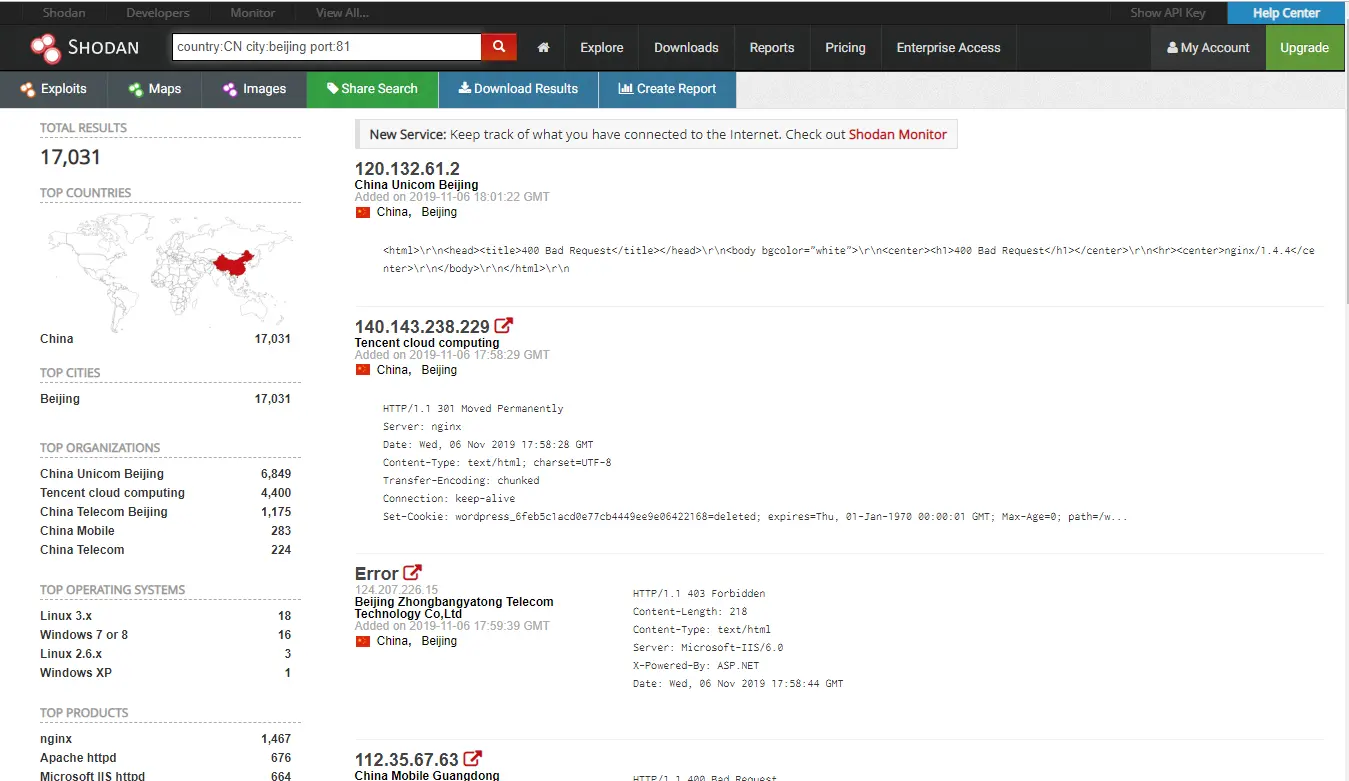

country:CN city:beijing

能看的出,查询到的信息都是中国北京的主机地址,在渗透测试时,获取到一个IP地址后可以到SHODAN来查询看看他这个主机地址在哪,如果是办公大楼,可以去他办公的地方转一圈,看看有没有无限网络可以渗透攻进去的点,SHODAN的功能不止于此,他还可以过滤端口,port参数

能看的出,查询到的信息都是中国北京的主机地址,在渗透测试时,获取到一个IP地址后可以到SHODAN来查询看看他这个主机地址在哪,如果是办公大楼,可以去他办公的地方转一圈,看看有没有无限网络可以渗透攻进去的点,SHODAN的功能不止于此,他还可以过滤端口,port参数

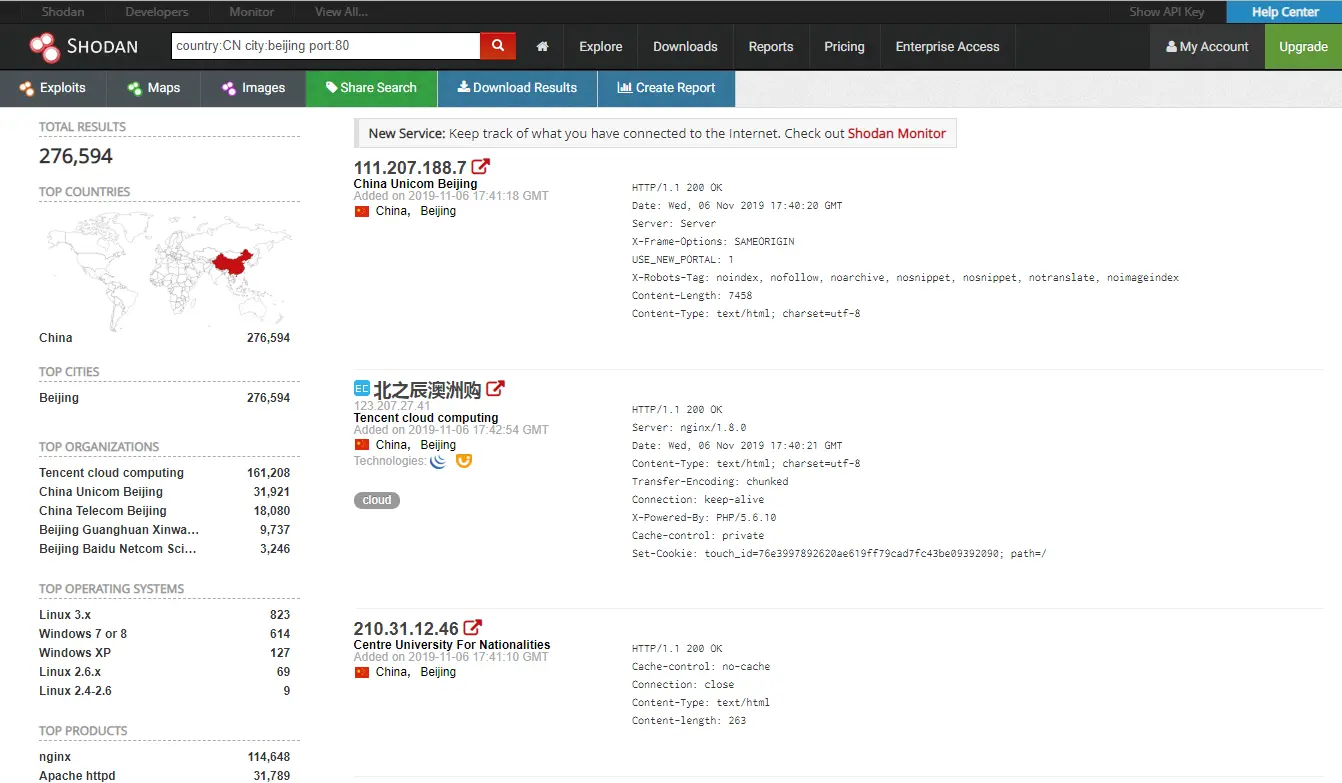

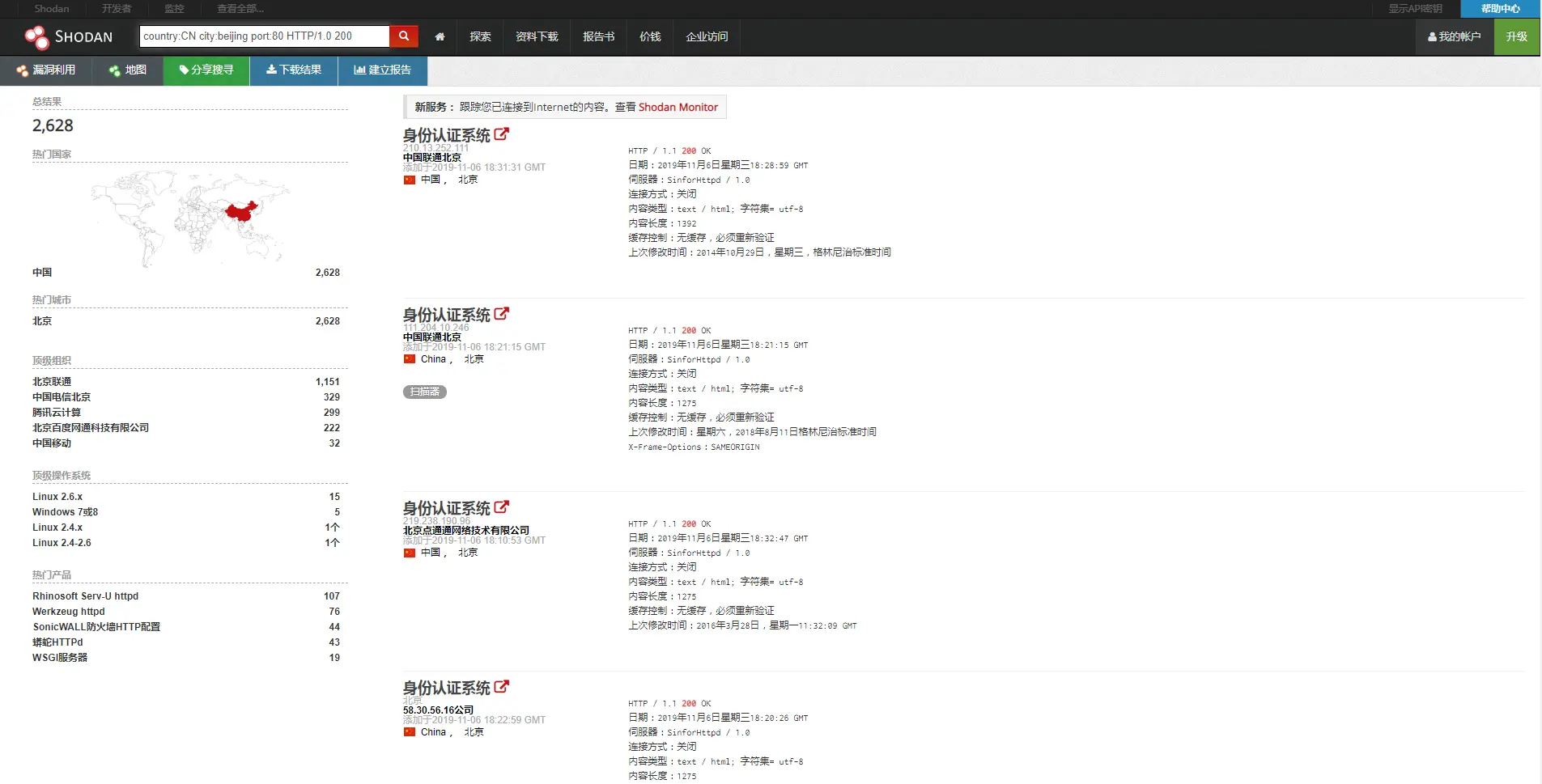

country:CN city:beijing port:80

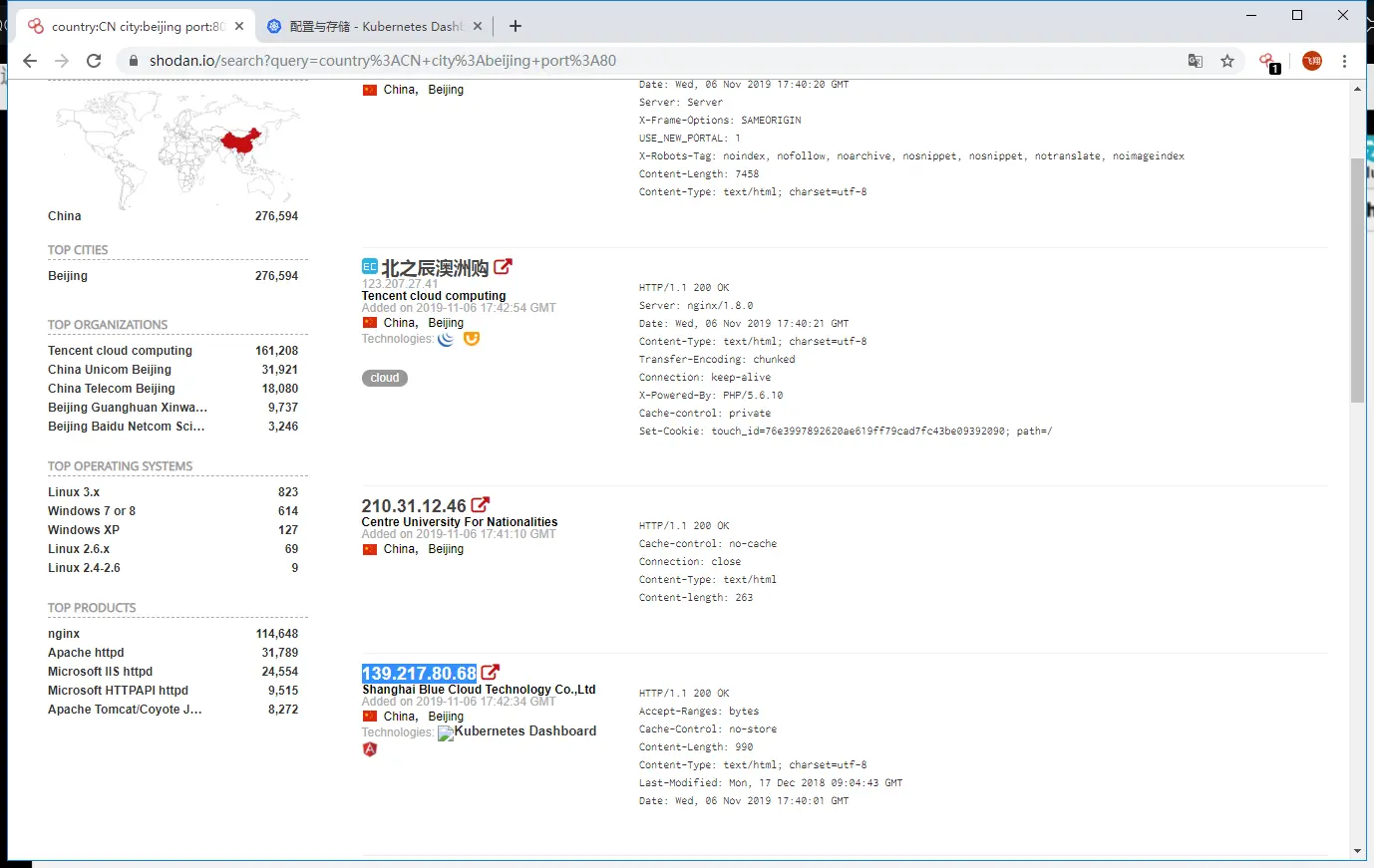

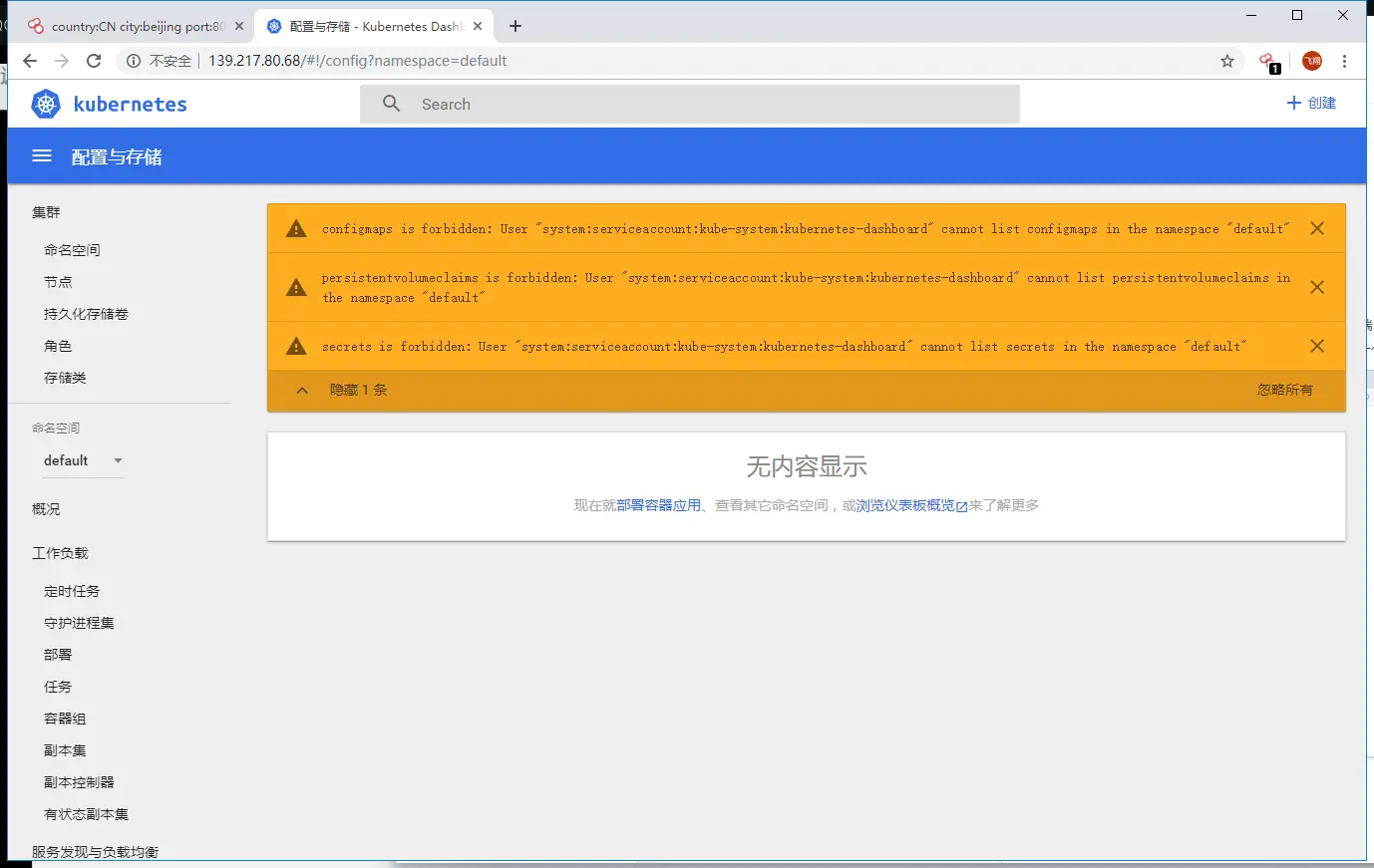

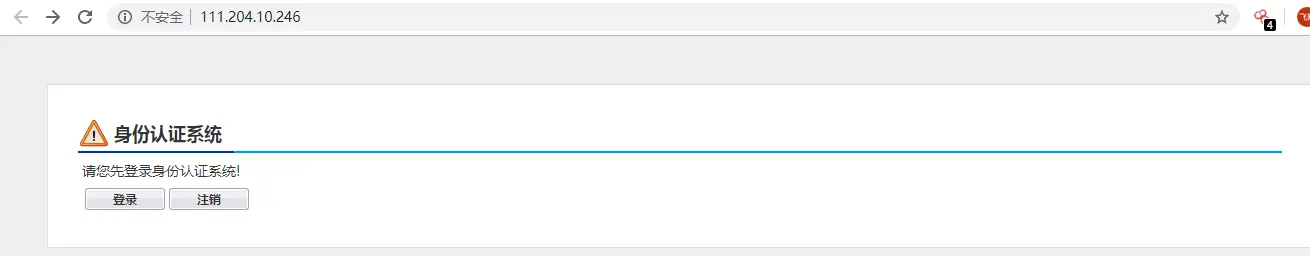

上方图片中显示的都是位于中国北京开放80端口的主机,80端口都是HTTP,我们可以拿一个IP地址来看一下这家公司的网站,这边随机挑选了一个IP地址进入了网站

139.217.80.68:80

可以看得出,虽然已经进去了,但是这个网站的管理员设置的有权限,并不会直接暴露他们公司的机密信息,如果他们开启的有3306或者22端口可以通过NetCat工具进行连接

可以看得出,虽然已经进去了,但是这个网站的管理员设置的有权限,并不会直接暴露他们公司的机密信息,如果他们开启的有3306或者22端口可以通过NetCat工具进行连接

root@kali:~

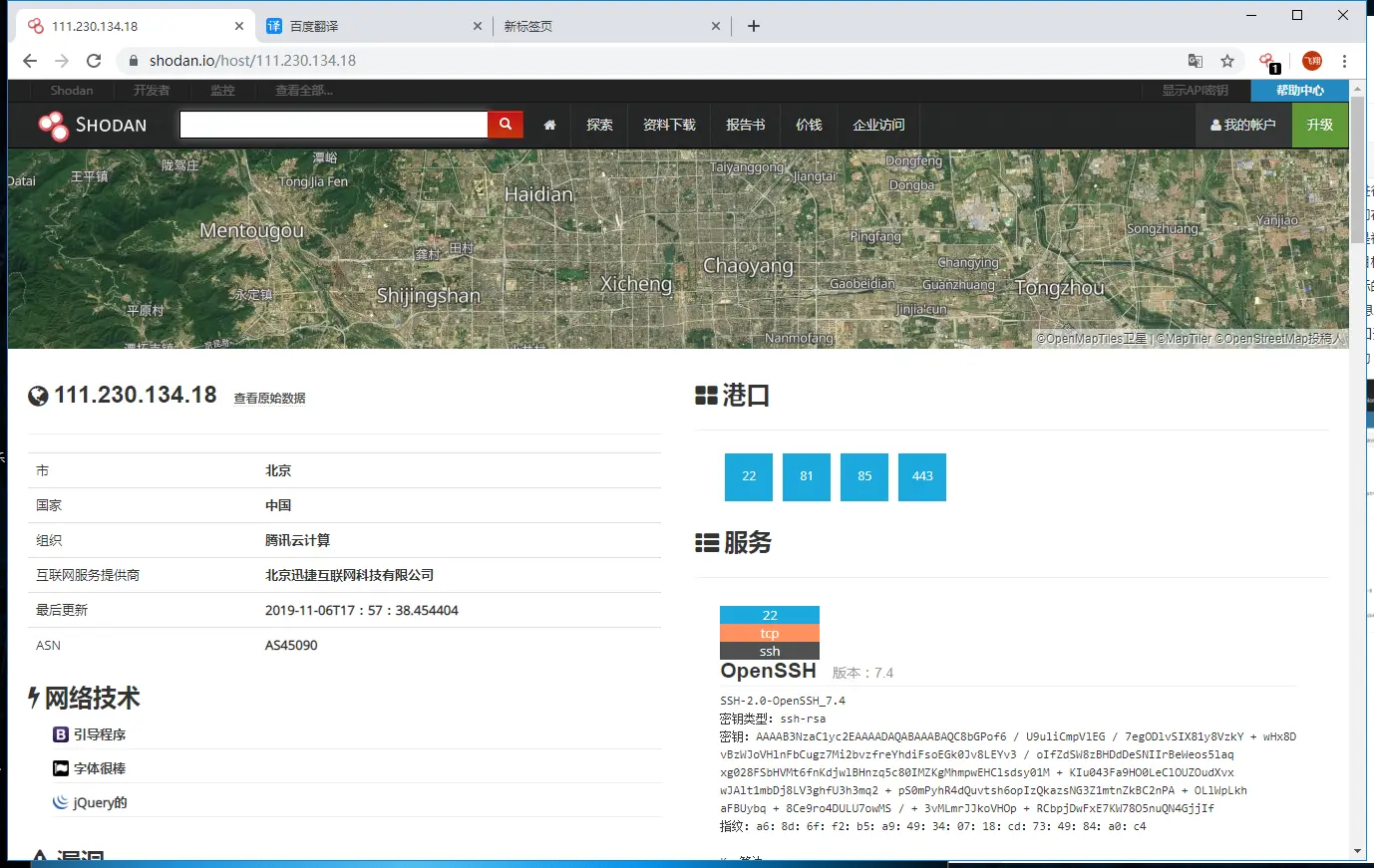

SSH-2.0-OpenSSH_7.4

Protocol mismatch.

他这边显示的是SSH的版本号看了允许外部进行连接,大部分3306端口基本不开放外部连接,它基本都是本地服务器进行连接localhost连接,我们在SHODAN上面查询到的信息,SHODAN等于是为我们做了一个主动的端口扫描,我们现在解释的是被动扫描,被动扫描时不会直接和目标服务器进行网络交互的,我们通过的是中间的一个手段去查目标的信息,我们前面几章讲的是通过DNS工具去查DNS服务器的信息,这个是通过搜索引擎去查目标的端口,服务等信息

端口查询,SHODAN不止会查询标准端口信息,它也会去查询非标准的端口信息一些奇奇怪怪的端口也会查询,一些幼稚的网络管理员会将80端口开放到其他端口,他认为开放到其他端口上别人会不知道端口号和端口信息,这样做是肯定很幼稚的,如下面这种

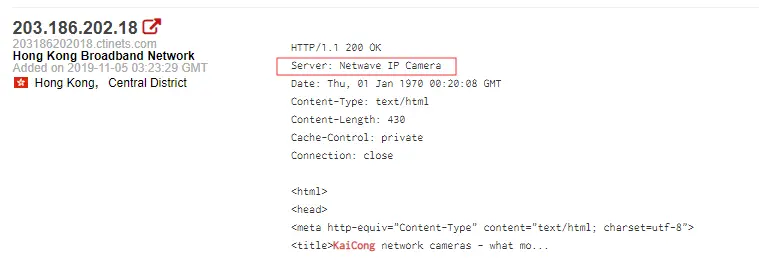

在渗透测试时,如果发现了对方在SHODAN上面有IP摄像头,可以尝试输入一下出厂默认账号密码,例如这种

在渗透测试时,如果发现了对方在SHODAN上面有IP摄像头,可以尝试输入一下出厂默认账号密码,例如这种

如果想要查询Banner的特征信息只需要加上协议名称即可

country:CN city:beijing port:80 HTTP/1.0 200

这样过滤搜索到的都是80端口并且HTTP1.0协议200 OK这样的主机地址,像403,402,401等都不会显示出来,其实SHODAN在爬虫爬取的时候,就已经使用默认的账号和密码尝试登陆服务器了,凡是上面显示401的都是使用默认账号密码都没有爬进去,提示200的不见得已经爬取进去了,有可能是初始页面已经爬取进去了,但是后面的子域等没有爬取进去

这样过滤搜索到的都是80端口并且HTTP1.0协议200 OK这样的主机地址,像403,402,401等都不会显示出来,其实SHODAN在爬虫爬取的时候,就已经使用默认的账号和密码尝试登陆服务器了,凡是上面显示401的都是使用默认账号密码都没有爬进去,提示200的不见得已经爬取进去了,有可能是初始页面已经爬取进去了,但是后面的子域等没有爬取进去

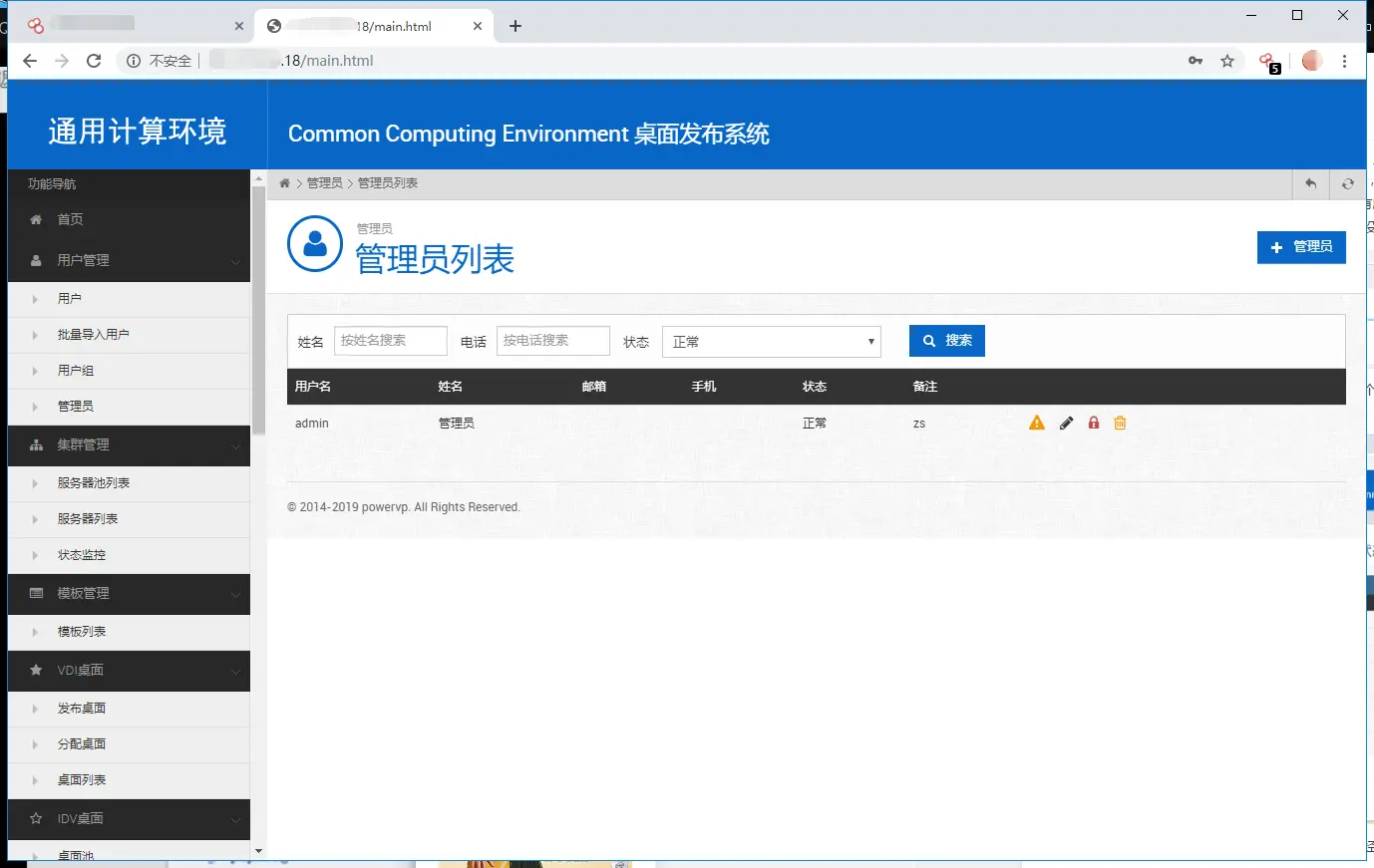

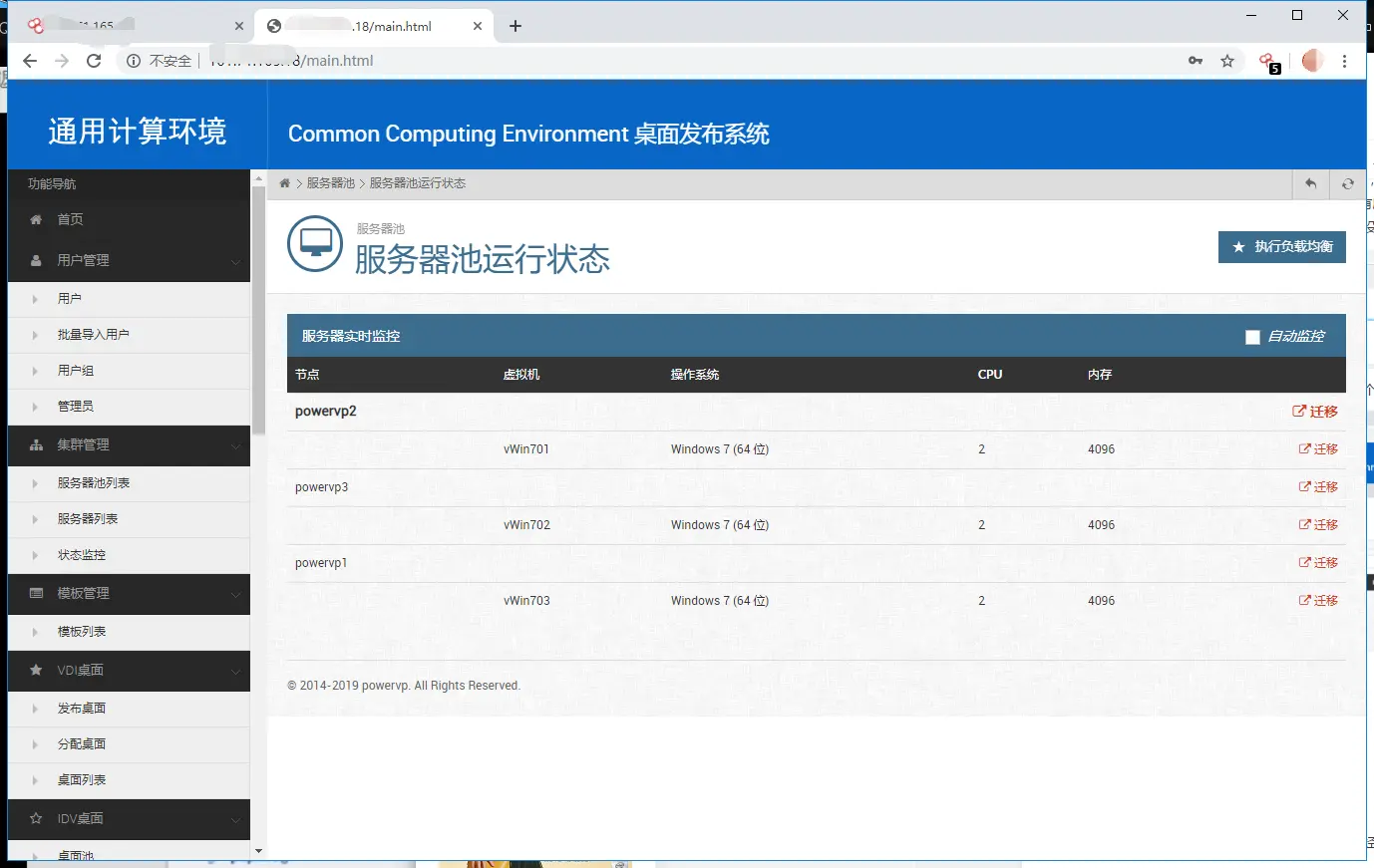

这种页面基本都是对方公司内部使用的一个页面,例如这个,就是对方网络管理员不负责任的效果

使用的就是默认账号密码,现在我这里已经获取了对方管理员权限,可以看得出,对方这个网站是管理的他们公司服务器或者出租出去的服务器,也可以查询的到它的文件版本信息,这些东西本来是不应该泄露出来的,如果你感觉SHODAN就这么多功能就错了,他还可以查询对方的服务器操作系统,参数是OS

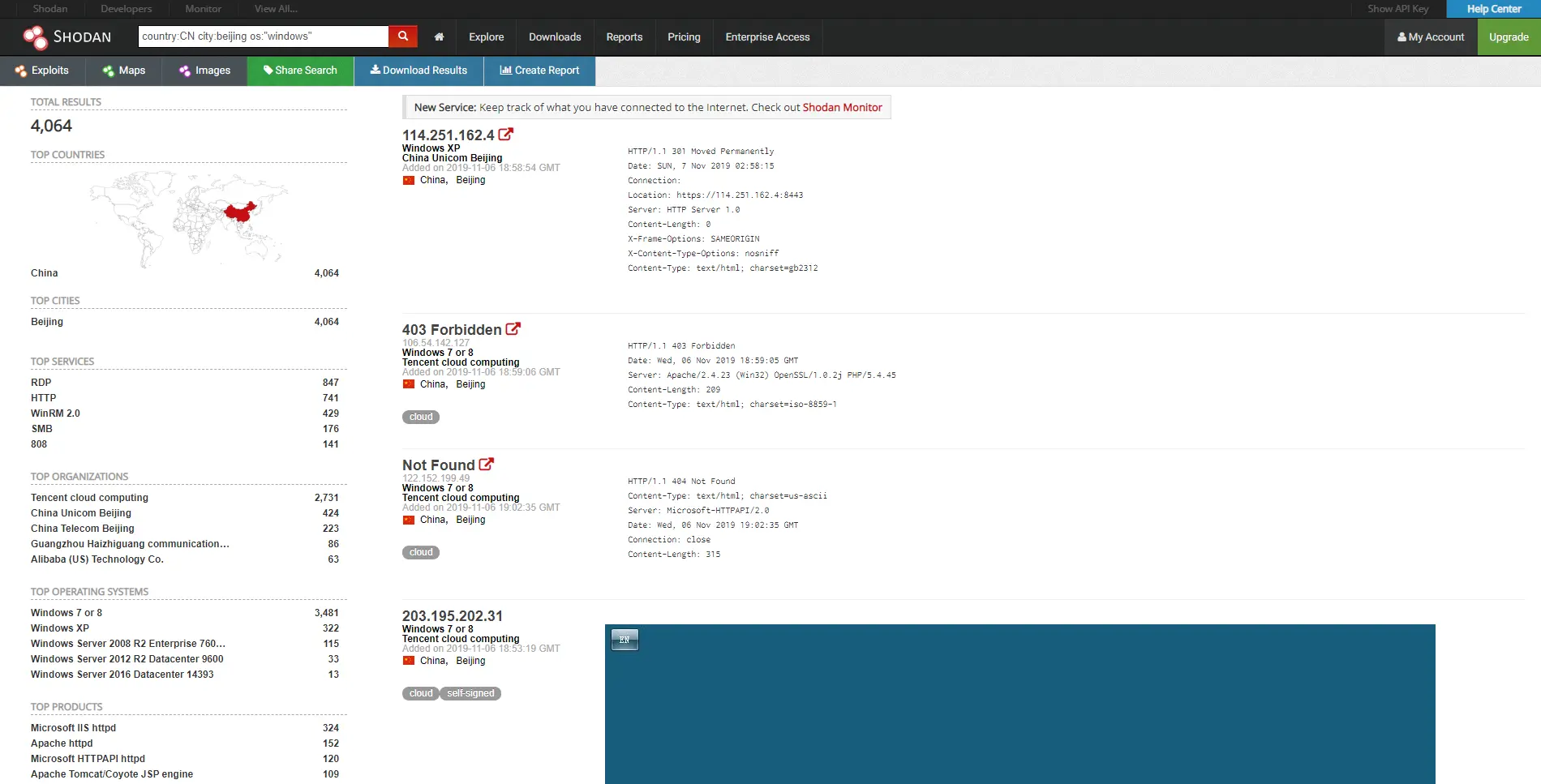

country:CN city:beijing os:"windows"

这里查询的都是windows操作系统的主机,他们上面开启的有HTTP服务还有MySQL等服务,当然有些都是不允许连接的,因为SHODAN在爬时都会尝试连接对方服务,当然也可以查询linux,mac os,unix等操作系统,这里就不做演示

这里查询的都是windows操作系统的主机,他们上面开启的有HTTP服务还有MySQL等服务,当然有些都是不允许连接的,因为SHODAN在爬时都会尝试连接对方服务,当然也可以查询linux,mac os,unix等操作系统,这里就不做演示

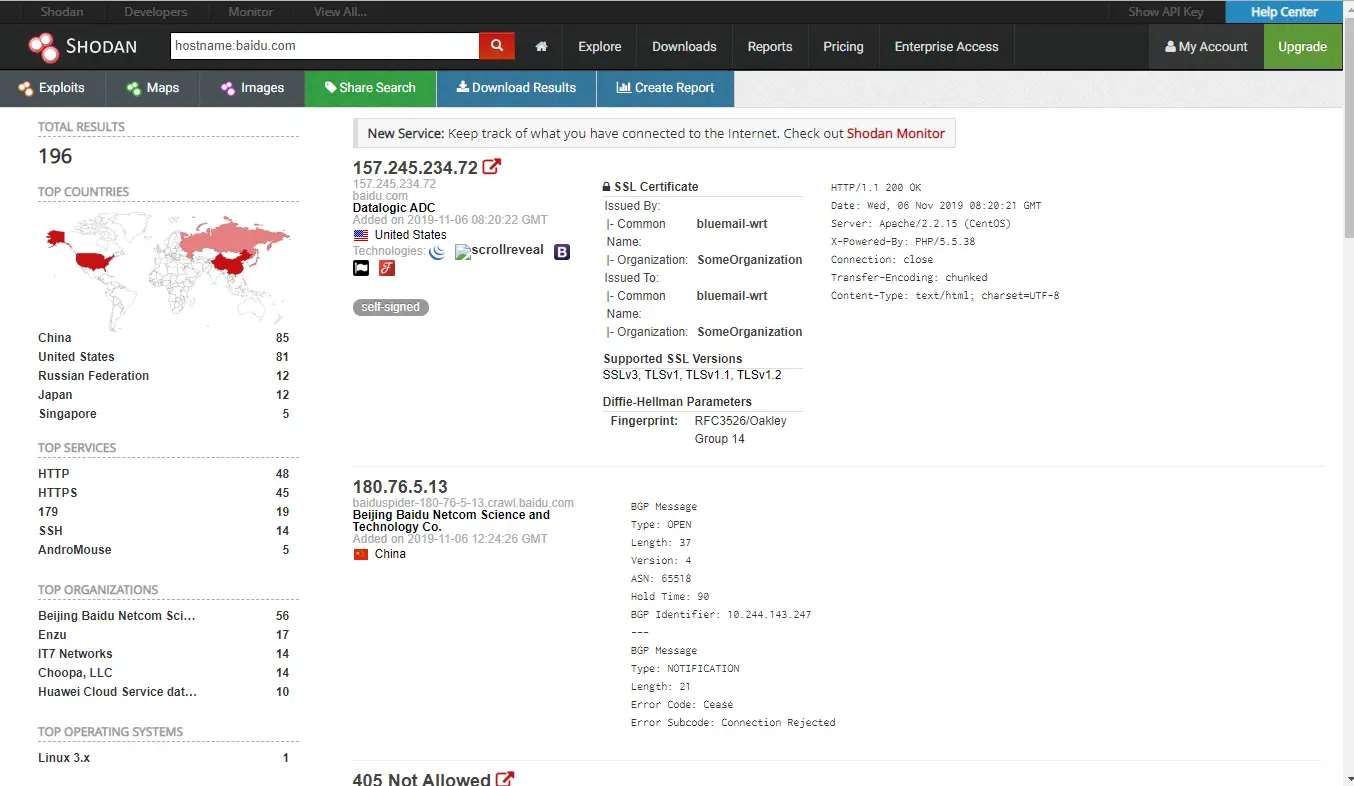

它还可以通过主机名来查询主机地址,语法如下

hostname:baidu.com

这里查询到的都是SHODAN已经爬取过的百度相关主机地址,当然,这样查询,查询到的地址时不全的,我们可以使用之前提到的使用IP地址来查询,解析域名就可以得到IP,默认情况下都是习惯性的扫描一下C段,这样查询到的比较全面,看这一段IP地址是不是都是这家公司的IP地址

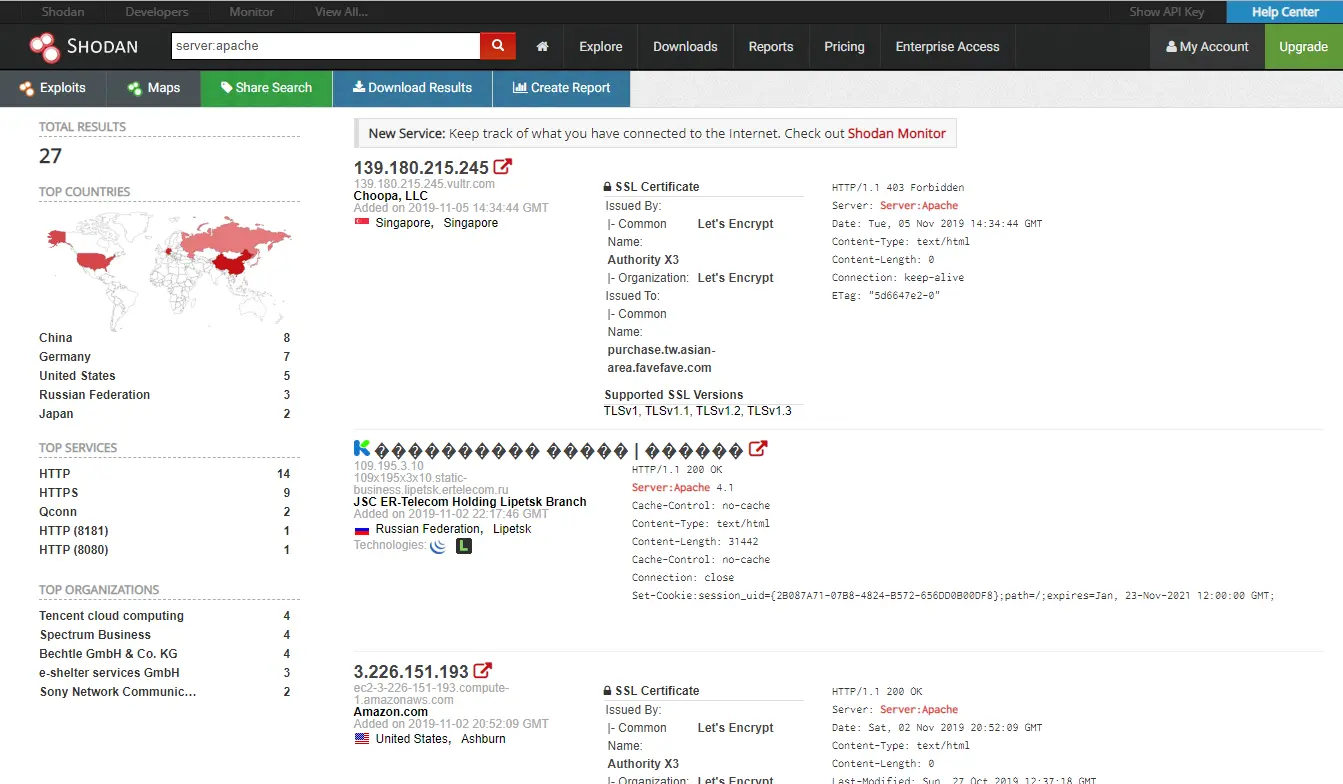

它也可以通过server来查询目标系统的server软件

server:apache

这里查询的是阿帕奇Web服务软件,当然你也可以查询SSH远程连接软件(open-ssh),还有FTP等

这里查询的是阿帕奇Web服务软件,当然你也可以查询SSH远程连接软件(open-ssh),还有FTP等

这是SHODAN常用的一些简单参数,当然他的主页也有一些使用手册,想要知道更多参数请查询手册

下面说一些例子,当然也可以发挥自己的大脑智慧,自己创造独特的搜索方式

第一个

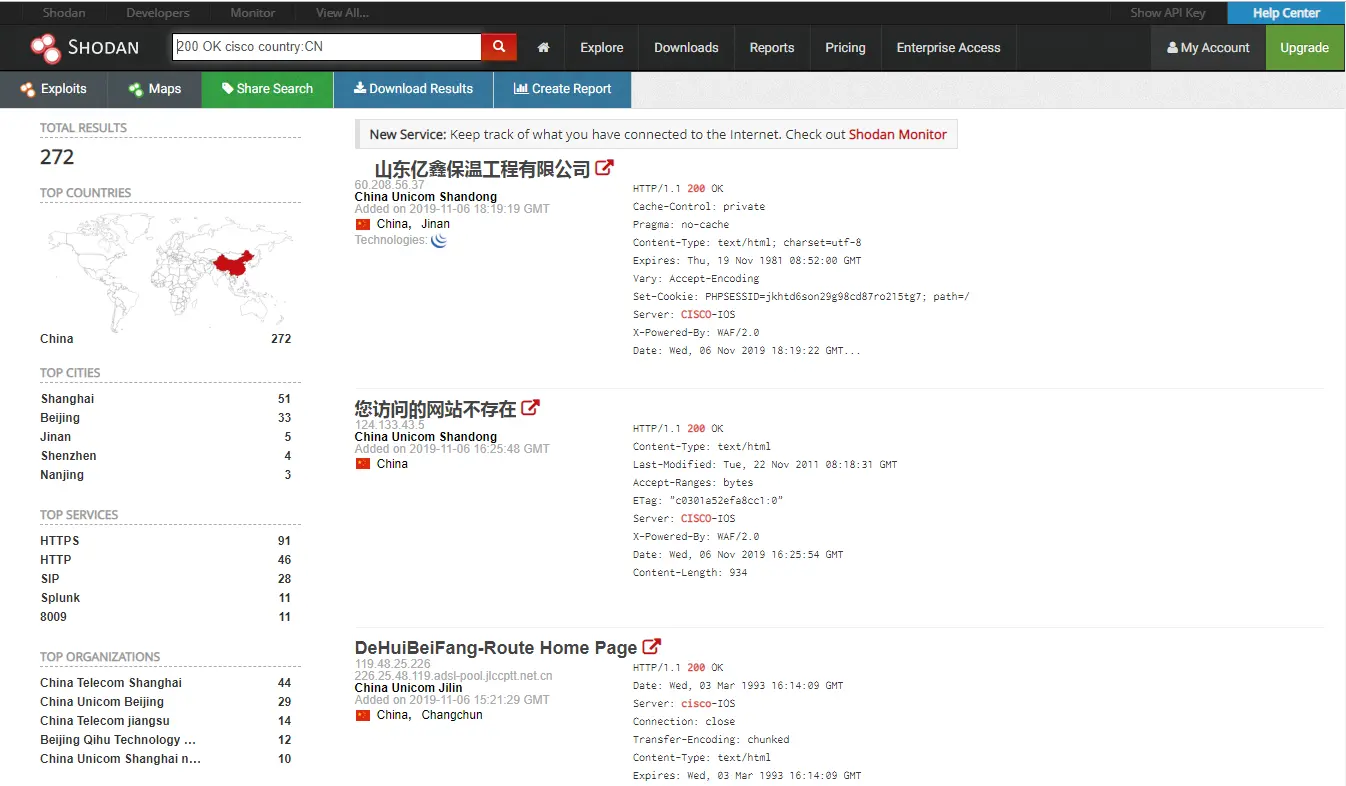

200 OK cisco country:CN

这里的查询200 OK表示是请求响应成功的设备,cisco是思科服务器设备的名称,然后过滤显示中国的主机,我们可以连接目标服务器设备,可以尝试出厂默认密码,如果不是默认密码可以使用字典破解(后面会讲到)

这里的查询200 OK表示是请求响应成功的设备,cisco是思科服务器设备的名称,然后过滤显示中国的主机,我们可以连接目标服务器设备,可以尝试出厂默认密码,如果不是默认密码可以使用字典破解(后面会讲到)

第二个

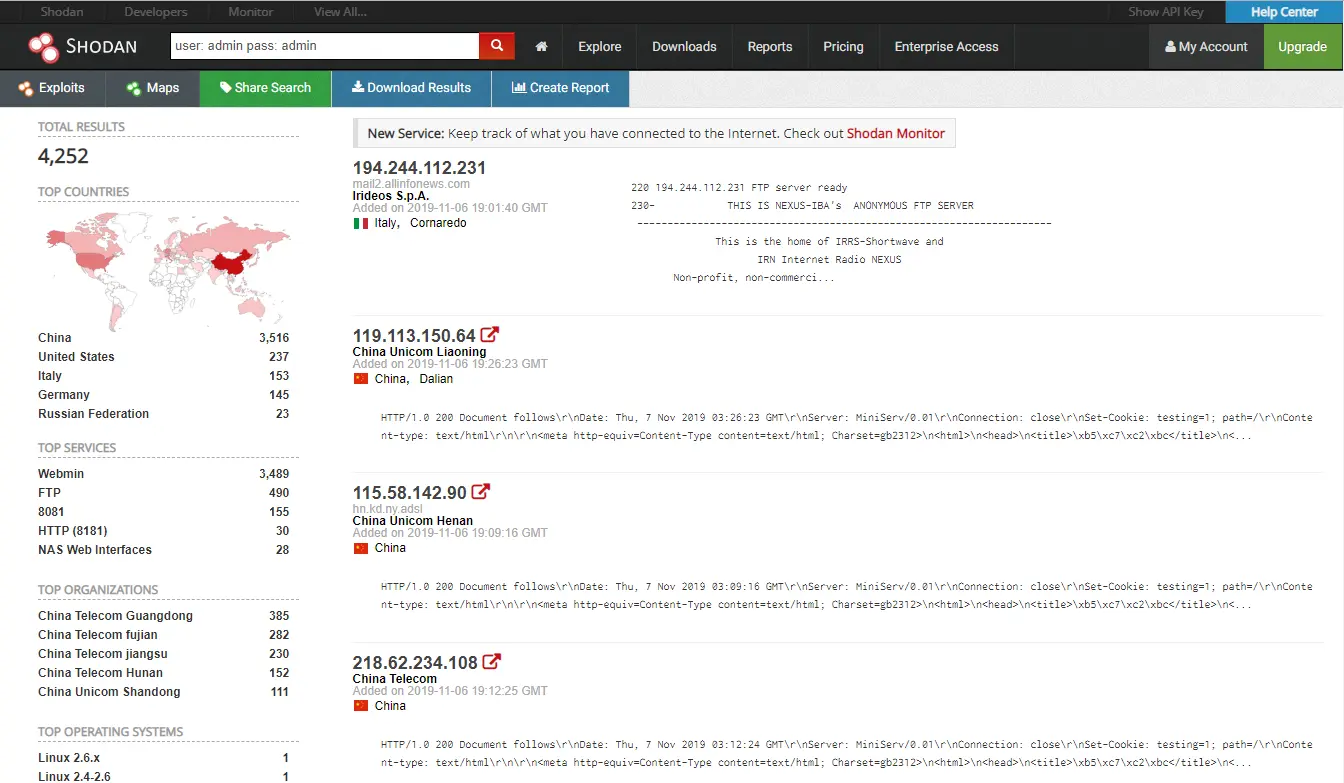

user: admin pass: admin

这个查询是将主机账号密码符合上方字符的基本都显示出来包括(HTTP,FTP,SSH等其中一个),其中也有匿名的FTP服务器,这种方法也是可以直接获取对方管理员权限或者机密信息的,但是这里要说一点,现在只是学习,不要去偷看别人的机密信息,更不要下载别人的机密信息不然的话容易引火上身,保持自己的道德操守,抑制住好奇心

这个查询是将主机账号密码符合上方字符的基本都显示出来包括(HTTP,FTP,SSH等其中一个),其中也有匿名的FTP服务器,这种方法也是可以直接获取对方管理员权限或者机密信息的,但是这里要说一点,现在只是学习,不要去偷看别人的机密信息,更不要下载别人的机密信息不然的话容易引火上身,保持自己的道德操守,抑制住好奇心

第三个

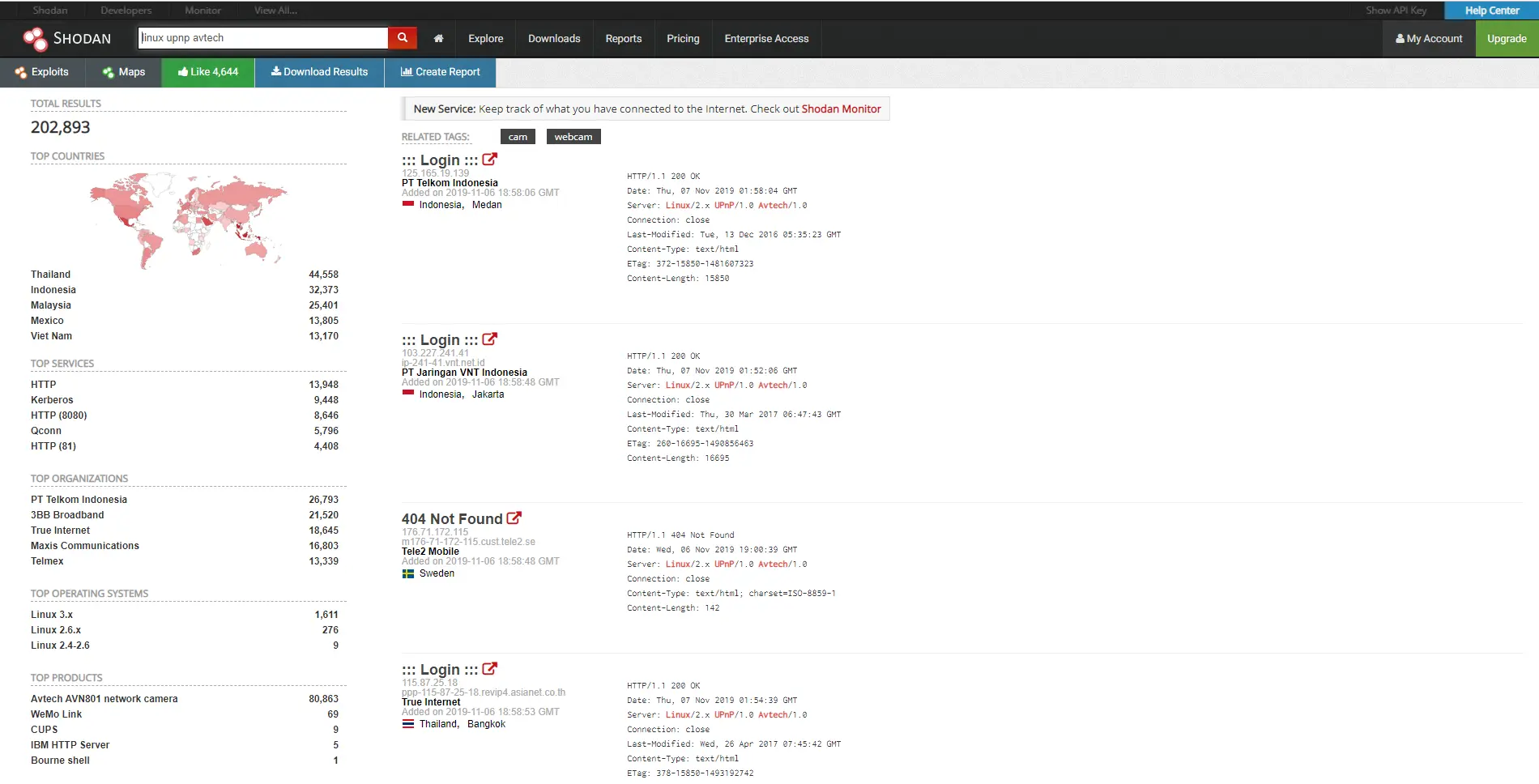

linux upnp avtech

这个查询的是对方的摄像头设备,监控的一些信息,当然还有IP摄像头设备,监控的是对方机房服务器的信息

这个查询的是对方的摄像头设备,监控的一些信息,当然还有IP摄像头设备,监控的是对方机房服务器的信息

常用语法基本可以总结为:

net:0.0.0.0

net:0.0.0.0/24

net:0.0.0.0/24 prot:80

net:0.0.0.0/24 country:CN/US city:beijing

country:CN city:beijing HTTP/open-ssh

server: windows/linux/mac os/unix

os:tomcat/apache

可以根据自己使用设备的经验来创造制作自己独有的搜索方式,只要是对方的Banner是可以查到的,都可以作为自己筛选的条件来让SHODAN为你搜索,例如一个页面登陆成功返回的一个字符信息,登陆失败返回的信息,我们可以拿登陆成功返回的信息作为一个筛选的条件进行查询

SHODAN的强大之处在于查询互联网上面的设备,他能告诉你八九成互联网的信息

补充:

在SHODAN中注册账号以后它会提供一个API,这个API可以使用编程开发方式来调用搜索SHODAN的数据库,这一方法是编写自己独有的搜索程序,使用各种语言调用它的API

这个网站时SHODAN的使用手册,当你需要查询特定的信息,例如工业信息,公益信息,网络支付信息,Web摄像头,Web默认的密码等信息都可以查询的到,也可以根据这个手册中提到的例子,自己制作出专有的搜索方式

SHODAN还有一些插件,在谷歌浏览器 火狐浏览器等都可以使用SHODAN插件,有了这个插件当你访问一个网站时,点击SHODAN插件会显示出当前访问网站的物联网信息

点击SHODAN插件中的View Host Dateist会显示更详细的信息

转载请注明出处!!!

他会告诉我们,这个主机开放了哪些端口,用的Web容器是什么,使用的协议是什么协议,都会显示出来,如果它使用的是自己的物理主机,有时候它也会显示主机地址在哪,这只是查询的一个IP,这个还显示不出来它的强大,例如想要查询它的IP地址C类地址段需要在后面加上/24,,语法如下

能看的出,查询到的信息都是中国北京的主机地址,在渗透测试时,获取到一个IP地址后可以到SHODAN来查询看看他这个主机地址在哪,如果是办公大楼,可以去他办公的地方转一圈,看看有没有无限网络可以渗透攻进去的点,SHODAN的功能不止于此,他还可以过滤端口,port参数

可以看得出,虽然已经进去了,但是这个网站的管理员设置的有权限,并不会直接暴露他们公司的机密信息,如果他们开启的有3306或者22端口可以通过NetCat工具进行连接

在渗透测试时,如果发现了对方在SHODAN上面有IP摄像头,可以尝试输入一下出厂默认账号密码,例如这种

这样过滤搜索到的都是80端口并且HTTP1.0协议200 OK这样的主机地址,像403,402,401等都不会显示出来,其实SHODAN在爬虫爬取的时候,就已经使用默认的账号和密码尝试登陆服务器了,凡是上面显示401的都是使用默认账号密码都没有爬进去,提示200的不见得已经爬取进去了,有可能是初始页面已经爬取进去了,但是后面的子域等没有爬取进去

这里查询的都是windows操作系统的主机,他们上面开启的有HTTP服务还有MySQL等服务,当然有些都是不允许连接的,因为SHODAN在爬时都会尝试连接对方服务,当然也可以查询linux,mac os,unix等操作系统,这里就不做演示

这里查询的是阿帕奇Web服务软件,当然你也可以查询SSH远程连接软件(open-ssh),还有FTP等

这里的查询200 OK表示是请求响应成功的设备,cisco是思科服务器设备的名称,然后过滤显示中国的主机,我们可以连接目标服务器设备,可以尝试出厂默认密码,如果不是默认密码可以使用字典破解(后面会讲到)

这个查询是将主机账号密码符合上方字符的基本都显示出来包括(HTTP,FTP,SSH等其中一个),其中也有匿名的FTP服务器,这种方法也是可以直接获取对方管理员权限或者机密信息的,但是这里要说一点,现在只是学习,不要去偷看别人的机密信息,更不要下载别人的机密信息不然的话容易引火上身,保持自己的道德操守,抑制住好奇心

这个查询的是对方的摄像头设备,监控的一些信息,当然还有IP摄像头设备,监控的是对方机房服务器的信息