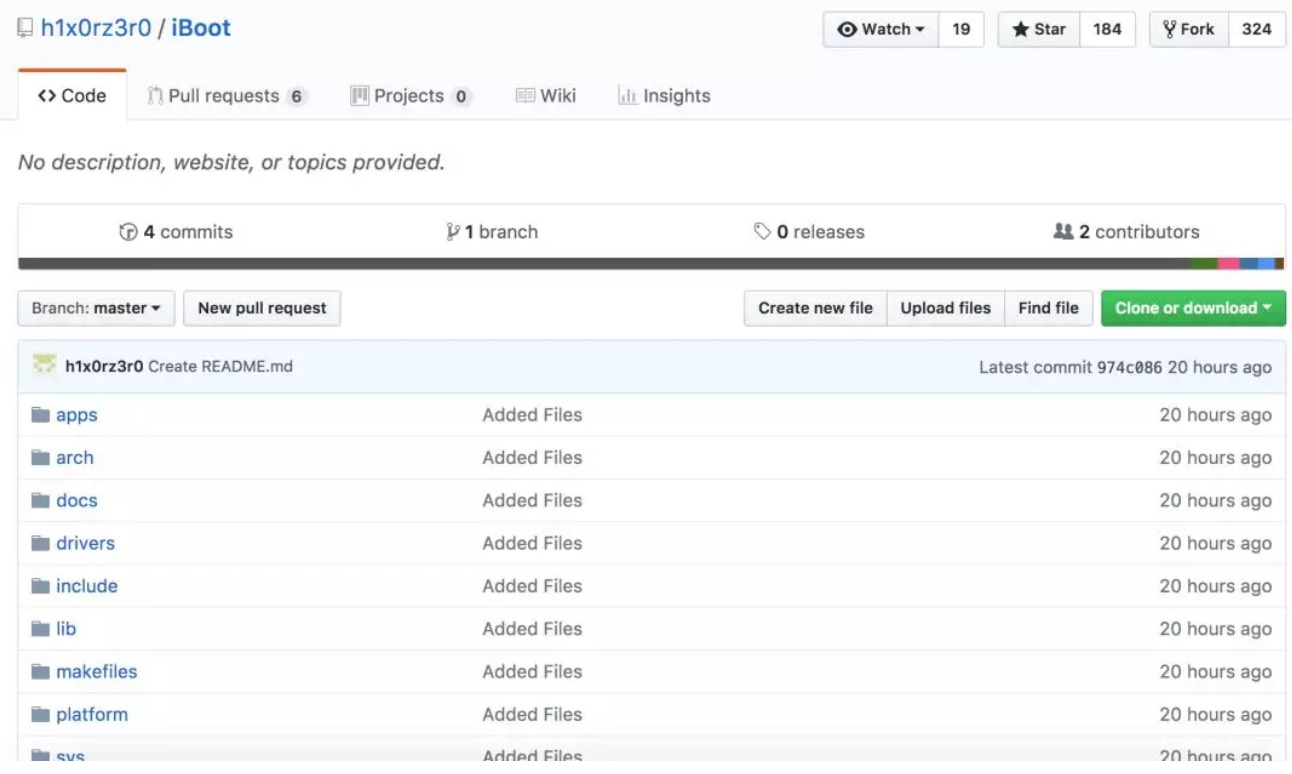

昨天(2月7日),有匿名开发者在 GitHub 上传了 iOS 核心组件的源代码,这可能会促进黑客和安全研究人员找到 iOS 漏洞,并使 iPhone 陷入危险境地。git地址:github.com/h1x0rz3r0/i…。

不过,8日早上已经看不到相关的源码信息了,该项目已经转为Private,相关信息可以查看下面的链接:

github.com/github/dmca…

iBoot 是 iOS 关键的源代码之一,在 GitHub 上被标记为“iBoot”,它确保了操作系统的可信任启动,换句话说,它是加载 iOS 的程序,是开启 iPhone 运行的第一个进程,它加载并验证内核是否被苹果正确签名,然后执行,就像 windows系统的 BIOS 一样。

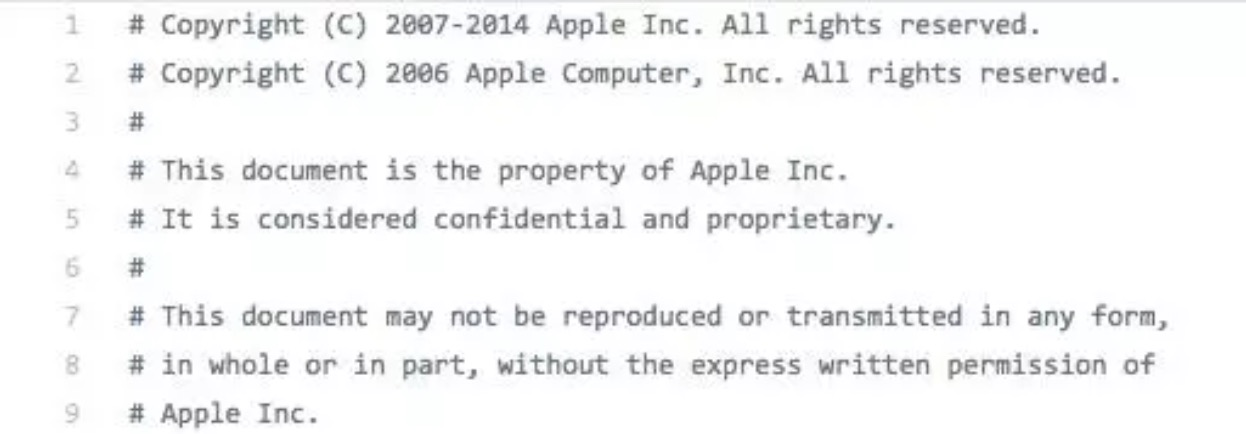

该代码适用于 iOS 9,但是部分代码可能在 iOS 11 中仍有使用。

尽管在近几年,iOS 和 macOS 的某些代码已经逐渐开源,但苹果本质上还是非常不乐意向公众开放源代码。而且苹果已经十分注意 iBoot 的安全性和其代码的私密性, 如果通过苹果的赏金计划向其报告启动过程中的 bug,可最高获得 20 万美元。iOS 和 Mac OSX 内部系列书籍的作者 Jonathan Levin 说:“这是 iOS 历史上最大的漏洞,也将是一件大事。”

Levin 说代码似乎是真正的 iBoot 代码,因为它与他自己逆向工程的代码一致。熟悉 iOS 的另一位安全研究人员也表示,他们认为代码是真实的,但他们不知道谁在泄漏,苹果到目前为止也没有回应。

Levin 说,通过访问 iBoot 的源代码,iOS 安全研究人员可以更好地找到可能导致设备泄密或越狱的漏洞。这意味着黑客们可以更轻松地找到允许他们破解或解密 iPhone 的漏洞和 bug。也许,这种泄漏最终可能会让高级程序员在非苹果平台上模拟 iOS。

以前版本的 iBoot 中的漏洞使得破解者和黑客可以通过 iPhone 的锁屏解密用户的数据。但是新的 iPhone 有一个名为 Secure Enclave Processor 的芯片,它加强了设备的安全性。

Levin 补充说道,对于普通用户来说,这意味越狱会更加容易。这些越狱过去相对容易实现,并且很普遍,但是现在使用最新的 iOS 设备是非常困难的,这些设备具有先进的安全机制,即使是高技能的研究人员也很难找到 bug,因为他们需要在开始探测设备之前,得先让设备越狱。

这些安全改进已经有效地将曾经流行的越狱社区扼杀在摇篮中。现在,在 iOS 中查找 bug 和漏洞是需要大量时间和资源的,因此产生的漏洞非常有价值。这就是为什么越狱社区会为源代码的泄露或任何公开发布的漏洞而感到兴奋。

这个源代码在去年首次出现,由 Jailbreak subreddit 上的一个名为“ apple_internals ” 的 Reddit 用户发布。这个帖子没有得到太多的关注,因为用户是新的,而且没有足够的 Reddit karma; 这个帖子很快沉下去了。但它在 GitHub 上再次出现意味着它可能在地下越狱社区和 iOS 黑客圈中广泛流传。

Levin 说:“iBoot 是苹果一直坚持的一个组件,他们仍然在加密它的 64 位代码。而现在,它却以源代码形式开放了。”

该文章的英文链接为:motherboard.vice.com/en_us/artic…